漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-030838

漏洞标题:某省特种设备安全工作专网源码备份泄漏致整个服务器沦陷

相关厂商:某省特种设备安全工作专网

漏洞作者: nauscript

提交时间:2013-07-18 14:33

修复时间:2013-09-01 14:33

公开时间:2013-09-01 14:33

漏洞类型:重要敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-07-18: 细节已通知厂商并且等待厂商处理中

2013-07-22: 厂商已经确认,细节仅向厂商公开

2013-08-01: 细节向核心白帽子及相关领域专家公开

2013-08-11: 细节向普通白帽子公开

2013-08-21: 细节向实习白帽子公开

2013-09-01: 细节向公众公开

简要描述:

某省特种设备安全工作专网源码备份泄漏致整个服务器沦陷,数据库可脱,同服多个办公系统全部无一幸免,该省特设相关信息及从业人员信息全部暴露,望紧急修复

详细说明:

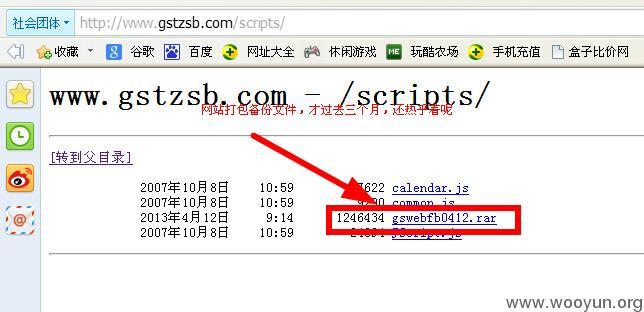

甘肃省特种设备安全工作专网http://www.gstzsb.com/Index.aspx

无意间发现了其网站源码打包文件

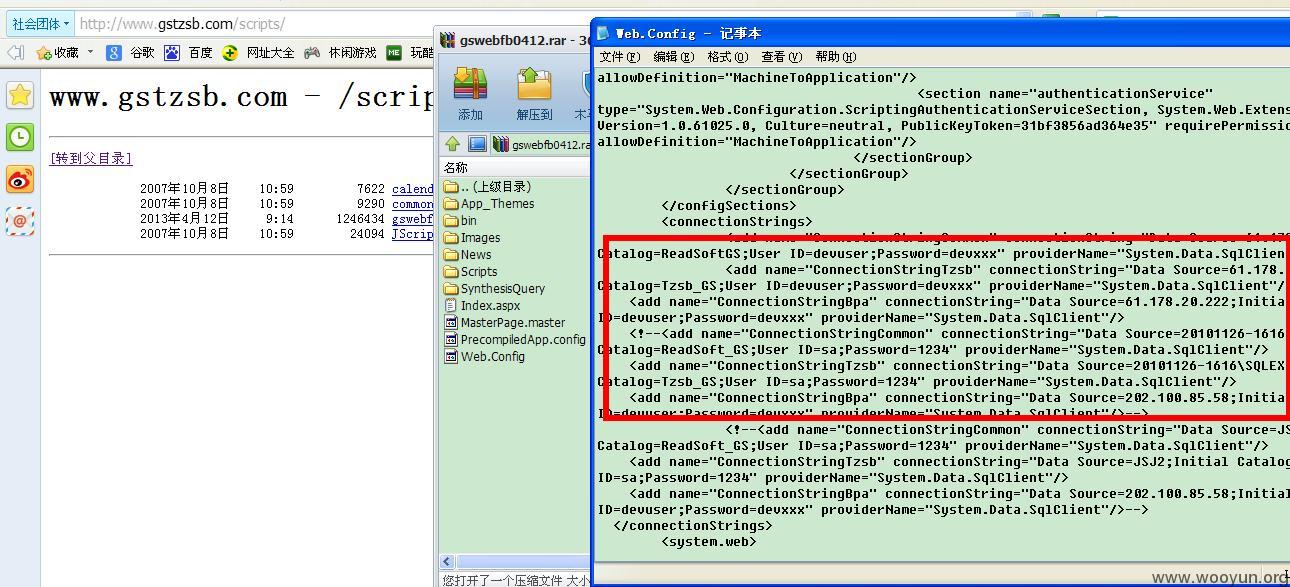

web.config中暴露了:Data Source=61.178.20.222 User ID=devuser Password=devxxx

(方便审核员审核,但是)

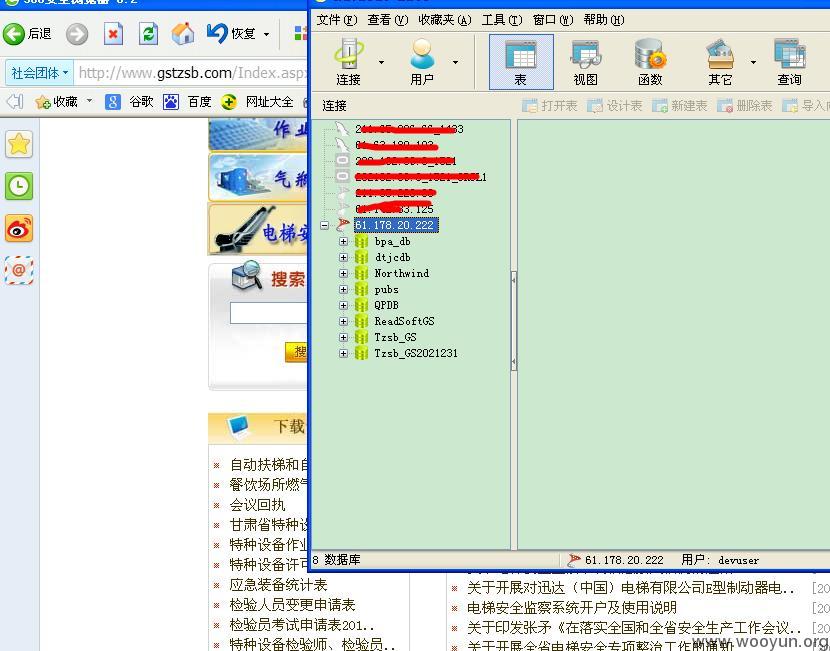

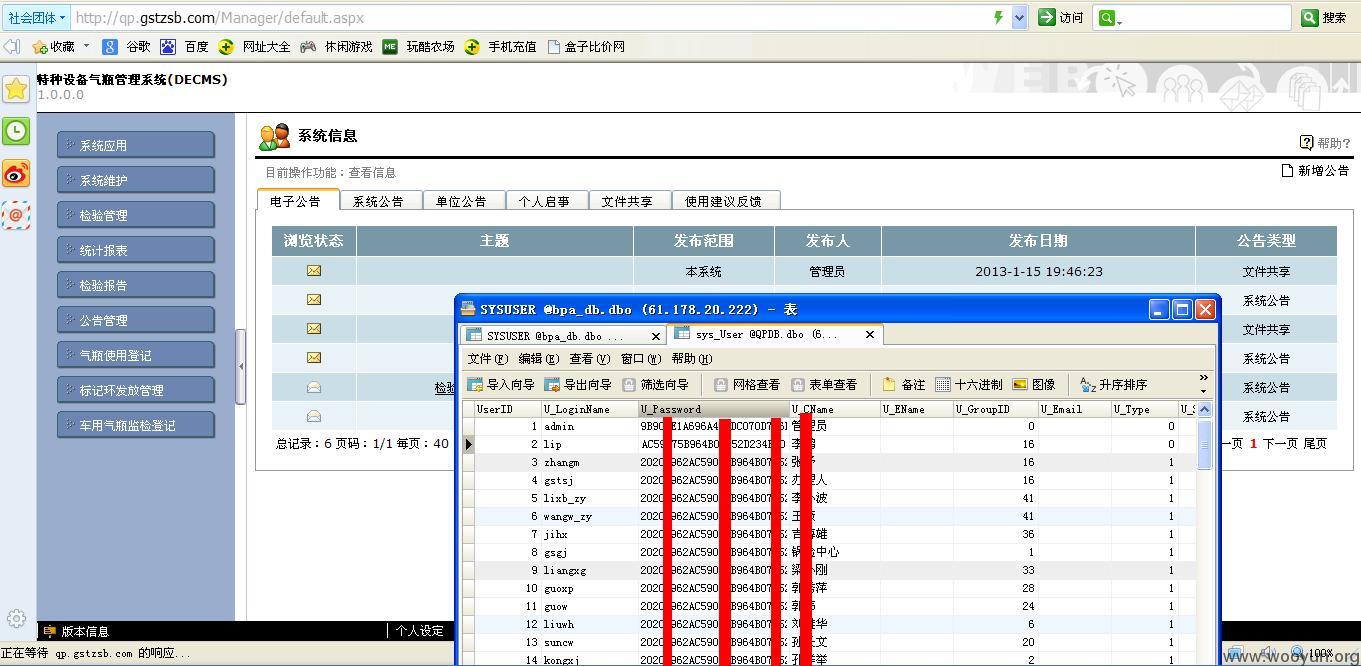

果断Navicat Lite连接之

共8个数据库,涉及到了同服的

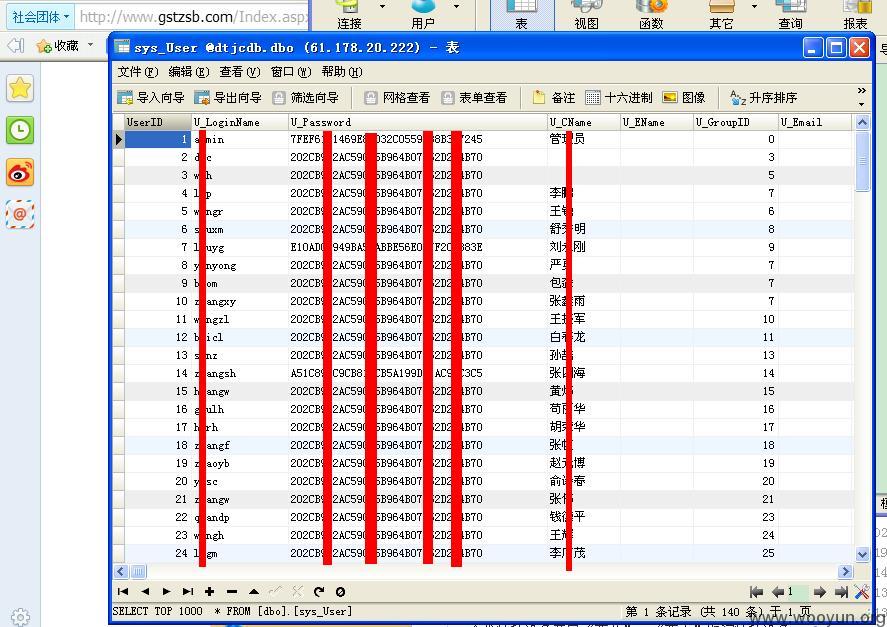

甘肃省特种设备动态监管系统:http://mis.gstzsb.com/LoginGS.aspx(验证了管理员:admin 密码:321)

甘肃省特种设备气瓶管理系统http://qp.gstzsb.com/Manager/login.aspx(验证了管理员:lip 密码:123)

甘肃省电梯安全检查系统:http://dt.gstzsb.com/Manager/Login.aspx(验证了管理员:admin 密码:admin888)

其中该省特设相关信息及从业人员信息也全部暴露,危害巨大img src=

漏洞证明:

修复方案:

把源码备份文件删除了,另外口令也都太弱了 很容易就可以爆破

版权声明:转载请注明来源 nauscript@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2013-07-22 22:57

厂商回复:

最新状态:

暂无