漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-028790

漏洞标题:广东省某部门漏洞可直接控制服务器

相关厂商:广东省某部门

漏洞作者: 邻国宰相

提交时间:2013-07-14 14:03

修复时间:2013-08-28 14:04

公开时间:2013-08-28 14:04

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(广东省信息安全测评中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-07-14: 细节已通知厂商并且等待厂商处理中

2013-07-15: 厂商已经确认,细节仅向厂商公开

2013-07-25: 细节向核心白帽子及相关领域专家公开

2013-08-04: 细节向普通白帽子公开

2013-08-14: 细节向实习白帽子公开

2013-08-28: 细节向公众公开

简要描述:

嘘!-_-......求礼物,不给算了,随口一说罢了,找朋友要去

详细说明:

今天天气不是很好,整个深圳显得特别朦胧!

刚接到朋友电话,说帮忙检测下公安系统,心想,咱可没那能耐!

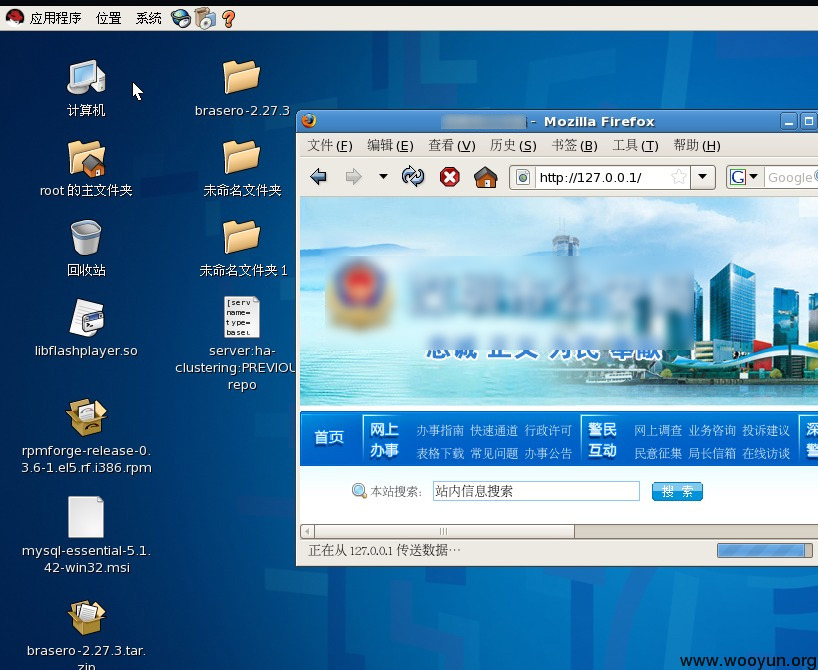

但还是尝试了下,网址http://www.sz[马赛克].gov.cn/ IP 61.144.***.***

既然是脚本小子就从Web下手吧

注入点没有,没找到后台,也没看到可上传的地方,准备放弃!

后来想了想还是嗅探下服务器吧

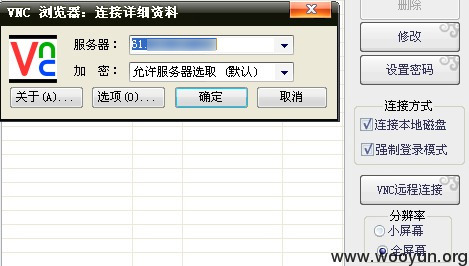

vnc (5900/tcp) VNC服务器不需要用户身份验证,允许任何用户通过VNC客户端登录并进行远程控制。

看到这里,呵呵,既然是不需要身份验证,晕死了,那就上工具吧

直接连接,就一咕噜进去了,声明下,什么脱裤啊,挂马啊之内的,什么都没做,直接来提交乌云了,也没通知朋友,就这样吧

漏洞证明:

修复方案:

-_-!

版权声明:转载请注明来源 邻国宰相@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2013-07-15 10:01

厂商回复:

感谢您的支持,我们会尽快处理相关问题。

最新状态:

暂无