漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-025427

漏洞标题:新浪广东美食后台验证逻辑漏洞,直接登录后台,566764名用户资料暴露!

相关厂商:新浪

漏洞作者: Artful Fox

提交时间:2013-06-08 10:32

修复时间:2013-07-23 10:32

公开时间:2013-07-23 10:32

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-06-08: 细节已通知厂商并且等待厂商处理中

2013-06-08: 厂商已经确认,细节仅向厂商公开

2013-06-18: 细节向核心白帽子及相关领域专家公开

2013-06-28: 细节向普通白帽子公开

2013-07-08: 细节向实习白帽子公开

2013-07-23: 细节向公众公开

简要描述:

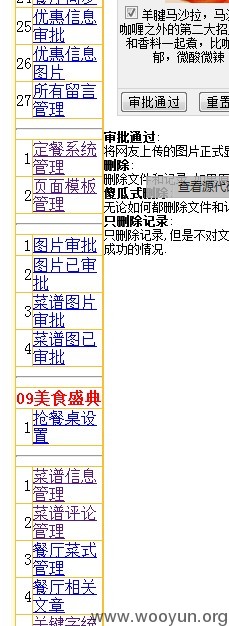

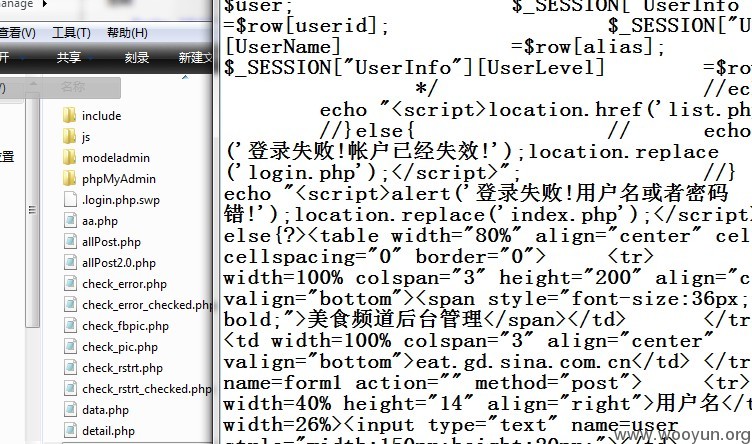

网站源码可直接下载本地,分析源码可直接登陆后台。暴露所有用户个人资料,联系方式等,目测用户566764名。

详细说明:

漏洞证明:

修复方案:

漏洞较多,不知怎么说起,只列举一项phpsessid会话固定,通过利用此漏洞,攻击者可以进行会话固定攻击。在一个会话固定攻击,攻击者将用户的会话ID之前,用户甚至登录到目标服务器,从而消除了需要获得用户的会话ID之后。从php.ini设置session.use_only_cookies = 1。该选项使管理员能够使他们的用户不会受到攻击涉及在URL传递的会话ID,缺省值为0。

By:Artful Fox

版权声明:转载请注明来源 Artful Fox@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2013-06-08 18:17

厂商回复:

感谢关注新浪安全,我们马上修复。

最新状态:

暂无