漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-025357

漏洞标题:某款缓存服务设备运维不当,存大量弱口令,几家大型视频站点中枪!

相关厂商:东方网信

漏洞作者: coms

提交时间:2013-06-08 11:27

修复时间:2013-07-23 11:31

公开时间:2013-07-23 11:31

漏洞类型:服务弱口令

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-06-08: 细节已通知厂商并且等待厂商处理中

2013-06-12: 厂商已经确认,细节仅向厂商公开

2013-06-22: 细节向核心白帽子及相关领域专家公开

2013-07-02: 细节向普通白帽子公开

2013-07-12: 细节向实习白帽子公开

2013-07-23: 细节向公众公开

简要描述:

大家还记得 在百度上做推广的那些个 putty securecrt scp 的后门软件吗?

会提交设备信息至它的服务器,搞了下来弄了份列表。

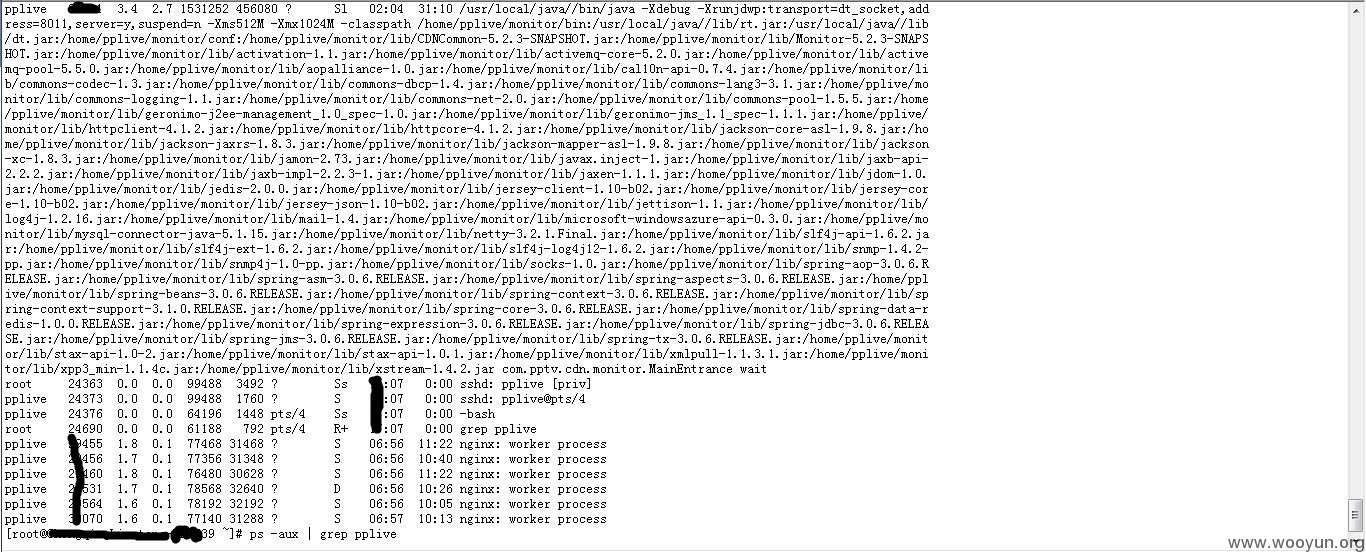

PPLIVE PPSTREAM qvod 等设备弱口令

某些原因 这些厂商已经进行了部分修复,这里不表,先说我发现这个比较大

涉及水平约全国 千台服务器左右 (现在统计到这些,其他还在扫描探测中)

详细说明:

猜测由于运维人员对管理软件不熟悉致使密码泄漏

导致全国所有业务节点出现隐患

漏洞证明:

眼尖的能看出这是那些厂商的了 :)

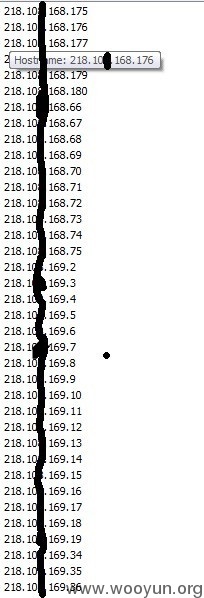

杭州节点设备 约200台 用的这个crt不知道怎么截取全部设备列表,懒得整理xls

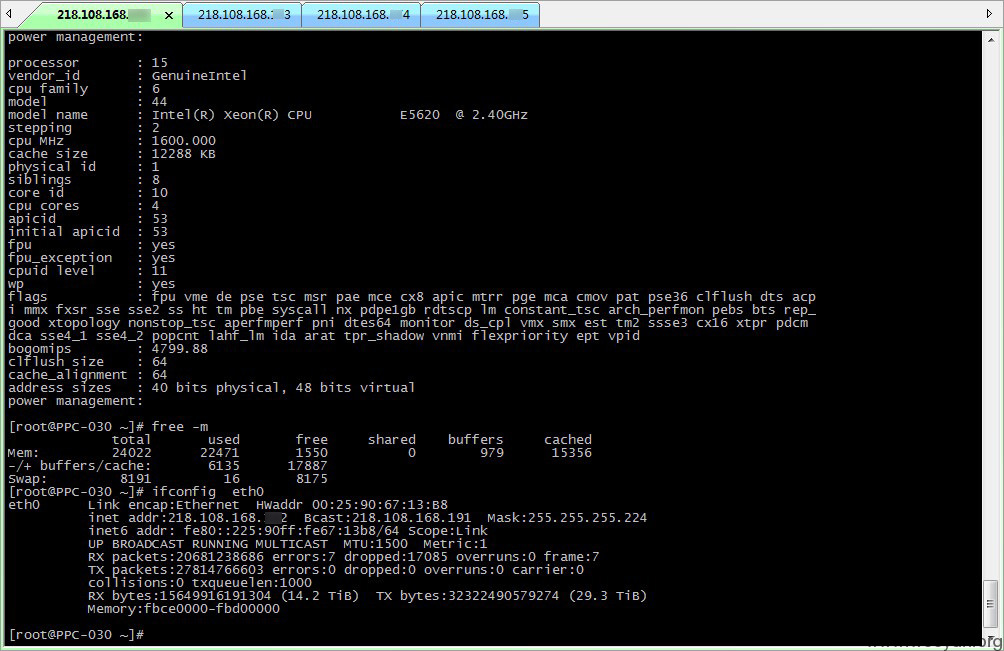

为了证明 发个普通用户的信息

其中有 pplive的 22222端口 p2pcache/testtesttest root/不方面透露

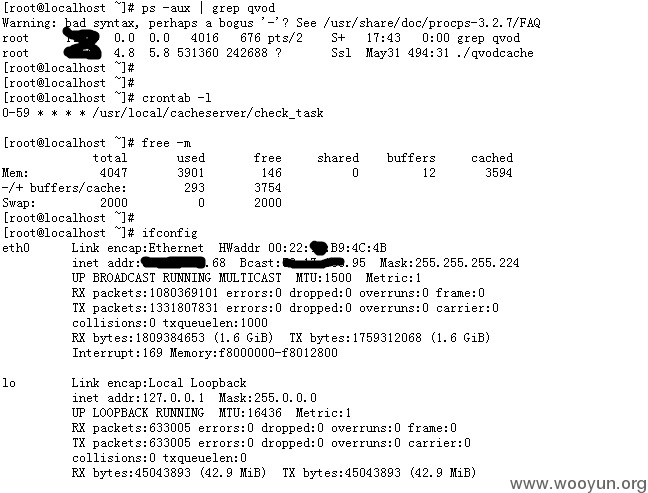

QVOD 的 root / qvod_123

和其他很多...

怕被跨省root密码未进行公开. 厂商邮件与我确认

全国N多节点 第一次来乌云,不知这个咋写,各种信息乌云可以与我确认

我来证明1000多个节点均已经泄漏

修复方案:

全部把密码给我改了,并且每台确认后门情况...........

版权声明:转载请注明来源 coms@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2013-06-12 20:23

厂商回复:

最新状态:

暂无