漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-024367

漏洞标题:存储XSS在手,赶集网妹子到处有

相关厂商:赶集网

漏洞作者: 小川

提交时间:2013-05-24 11:03

修复时间:2013-07-08 11:04

公开时间:2013-07-08 11:04

漏洞类型:xss跨站脚本攻击

危害等级:低

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-05-24: 细节已通知厂商并且等待厂商处理中

2013-05-24: 厂商已经确认,细节仅向厂商公开

2013-06-03: 细节向核心白帽子及相关领域专家公开

2013-06-13: 细节向普通白帽子公开

2013-06-23: 细节向实习白帽子公开

2013-07-08: 细节向公众公开

简要描述:

赶集网的婚恋交友模块,你懂的

详细说明:

第一次提交,审核员说我只能自己日自己,

后来发现由于没上传头像,预览自己的信息只能本人看,其他人访问链接都是用户不存在。

唉,不得已再来提交一遍。

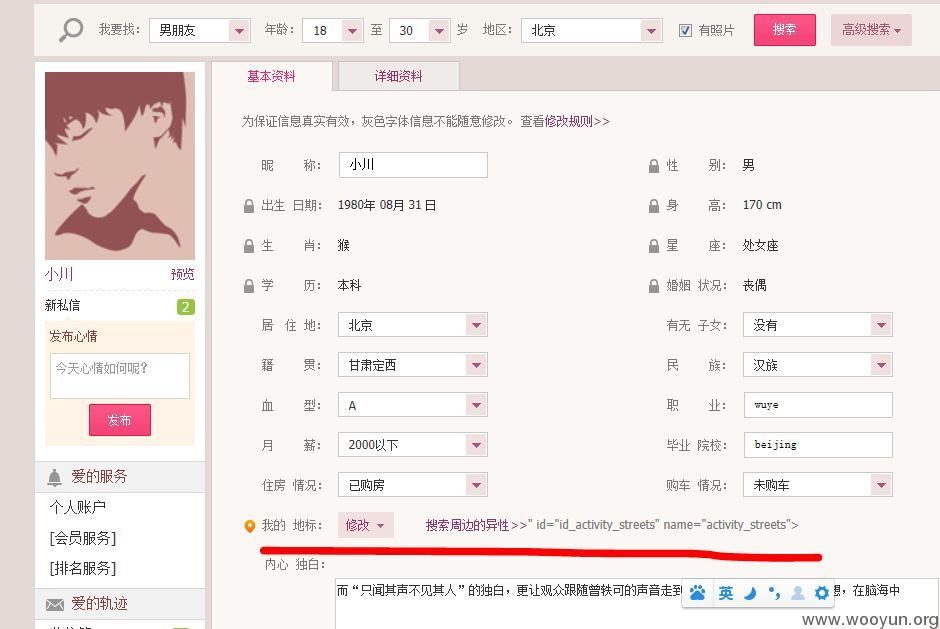

首先进入婚恋交友模块,进去后要先填写信息。填写后可进入管理页面。

好了,目测一息,这里不会有像赶集首页中那些越权操作的可能,思路迁到XSS攻击

有于乌云审核员那厮我提交的反射型XSS从来不骚我,所以果断考虑存储XSS

一般要触发存储XSS,最好的就是让别人浏览自己发布的信息才能触发。

那么目标就是“完善资料”保存基本资:

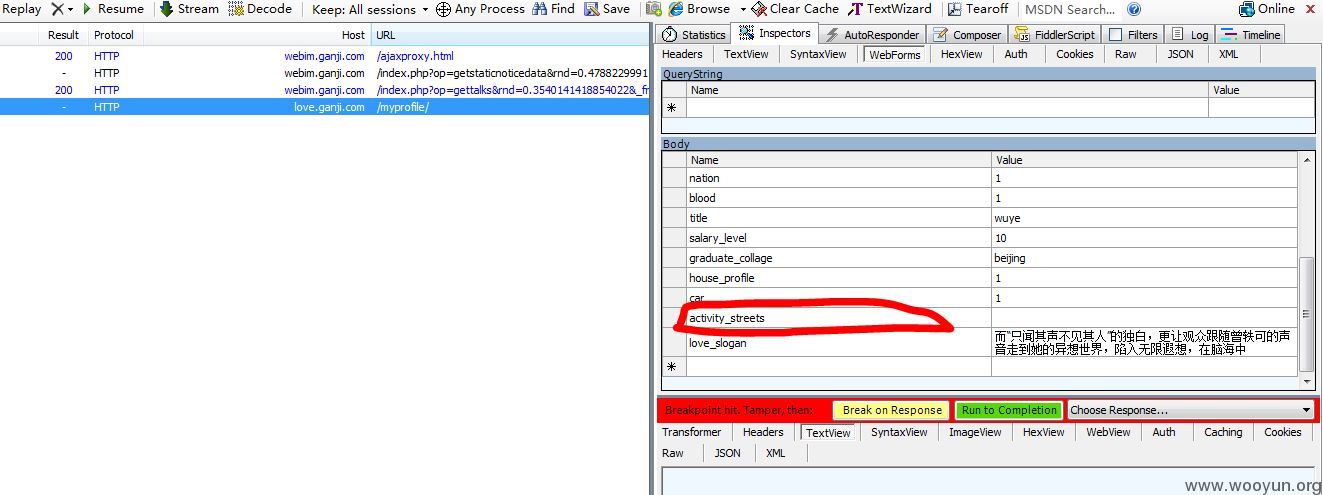

截获请求如下:

这个请求参数很多大多数参数都没有过滤特殊字符,提交后会有反射XSS,这里只是提一下,赶集网愿意改的话也可以改。

真正有问题的参数是activity_streets

这里边比较有意思,开发人员那厮过滤特殊字符的时候只过滤了左尖角号<,确么过滤右尖角号。- -!这得有多懒啊。

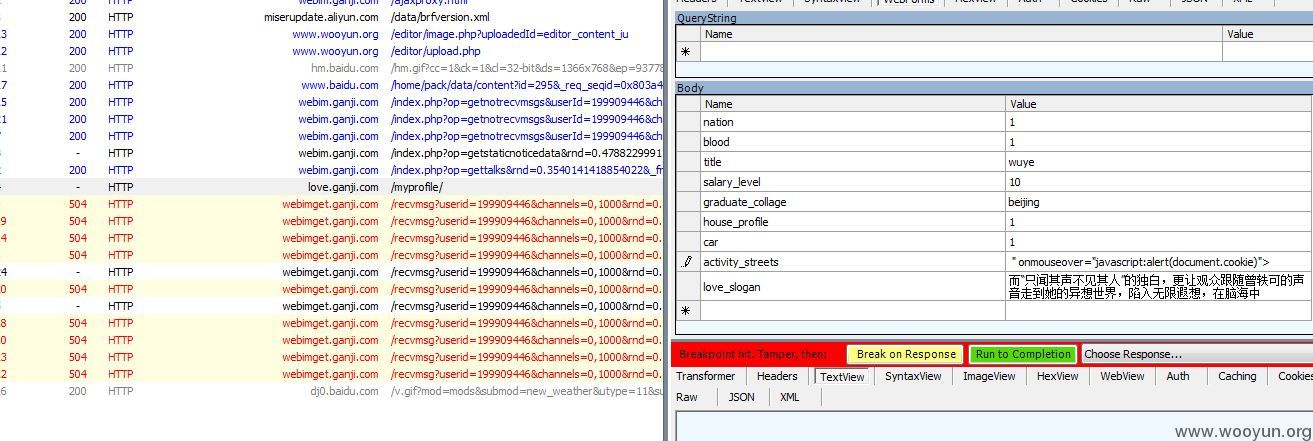

果断把值赋值为" onmouseover="javascript:alert(document.cookie)">

如下图

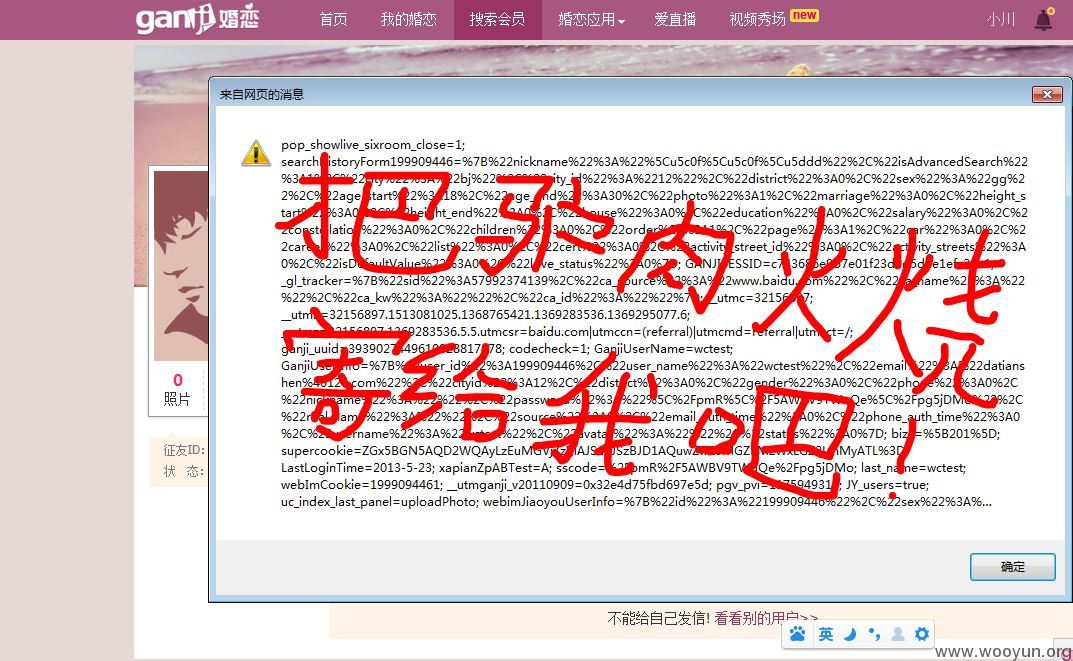

然后预览一下自己的信息,地址:http://love.ganji.com/199909446.htm

鼠标扫过“活动地标”即可触发XSS

注意自己的账户测试时要上传头像啊。哭死~

漏洞证明:

修复方案:

老板,加个驴鞭

版权声明:转载请注明来源 小川@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2013-05-24 18:01

厂商回复:

哥,想吃火烧就火烧,别邮寄了,直接过来吃吧。我们的奖品没有火烧。

最新状态:

暂无