漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-024274

漏洞标题:58同城关键性业务平衡权限漏洞

相关厂商:58同城

漏洞作者: 小川

提交时间:2013-05-22 14:07

修复时间:2013-05-22 16:23

公开时间:2013-05-22 16:23

漏洞类型:未授权访问/权限绕过

危害等级:低

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-05-22: 细节已通知厂商并且等待厂商处理中

2013-05-22: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

好吧,我承认起漏洞名字的方式是根据乌云漏洞审核员学的

详细说明:

上次路过了下赶集网,要个驴肉火烧都不舍得寄过来,说是非关键性业务,好吧这次路过58同城,求个杨幂的插线板

首先注册两个58同城的账户

USERA发布个信息吧,如下图:

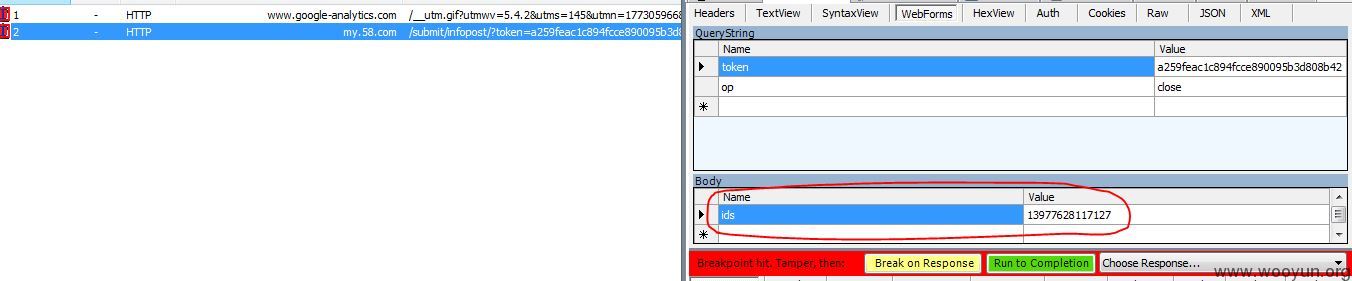

截获下删除的请求如下:

记录下ids的值13977628117127

不要把请求发过去,刷新下页面确保信息还在

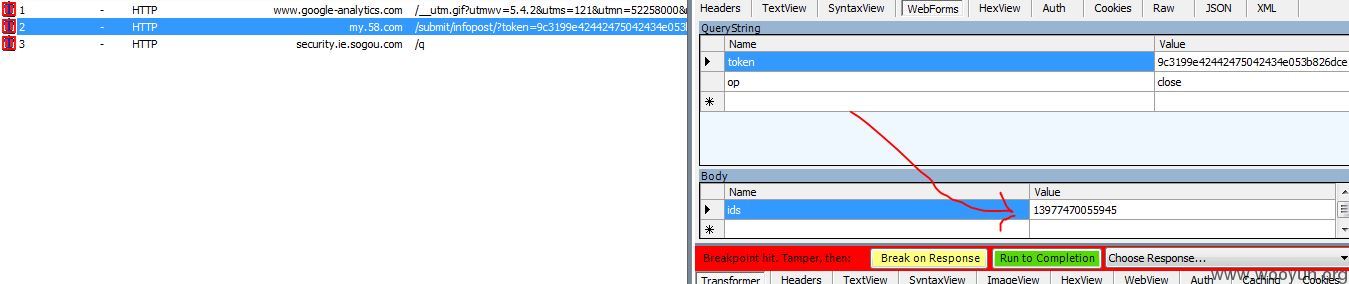

好了USERA可以退出了。USERB登场,登入后也发布个信息。如下图:

同样截获下删除信息的请求如下图:

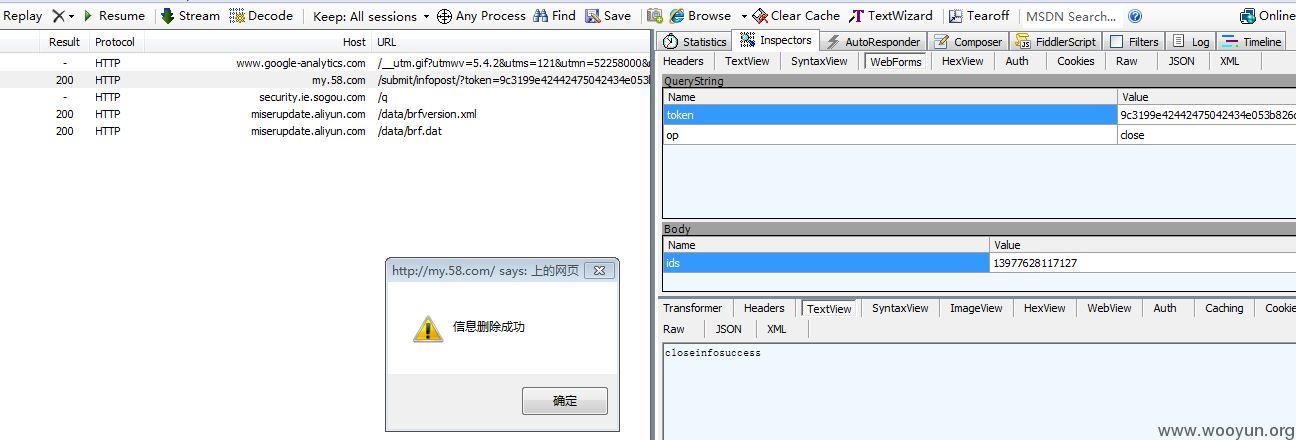

替换ids的值为刚才我们记录的值,然后发送过去结果如下图:

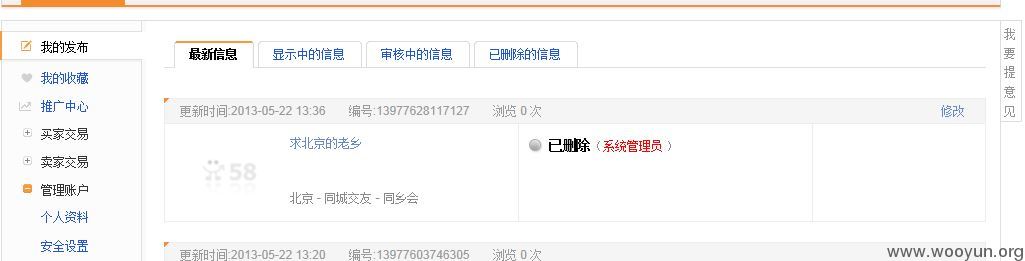

58同城的亲提示我们删除成功,当然作为web安全工作者我们不会相信这个表面现象。USERB退出吧,登入USERA查看我的发布

结果如下图:

我去,竟然删了!!!。

好吧以上是证明越权删除被人发布的信息。

接下来写个请求遍历的工具

ids=1,2,3......13977628117127

我去,这数还真够大的,我得发这么多请求才能把58同城的数据清空,算了,我还是不调皮了

漏洞证明:

修复方案:

你们其他的功能对于权限认证做的都很好,为啥这么重要的功能会有这种问题?要检讨了。亲,我的杨幂插线板,您看?

版权声明:转载请注明来源 小川@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2013-05-22 16:23

厂商回复:

感谢您的测试,但是漏洞未复现,并且看了一下代码,没看出跨权操作的问题。

最新状态:

暂无