漏洞概要

关注数(24)

关注此漏洞

漏洞标题:金银网某分站存在命令执行漏洞,危机同服的主站及多个分站

提交时间:2013-05-15 17:59

修复时间:2013-06-29 17:59

公开时间:2013-06-29 17:59

漏洞类型:命令执行

危害等级:高

自评Rank:12

漏洞状态:未联系到厂商或者厂商积极忽略

Tags标签:

无

漏洞详情

披露状态:

2013-05-15: 积极联系厂商并且等待厂商认领中,细节不对外公开

2013-06-29: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

金银网某分站存在命令执行漏洞,可shell,危及同服的主站及多个分站。

详细说明:

金银岛供应求购分站存在执行漏洞,可利用该漏洞在服务器上执行任意命令:

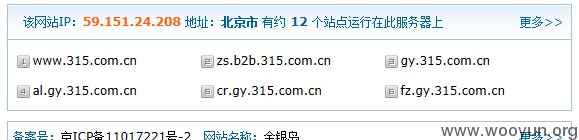

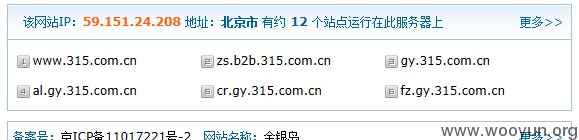

由于主站与该分站同服,所以将会一并沦陷...

服务器内网的内容貌似也很丰富,渗透空间很大:

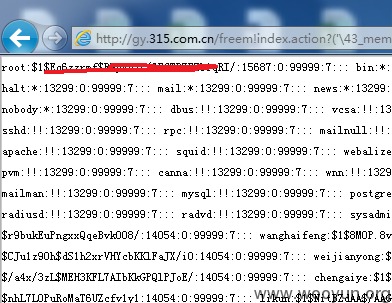

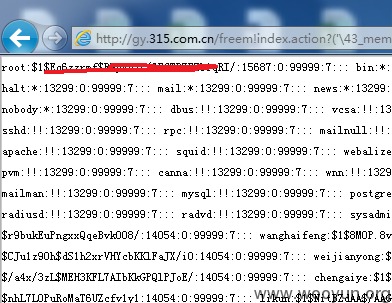

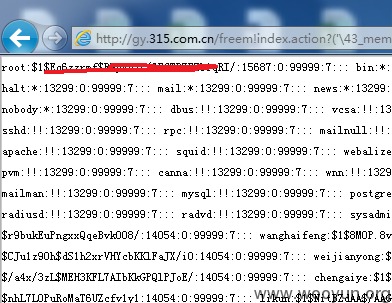

代码执行示例:查看root密码等私密信息:

回显如下:

漏洞证明:

修复方案:

版权声明:转载请注明来源 只钻空子@乌云

漏洞回应