漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-023321

漏洞标题:政府网站struts2远程执行漏洞合集(上)

相关厂商:中央某些部委

漏洞作者: 没牙的小朋友

提交时间:2013-05-09 16:09

修复时间:2013-06-23 16:10

公开时间:2013-06-23 16:10

漏洞类型:命令执行

危害等级:中

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-05-09: 细节已通知厂商并且等待厂商处理中

2013-05-13: 厂商已经确认,细节仅向厂商公开

2013-05-23: 细节向核心白帽子及相关领域专家公开

2013-06-02: 细节向普通白帽子公开

2013-06-12: 细节向实习白帽子公开

2013-06-23: 细节向公众公开

简要描述:

之前交了2个没有审核。这次我打包提交。只为刷分。求通过。

上集是中央部委,下集是地方政府分站

详细说明:

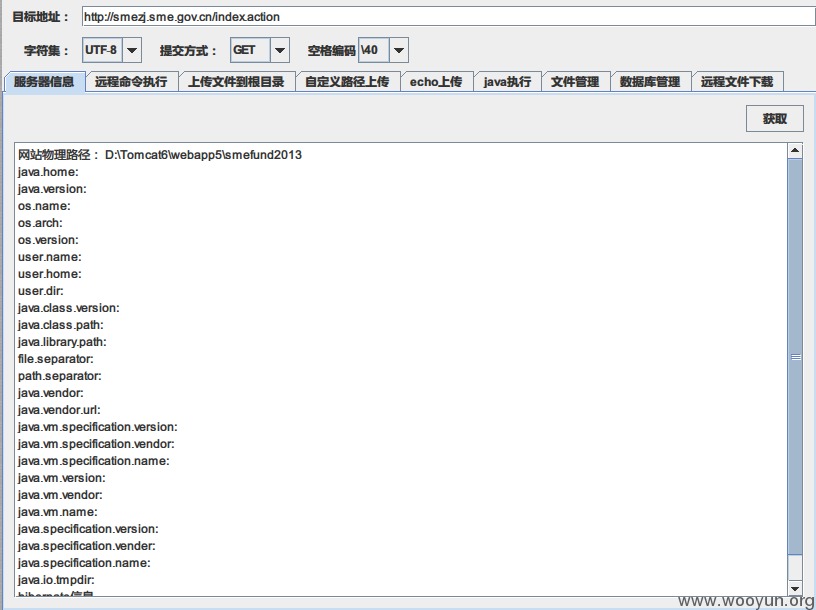

(1)国家中小企业发展专项资金项目管理系统

主管单位:工业和信息化部

位置:http://smezj.sme.gov.cn/index.action

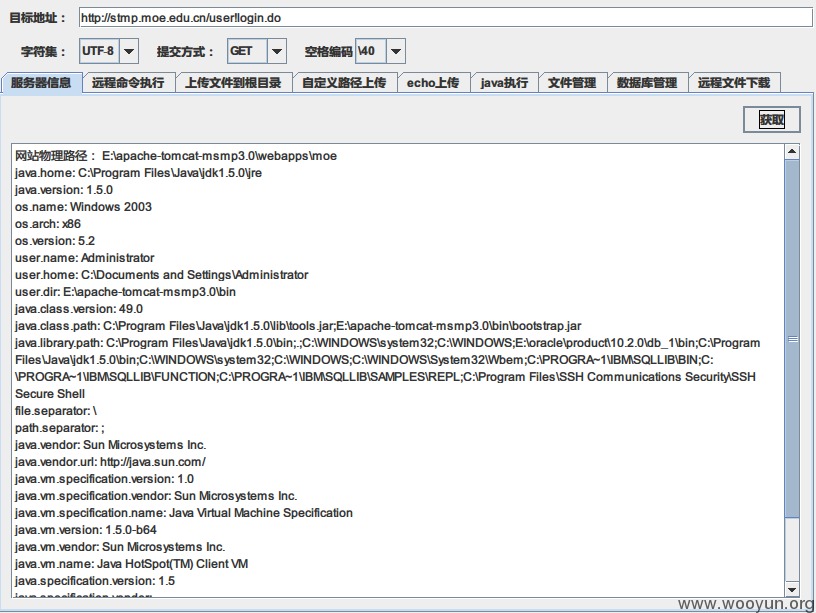

(2)教育部科技管理平台

主管单位:教育部

位置:http://smezj.sme.gov.cn/index.action

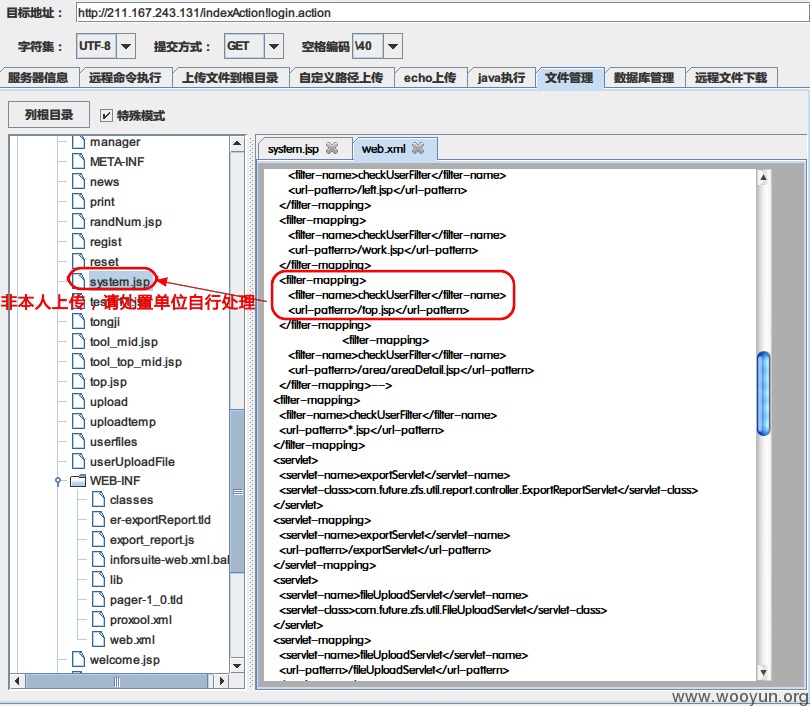

(3)全国林业行政执法人员管理系统

主管单位:国家林业局

位置:http://211.167.243.131/indexAction!login.action

需要说明的是,该服务器有迹象被人入侵过,在网站根目录下有system.jsp的webshell,不过由于应用的web.xml对/*.jsp这种URL进行了映射,无法直接访问该shell,本人未对服务器进行任何写入操作,请处置单位自行处理。

漏洞证明:

修复方案:

客观方面:打补丁

主观方面:经常查看服务器上是否有异常的文件。

版权声明:转载请注明来源 没牙的小朋友@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2013-05-13 22:26

厂商回复:

CNVD确认并复现所述情况,在10日至14日与近期的政府类struts远程代码执行漏洞事件一并处置。所述三个漏洞案例均非首报,看来上述部门修复力度需要加强,拟后续进一步上报网站所在部委。

rank 6

最新状态:

暂无