漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-021181

漏洞标题:微信公众平台api的几个设计问题

相关厂商:腾讯

漏洞作者: pysolve

提交时间:2013-04-03 10:44

修复时间:2013-05-18 10:45

公开时间:2013-05-18 10:45

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-04-03: 细节已通知厂商并且等待厂商处理中

2013-04-03: 厂商已经确认,细节仅向厂商公开

2013-04-13: 细节向核心白帽子及相关领域专家公开

2013-04-23: 细节向普通白帽子公开

2013-05-03: 细节向实习白帽子公开

2013-05-18: 细节向公众公开

简要描述:

几个微信公众平台的小问题,见下。

详细说明:

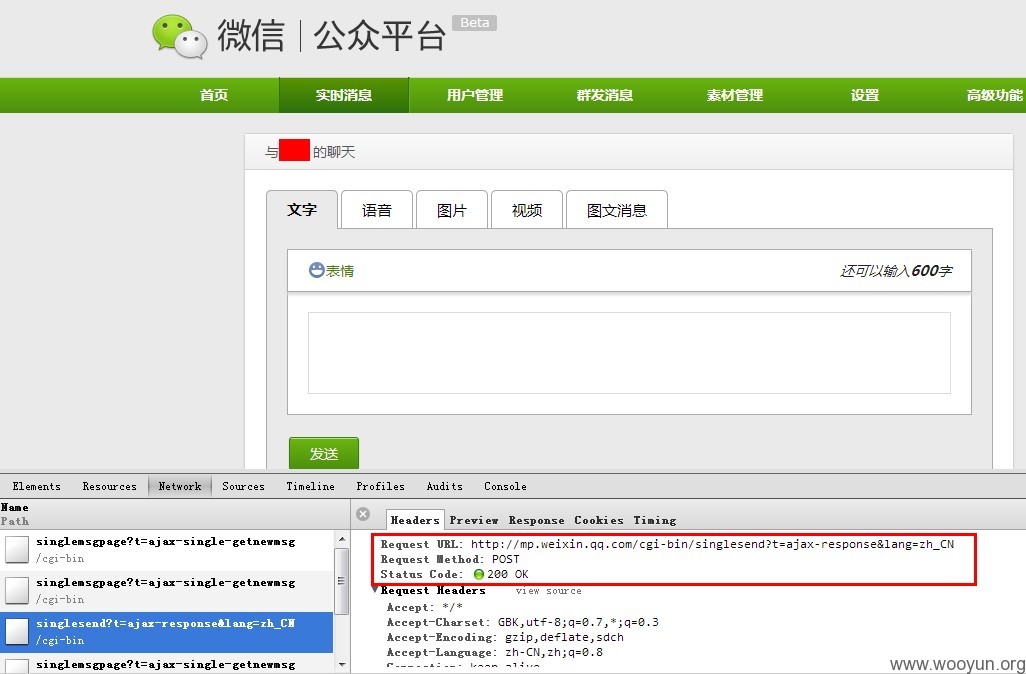

如图,给用户单发信息处,没用token,导致csrf。

前天测试的时候是可以用get方式提交的,现在貌似只能post了,这么快就补了?不过post同样不能防御csrf。但这个csrf价值不大,因为要用到fakeid。

同时,api请求没限制频率。

两种利用方式:

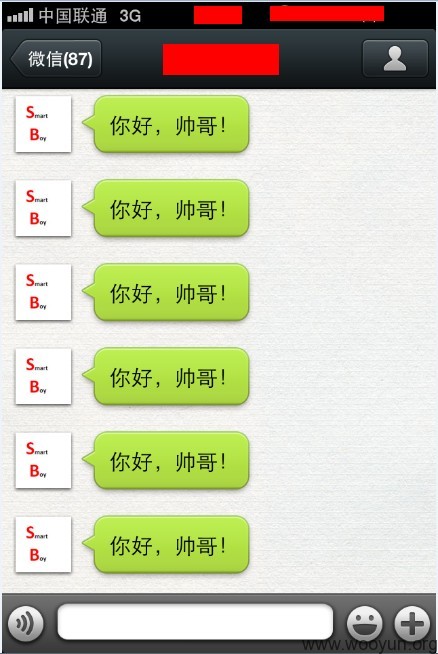

1、给用户发送“微信炸弹”

2、突破每天的群发次数限制。

我们知道,公众账号是限制了每天只有一次的群发机会,对认证的账号每天有两次。由于没限制频率,导致可突破限制。

fakeid可通过修改如下url中pagesize的数量从而使所用用户显示在同一页面来实现批量获取。

综上,考虑到可突破群发产生的影响,给予漏洞等级为中。如有不妥,请指正。

漏洞证明:

修复方案:

1、token

2、请求频率限制

版权声明:转载请注明来源 pysolve@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2013-04-03 14:02

厂商回复:

对于第1个问题,我们已确认并且修复完毕;第2个问题在后台已有相应策略限制,非常感谢。

最新状态:

暂无