漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-021097

漏洞标题:淘宝网--淘宝客黑色产业揭秘

相关厂商:淘宝网

漏洞作者: 路人甲

提交时间:2013-04-02 22:49

修复时间:2013-05-17 22:50

公开时间:2013-05-17 22:50

漏洞类型:URL跳转

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-04-02: 细节已通知厂商并且等待厂商处理中

2013-04-03: 厂商已经确认,细节仅向厂商公开

2013-04-13: 细节向核心白帽子及相关领域专家公开

2013-04-23: 细节向普通白帽子公开

2013-05-03: 细节向实习白帽子公开

2013-05-17: 细节向公众公开

简要描述:

我是个小白....联系你们的微博也没人理我。。也找不到提交漏洞的地方。。我的微博是@rzx0311,可以通过微博联系我

详细说明:

http://item.taobao.com/item.htm?id=19606959454

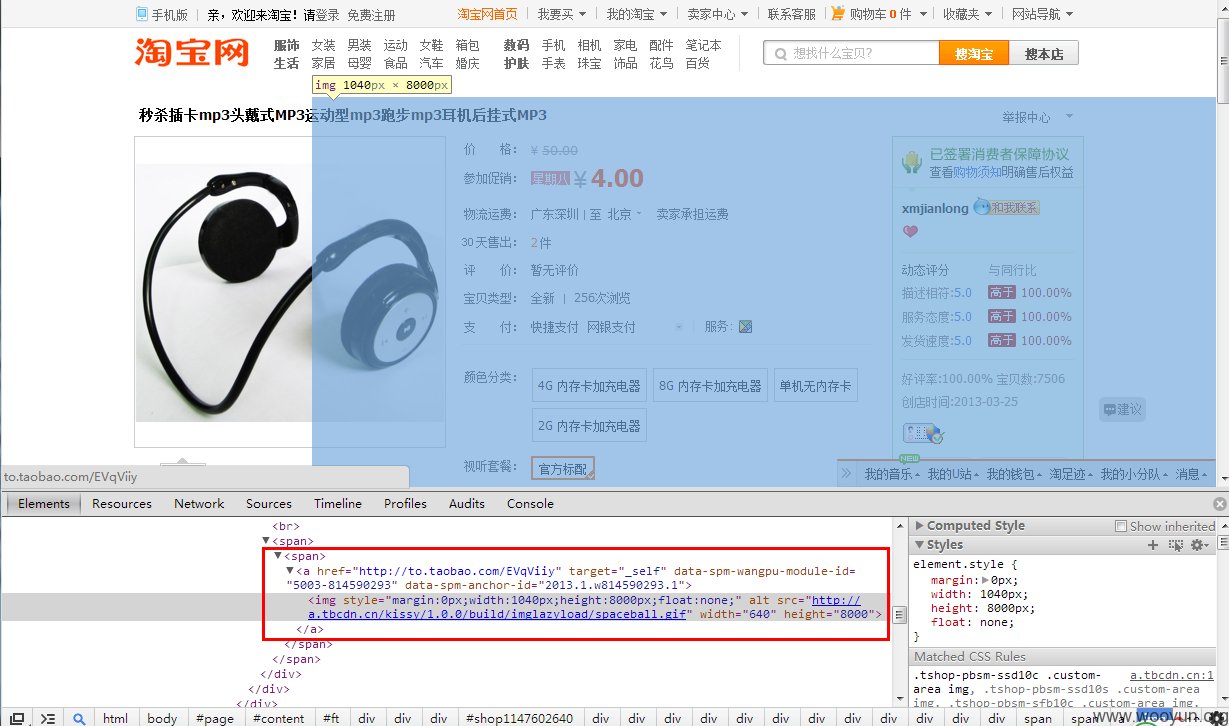

看到有人晒9块包邮的mp3,就试着搜了一下,点进去那家最便宜的,发现怎么选不了宝贝。。。。试着选中了一下。。。。发现一个很大的透明图片,点击之后跳转到天猫。此时点击后退,发现退回到支付宝。。

多台电脑测试有效。不是浏览器显示问题。

我是个小白啊。。只知道有跳转,别的帮不了你们了,以下是网页源代码

漏洞证明:

一张超大的透明图片,几乎覆盖了所有宝贝页面的点击、操作区域。。。

点击图片后跳到 http://to.taobao.com/EVqViiy ,这个链接又再次跳转,到

https://auth.alipay.com/login/logout.htm?goto=http://s.click.taobao.com/t_9?p=mm_40739021_0_0&l=http://www.tmall.com&_fb=aWZmNGZ2fGJlY2FyfGZ8NTI3MjQzMjk4NHxmZ2R8MzJkNDJm

利用支付宝的登出跳转功能,再次跳转到天猫。

http://www.tmall.com/?ali_trackid=2:mm_35073942_0_0:1364913589_3k8_1416997844

在后退的时候,淘宝的url中已经包含了淘宝客的相关数据

http://item.taobao.com/item.htm?id=19606959454&ali_trackid=2:mm_35073942_0_0:1364912328_4k7_599244365

最后发现此店铺所有的宝贝都是淘宝客。。。

http://shop103010951.taobao.com/?q=&searcy_type=item&s_from=newHeader&source=&ssid=s5-e&search=y&initiative_id=shopz_20130402

这批人用廉价的商品引诱用户点击购买等按钮,在利用淘宝店铺缺陷,嵌入超大的图片实现“点击劫持”攻击,淘宝一直没发现的么?

修复方案:

天啊,

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2013-04-03 11:12

厂商回复:

感谢您对我们的关注,此问题我们已经发现并已修复,稍后有礼物送上

最新状态:

暂无