漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-017884

漏洞标题:支付宝钓鱼程序近距离接触三分钟,真正涉及金额流动的钓鱼案例

相关厂商:支付宝

漏洞作者: 小黑

提交时间:2013-01-25 16:44

修复时间:2013-01-30 16:45

公开时间:2013-01-30 16:45

漏洞类型:钓鱼欺诈信息

危害等级:高

自评Rank:10

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-01-25: 细节已通知厂商并且等待厂商处理中

2013-01-30: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

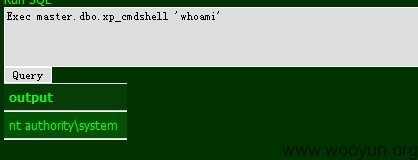

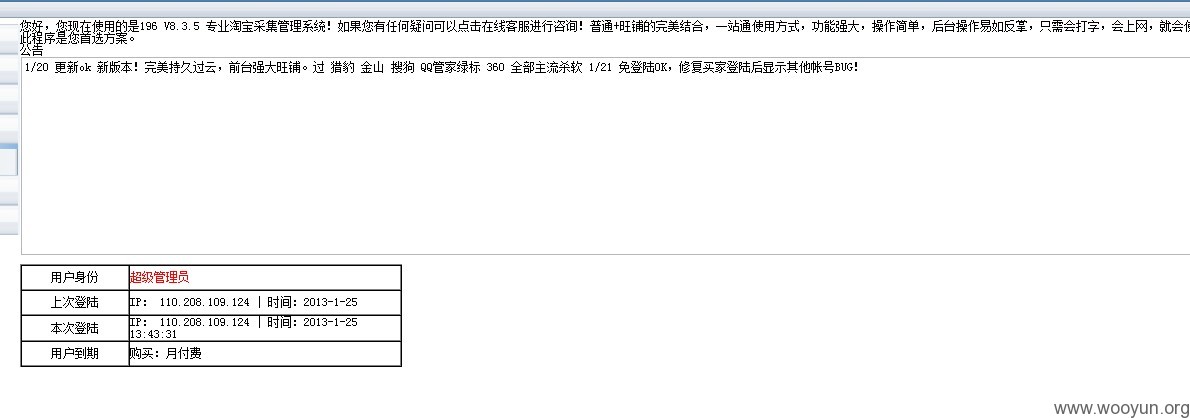

通过嗅探获得钓鱼程序权限后台,平均每10分钟约500人民跳转入不知何地,可能造成支付宝用户金钱损失阿里巴巴\淘宝\天猫因此运营受到风险,希望支付安全技术能够早日解。

详细说明:

漏洞证明:

修复方案:

建议检查应用店铺掌柜是否宝贝跳转阿里妈妈转向支付宝-达到钓鱼目的。

版权声明:转载请注明来源 小黑@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2013-01-30 16:45

厂商回复:

最新状态:

暂无