漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-017749

漏洞标题:诺基亚某站储存形xss可盗取用户cookie里的明文密码

相关厂商:诺基亚

漏洞作者: Hxai11

提交时间:2013-01-23 18:15

修复时间:2013-03-09 18:16

公开时间:2013-03-09 18:16

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-01-23: 细节已通知厂商并且等待厂商处理中

2013-01-24: 厂商已经确认,细节仅向厂商公开

2013-02-03: 细节向核心白帽子及相关领域专家公开

2013-02-13: 细节向普通白帽子公开

2013-02-23: 细节向实习白帽子公开

2013-03-09: 细节向公众公开

简要描述:

储存形xss!

详细说明:

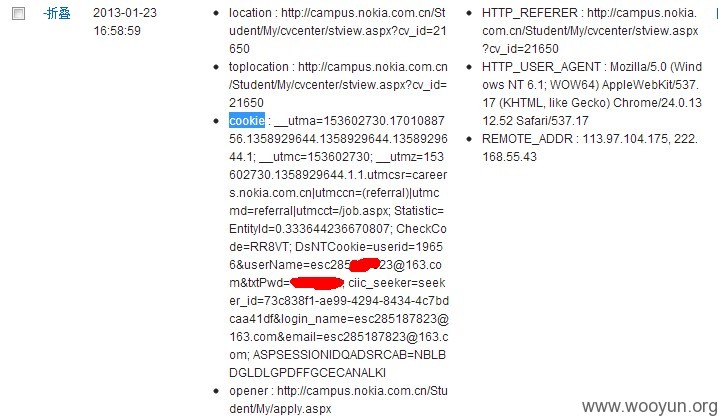

http://campus.nokia.com.cn/Student/My/Login.aspx?ReturnURL=http%3a%2f%2fcampus.nokia.com.cn%2fStudent%2fMy%2fapply.aspx

注册,之后点击创建简历

之后到了第一步,基本没什么利用价值,保存到第二步之后,专业那里可以下跨站语句

保存之后下一步,这一步时和后面几步都能大量填入跨站语句

最后完成申请后,点击简历中心中的阅览简历即可触发跨站语句

漏洞证明:

修复方案:

过滤

版权声明:转载请注明来源 Hxai11@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:9

确认时间:2013-01-24 14:17

厂商回复:

非常感谢,我们会尽快修复。

最新状态:

2013-01-25:漏洞已修复,非常感谢 Hxai11。_Li

![$YV1D@SYV)1S2{2]T`9NZPK.jpg](http://wimg.zone.ci/upload/201301/23171405b3654eefad7903b1392d42e7fea69dde.jpg)