漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-017444

漏洞标题:盛大云引擎敏感信息泄露 拖库只要一秒

相关厂商:盛大网络

漏洞作者: 小猪

提交时间:2013-01-17 18:06

修复时间:2013-03-03 18:07

公开时间:2013-03-03 18:07

漏洞类型:敏感信息泄露

危害等级:中

自评Rank:5

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-01-17: 细节已通知厂商并且等待厂商处理中

2013-01-17: 厂商已经确认,细节仅向厂商公开

2013-01-27: 细节向核心白帽子及相关领域专家公开

2013-02-06: 细节向普通白帽子公开

2013-02-16: 细节向实习白帽子公开

2013-03-03: 细节向公众公开

简要描述:

标题霸气否~其实没那么糟糕

盛大云引擎在处理某些特殊内容的时候没有做好安全防护 在某些特定情况下可导致用户敏感信息泄露

详细说明:

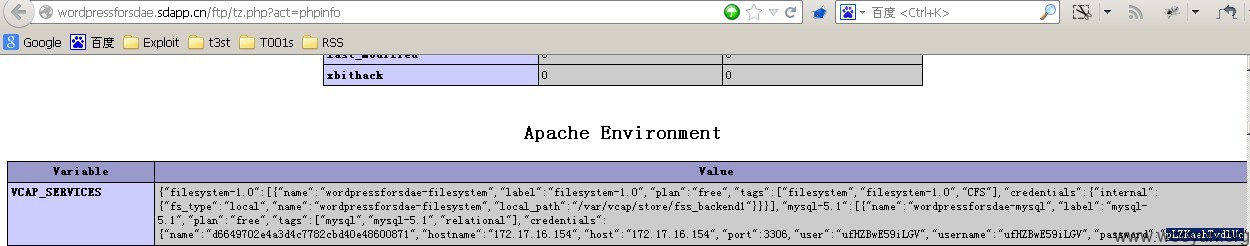

盛大云引擎的mysql连接账号密码等信息储存在php环境变量中,只要能读取环境变量就能得到数据库的连接信息

一般情况下用户是无法获取到这个变量的 但是有一个东东可以...那就是phpinfo();

一部分CMS 博客系统 等等会自带一个php探针 然后....

漏洞证明:

谷歌搜 phpinfo site:sdapp.com (当然还有很多方法 比如爬下所有*.sdapp.com 然后用个小脚本跑一下常见的php探针文件名)

随便进去一个

数据库的连接信息就全出来了 虽然地址是内网的 但咱不怕 咱也有内网地址啊

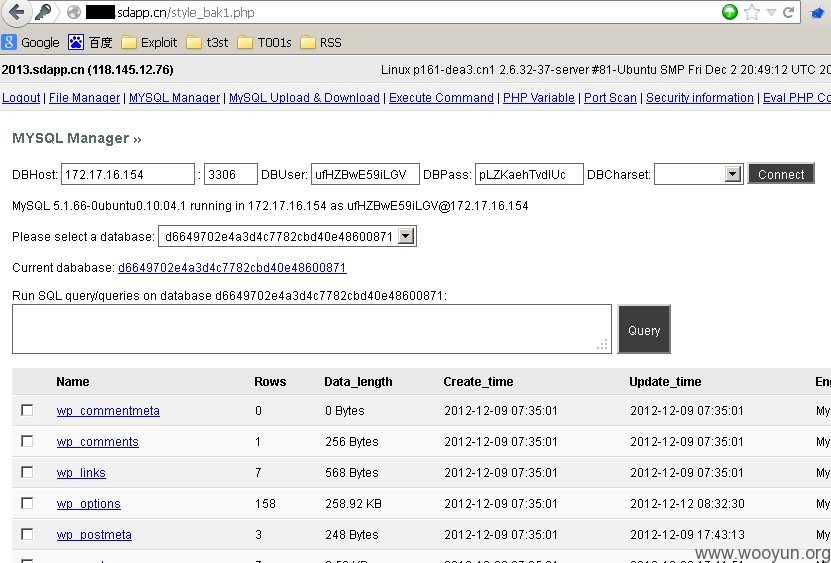

最方便的方法 往自己账号下的服务丢个php马 然后填上刚才获取的数据库连接信息

修复方案:

BAE好像是直接禁用了phpinfo

版权声明:转载请注明来源 小猪@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2013-01-17 18:29

厂商回复:

谢谢小猪,此漏洞对部分安全意识差的paas平台用户会有较大影响。我们正在跟进处理。

最新状态:

暂无