漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-07293

漏洞标题:淘宝网某处存在严重支付漏洞

相关厂商:淘宝网

漏洞作者: imlonghao

提交时间:2012-05-18 20:23

修复时间:2012-07-02 20:24

公开时间:2012-07-02 20:24

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-05-18: 细节已通知厂商并且等待厂商处理中

2012-05-18: 厂商已经确认,细节仅向厂商公开

2012-05-28: 细节向核心白帽子及相关领域专家公开

2012-06-07: 细节向普通白帽子公开

2012-06-17: 细节向实习白帽子公开

2012-07-02: 细节向公众公开

简要描述:

淘宝网某处存在支付漏洞,未使用SSL加密支付过程,同时,对支付过程相关代码的审计存在一定缺陷,导致漏洞产生。会导致允许用户对支付金额进行修改,给厂商带来很大的利益损失。

详细说明:

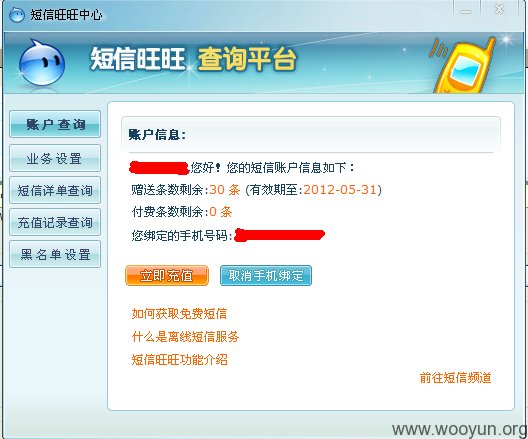

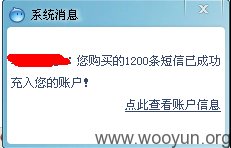

在阿里旺旺2012中,使用短信旺旺中心对短信条数进行充值,在该过程中,未使用SSL安全连接,同时存在支付漏洞。

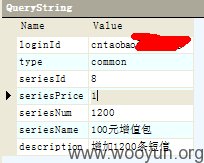

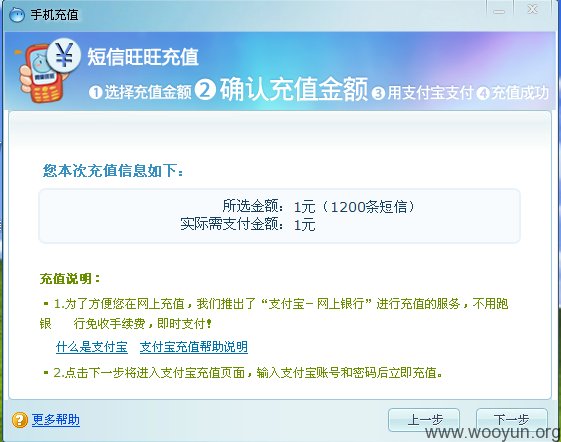

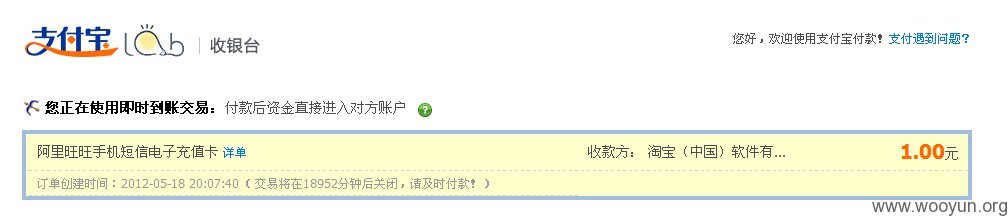

选择充值的金额后,下一步,使用FID截取数据包,GBK编码,修改POST数据中的数据,seriesPrice为支付的金额,seriesNum为充值的条数,这两个地方理论上都可以进行修改,这里以修改seriesPrice为例。

漏洞证明:

修复方案:

使用SSL对支付过程进行加密

只POST购买的条数,在服务器端处理所需要支付的金额,不直接POST金额和条数

版权声明:转载请注明来源 imlonghao@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2012-05-18 22:51

厂商回复:

非常感谢白帽子imlonghao的帮助,淘宝安全团队已经在紧急排查此漏洞。

请白帽子imlonghao站内短信联系我们,我们将发放小礼物。

最新状态:

2012-05-21:周五晚紧急下线此应用,周六上午修复并重新上线;经过数据库排查发现仅有一次利用,业务团队已将错误数据更正,请白帽子imlonghao检查;