漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-05758

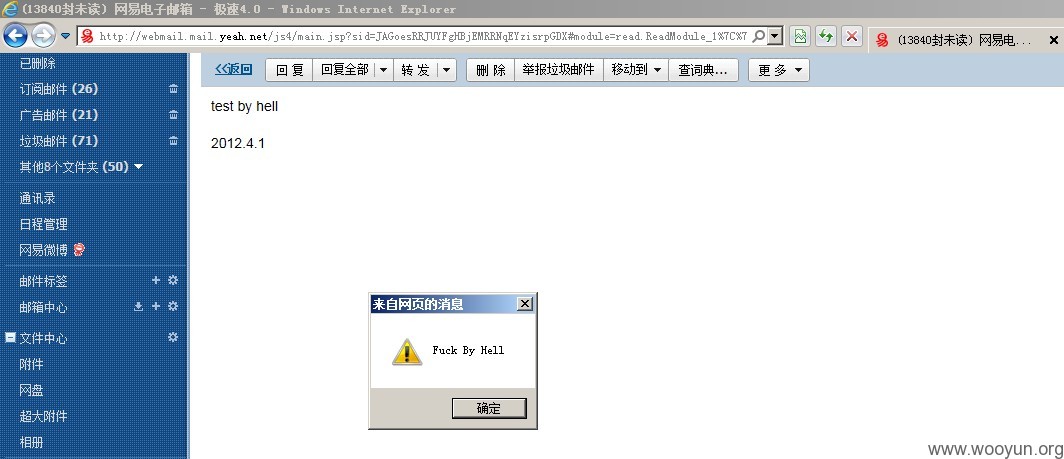

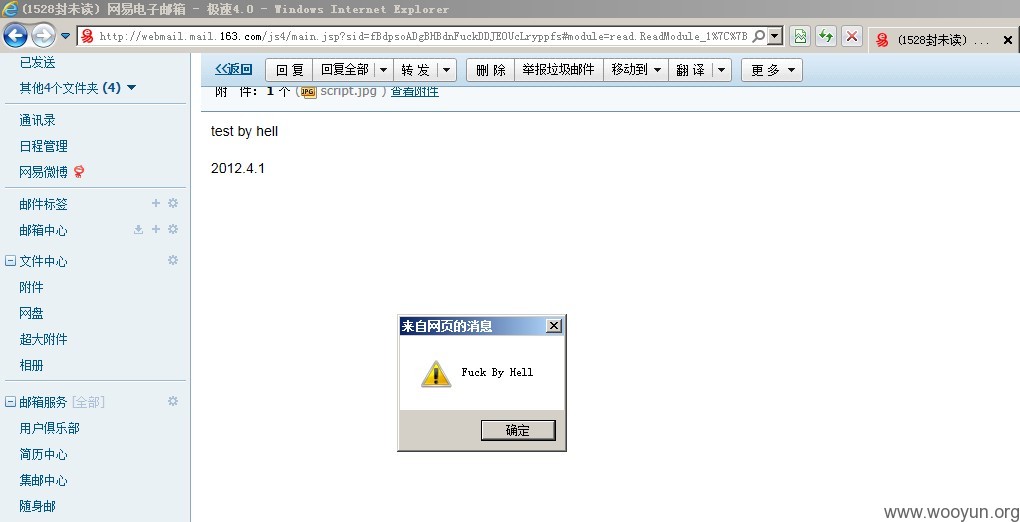

漏洞标题:163/Yeah邮箱图片插死死

相关厂商:网易

漏洞作者: [email protected]

提交时间:2012-04-02 23:54

修复时间:2012-04-07 23:55

公开时间:2012-04-07 23:55

漏洞类型:xss跨站脚本攻击

危害等级:低

自评Rank:1

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-04-02: 细节已通知厂商并且等待厂商处理中

2012-04-07: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

你懂得,像gmailxss

你懂得,低BUG一枚,骗1点rank就行了,太低不好意思评论别人。

详细说明:

系统环境:Windows 7

软件环境: IE 9

利用winhex软件修改文件16进制编码,在文件头后面添加代码“<script>alert(document.cookie)</script>”,登录邮箱发信并上传附件。收信方点击附件“下载”---弹出的IE提示框选择“打开”--再次点击“下载”则弹出跨站提示。

漏洞证明:

修复方案:

你懂得,重写吧。

版权声明:转载请注明来源 [email protected]@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2012-04-07 23:55

厂商回复:

最新状态:

2012-04-09:感谢您对网易的关注,已经修复