漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-05124

漏洞标题:北京市献血网站存在SQL注入,可获得后台数据库信息

相关厂商:北京市献血网站

漏洞作者: 网络巡警

提交时间:2012-03-08 12:15

修复时间:2012-04-22 12:16

公开时间:2012-04-22 12:16

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-03-08: 细节已通知厂商并且等待厂商处理中

2012-03-08: 厂商已经确认,细节仅向厂商公开

2012-03-18: 细节向核心白帽子及相关领域专家公开

2012-03-28: 细节向普通白帽子公开

2012-04-07: 细节向实习白帽子公开

2012-04-22: 细节向公众公开

简要描述:

北京市献血网站存在SQL注入,可获得后台数据库信息。

详细说明:

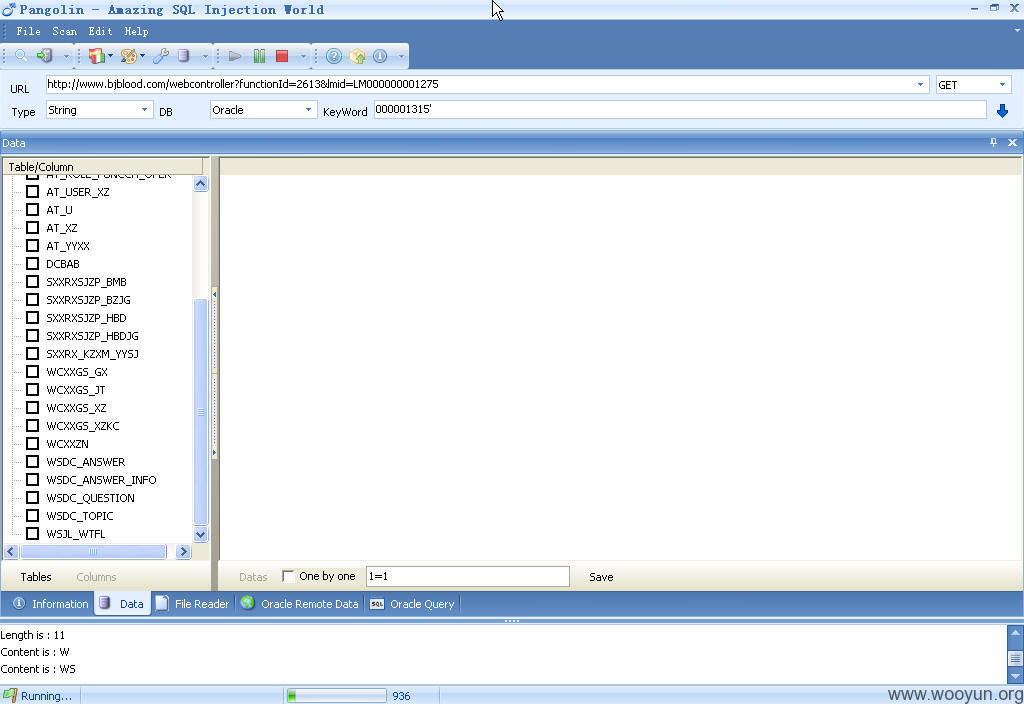

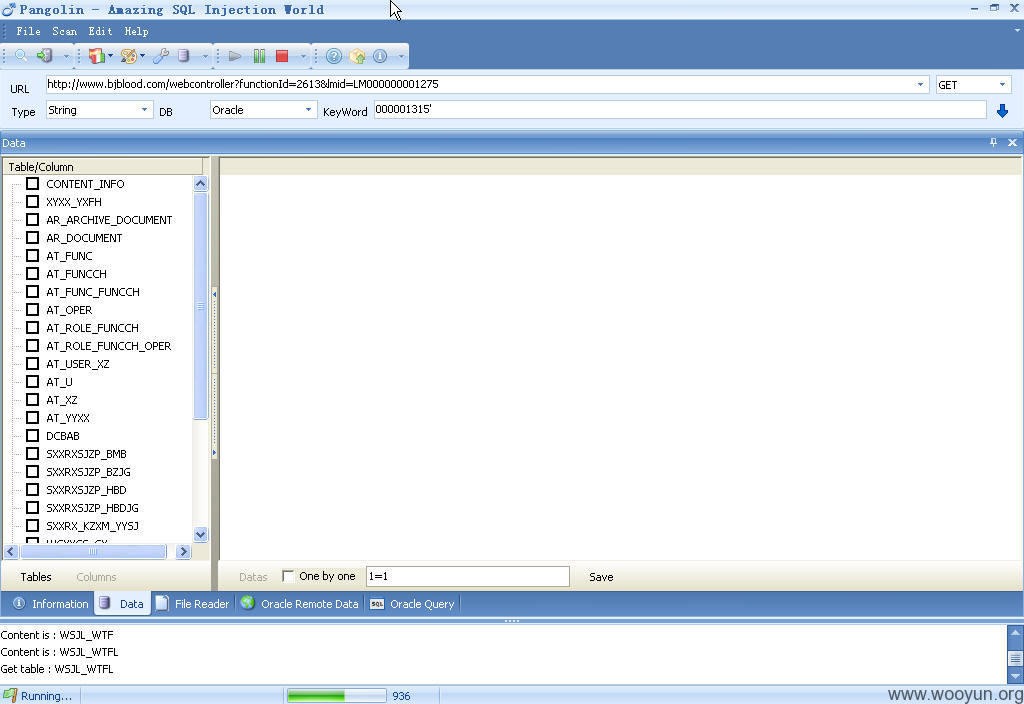

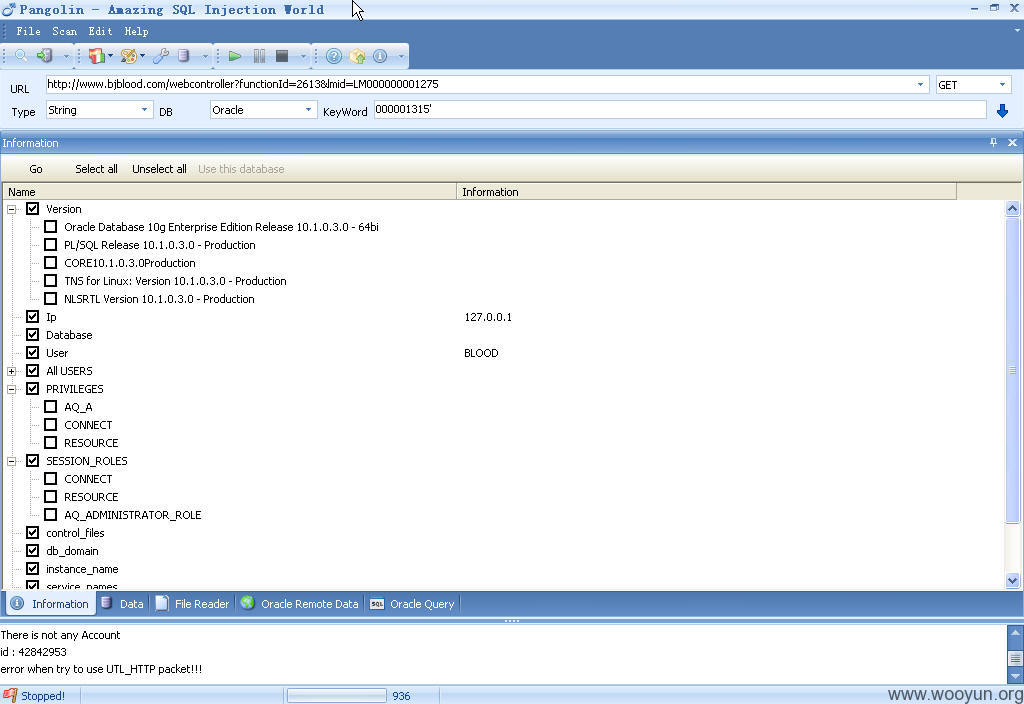

北京市献血网站存在SQL注入,可获得后台数据库信息,注入点:

http://www.bjblood.com/webcontroller?functionId=2613&lmid=LM000000001275

漏洞证明:

修复方案:

对给 functionId 变量和lmid 变量赋值进行过滤,

1、 建议检查应用程序代码,对用户输入、URL参数和Cookie参数等进行过滤,过滤或替换危险SQL字符,或完全使用参数化查询(Parameterized Query)来设计数据访问功能,并关闭系统详细报错信息。过滤或转化的字符包括但不限于:

[1] '

[2] ""

[3] \'

[4] \""

[5] )

[6] ;

[7] *

2、整型的参数,直接用函数强制转化,如PHP的intval($id);字符型的参数,过滤或转化union|select|update|delete|insert|and|user|load_file|outfile 等关键字。

3、针对GET、POST、Cookie中的参数均进行过滤。

4、使用SQL防注入系统或者应用层的防火墙。"

版权声明:转载请注明来源 网络巡警@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2012-03-08 15:13

厂商回复:

CNVD确认并复现所述过程,但未测试提权相关情况。转入CNCERT处置流程,将通报北京市信息化主管部门处置。

CNVD对该漏洞评分如下:

基本得分CVSS:(AV:R/AC:L/Au:NR/C:P/A:N/I:P/B:N) score:6.42

(中危)

技术难度系数:1.0(一般)

影响危害系数:1.1(一般,暂未对数据进行彻底排查)

CNVD综合评分:6.42*1.0*1.1=7.062

最新状态:

2012-03-08:已协调北京市经信委进行处置。