漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-04114

漏洞标题:财付通登录验证后跳转URL未验证漏洞

相关厂商:腾讯

漏洞作者: zmworm

提交时间:2012-01-31 21:14

修复时间:2012-03-16 21:15

公开时间:2012-03-16 21:15

漏洞类型:钓鱼欺诈信息

危害等级:低

自评Rank:3

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-01-31: 细节已通知厂商并且等待厂商处理中

2012-02-01: 厂商已经确认,细节仅向厂商公开

2012-02-11: 细节向核心白帽子及相关领域专家公开

2012-02-21: 细节向普通白帽子公开

2012-03-02: 细节向实习白帽子公开

2012-03-16: 细节向公众公开

简要描述:

财付通登录验证后跳转URL未验证,导致被钓鱼网站利用

详细说明:

财付通登录验证后跳转URL未验证,导致被钓鱼网站利用

漏洞证明:

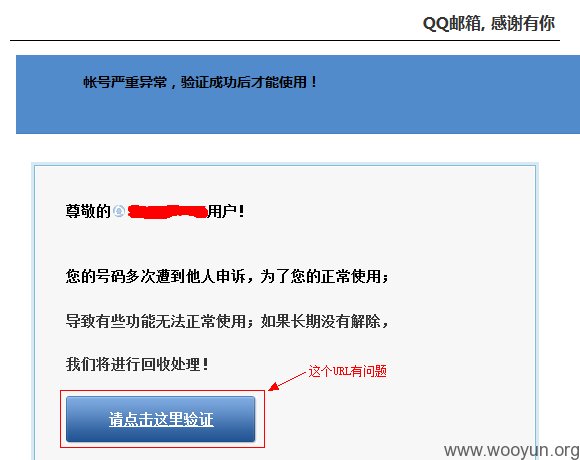

钓鱼邮件发往目标用户的QQ邮箱

问题URL为:

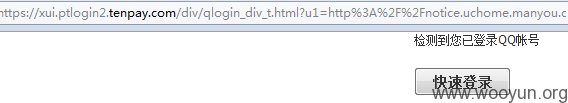

https://xui.ptlogin2.tenpay.com/div/qlogin_div_t.html?u1=http%3A%2F%2Fnotice.uchome.manyou.com%2Fnotice%2FnoticeRedirect%3FsId%3D1570770%26ts%3D1327334223%26key%3Da4d7ab94d72fdde53483b76772d954c5%26url%3Dhttp%3A%2F%2Furl.cn%2F2ngp7T&subtemplate=gray&evil=0

U1的参数被任意跳转

http://notice.uchome.manyou.com/notice/noticeRedirect?sId=1570770&ts=1327334223&key=a4d7ab94d72fdde53483b76772d954c5&url=http://url.cn/2ngp7T&subtemplate=gray

登录后 又会从 notice.uchome.manyou.com 跳转到腾讯微博短址 http://url.cn/2ngp7T 短址真正地址是 aq-qqcom.s.3322.net 是一个模仿 QQ安全中心的钓鱼网站

修复方案:

留给高手解决吧

版权声明:转载请注明来源 zmworm@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:3

确认时间:2012-02-01 11:33

厂商回复:

thx,我们已经在处理中。

最新状态:

暂无