漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-03929

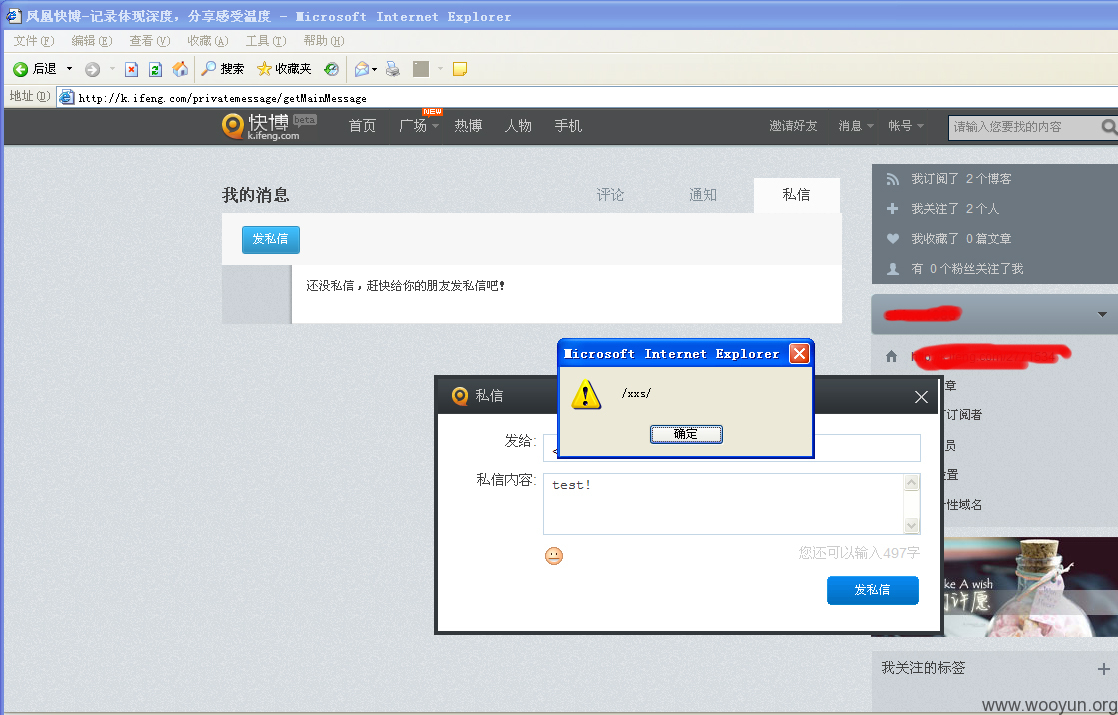

漏洞标题:凤凰快博多枚XSS,向存储型变异!

相关厂商:凤凰网

漏洞作者: shine

提交时间:2012-01-18 01:12

修复时间:2012-03-03 01:13

公开时间:2012-03-03 01:13

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-01-18: 细节已通知厂商并且等待厂商处理中

2012-01-18: 厂商已经确认,细节仅向厂商公开

2012-01-28: 细节向核心白帽子及相关领域专家公开

2012-02-07: 细节向普通白帽子公开

2012-02-17: 细节向实习白帽子公开

2012-03-03: 细节向公众公开

简要描述:

XSS过滤不严格以及设计存在问题,顺便庆祝一下乌云重新开张以及提前祝贺各位春节愉快!

详细说明:

漏洞证明:

向存储型构造:

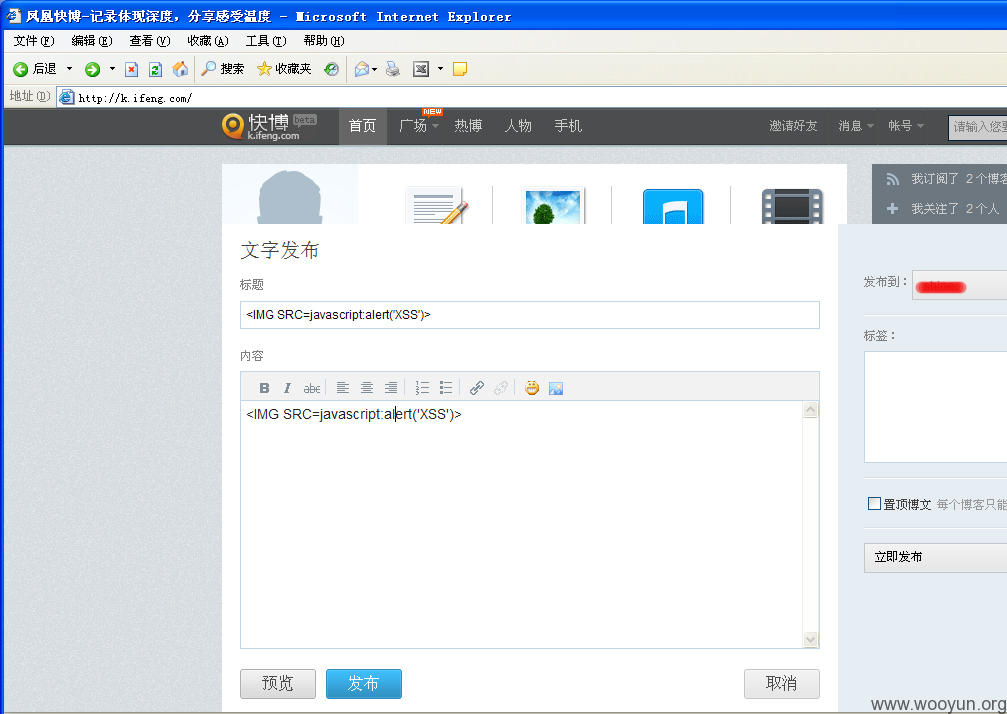

第一个条件:发现CKEDITOR编辑器中的img标签是没有过滤的,直接写入当然不行,但可以使用js进行填充写入!

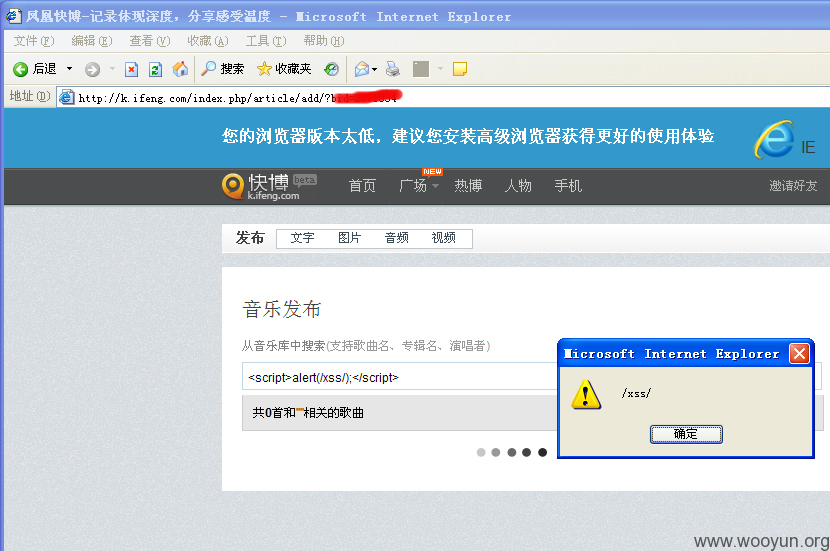

第二个条件:利用第三枚“音乐发布”项的XSS,完成操作,什么js都可以自动执行(自动化做得不错!)

第三个条件:IE6下兼容的问题,先点击“文字发布”,再点击“音乐发布”,使两者同时在一个层中出现(以减少构造难度!)

然后在“音乐发布”执行:

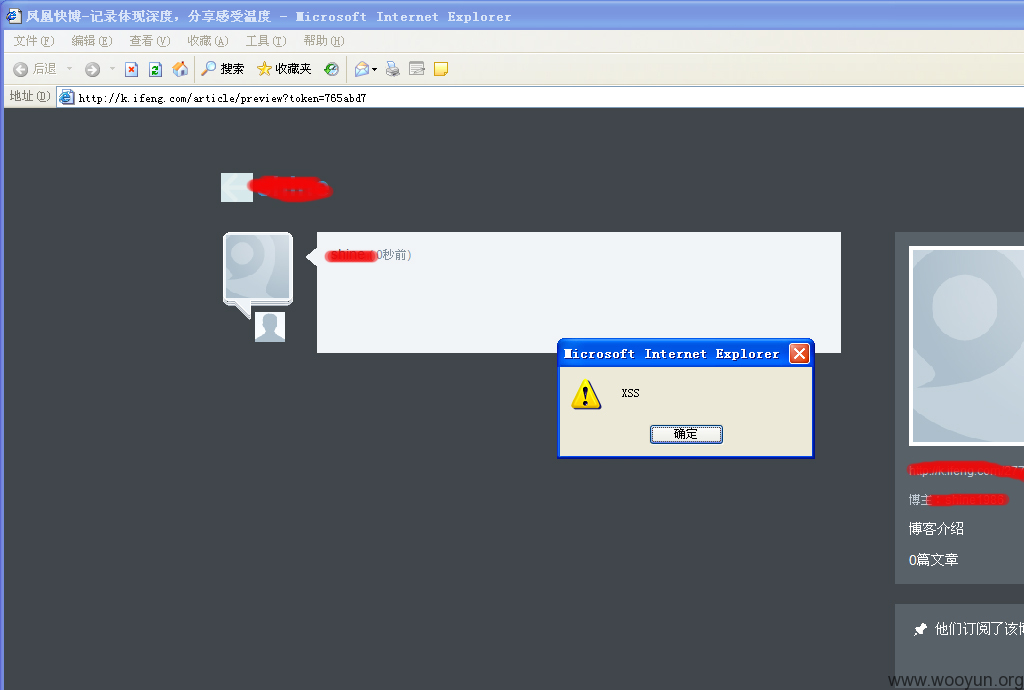

<script>window.CKEDITOR.instances.editor.insertHtml("<img src='javascript:alert(/XSSByShine/);'>")</script>

把脚本填充到CKEDITOR编辑框中,从而完成向存储型变异(“变异”这个词,好象高端点)!

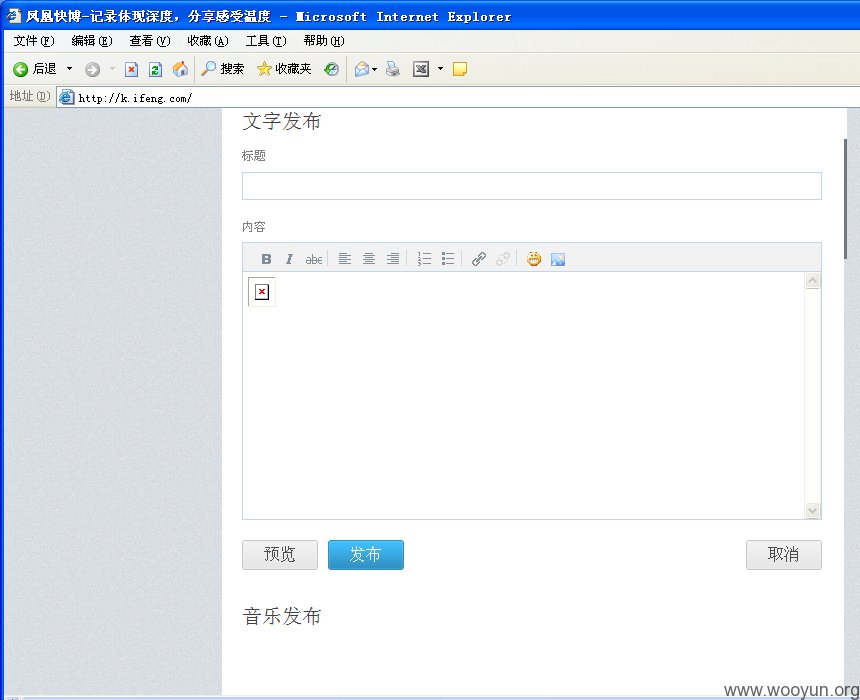

如图:

修复方案:

设计存在问题!兼容性做得不好!ajax滥用!增加体验牺牲安全!春节愉快!

版权声明:转载请注明来源 shine@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2012-01-18 11:23

厂商回复:

十分的感谢您对凤凰网安全的关注,我们会尽快修复。

最新状态:

暂无