漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-014469

漏洞标题:嘉缘人才网站内容管理系统 遍历文件漏洞

相关厂商:嘉挚科技

漏洞作者: sn...

提交时间:2012-11-07 14:40

修复时间:2012-12-22 14:41

公开时间:2012-12-22 14:41

漏洞类型:任意文件遍历/下载

危害等级:低

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-11-07: 积极联系厂商并且等待厂商认领中,细节不对外公开

2012-12-22: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

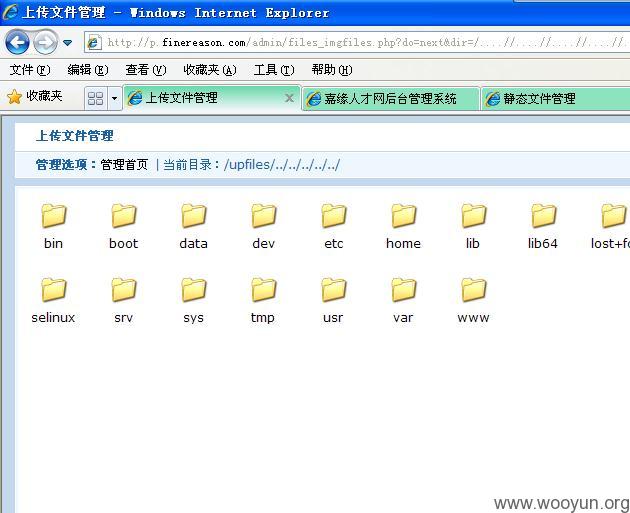

可以通过后台遍历服务器,任意删除,还可以通过得到的路径通过MYSQL导出木马。

详细说明:

后台的图片管理等页面可以遍历整个服务器、

通过代码我们可以看到 isset($dir) or $dir = '';

$dir=str_replace('../','',$dir);

if($dir!=''&&substr($dir,0,1)=='/') $dir=substr($dir,1);

$files_root = FR_ROOT.'/upfiles/'.$dir;

$files_path = $cfg['path'].'upfiles/'.$dir;

if(substr($files_path, -1) != '/') $files_path.= '/';

$dirs = $files = $imgfiles = array();

if(substr($files_root, -1) != '/') $files_root.= '/';

代码中 对 ../ 以及/进行了过滤,那么 我们用....//就可以绕过限制

涉及到的文件有:

files_imgfiles.php

files_htmlfiles.php

等。。

得到路径后,可以通过后台的SQL执行命令 导出木马到服务器上,拿到shell。

因为对官方服务器安全有危害 ,故不做演示了。

漏洞证明:

修复方案:

程序员懂的。。。

求官方给个商业版吧。。。

版权声明:转载请注明来源 sn...@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝