漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-011560

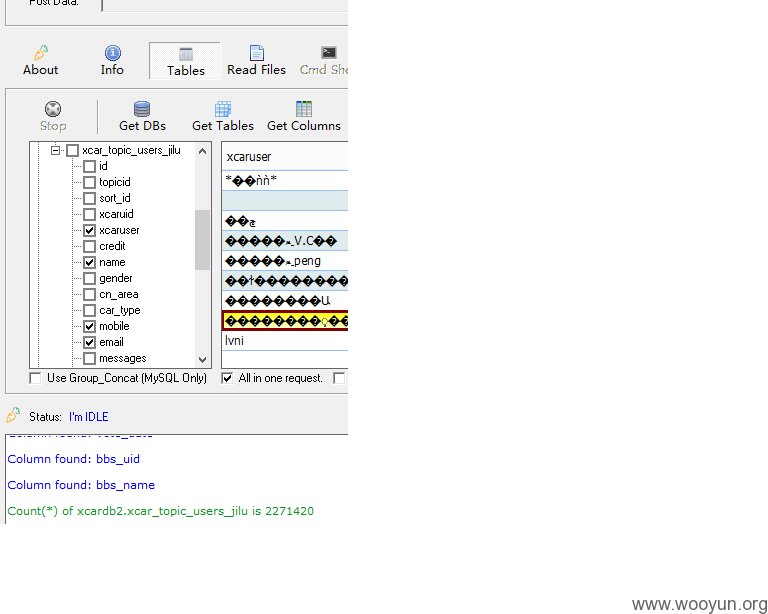

漏洞标题:xcar sql注射泄露200万车主资料

相关厂商:爱卡汽车网

漏洞作者: 苦逼老爷爷

提交时间:2012-08-31 12:13

修复时间:2012-10-15 12:13

公开时间:2012-10-15 12:13

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:5

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-08-31: 细节已通知厂商并且等待厂商处理中

2012-08-31: 厂商已经确认,细节仅向厂商公开

2012-09-10: 细节向核心白帽子及相关领域专家公开

2012-09-20: 细节向普通白帽子公开

2012-09-30: 细节向实习白帽子公开

2012-10-15: 细节向公众公开

简要描述:

xcar是汽车界的龙头大哥之一了,偶在上面泡了n年了,居然纯洁得没想过看看没有有洞。今天心血来潮一看,汗。。。包括偶的资料什么的全爆了。

虽然不包括密码,也不包括用户积分等数据,但这资料绝对黑市里吃香啊,4008000000更不提会多爱这个了。

详细说明:

http://topic.xcar.com.cn/201208/story/?page=2&t=66&sn_id=1

库名 xcar_topic_users_jilu,蛮土洋结合的。

漏洞证明:

修复方案:

相信你们,要这个都不会修显然不用混了

版权声明:转载请注明来源 苦逼老爷爷@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2012-08-31 12:31

厂商回复:

危害比较大的注入漏洞,我们的技术人员疏忽,我们在努力提高安全意识,谢谢@苦逼老爷爷的帮助!

最新状态:

2012-08-31:但是这并不是200万车主的用户数据,是专题的一些东西,已经修复!