漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-010394

漏洞标题:Burp Suite应用分享之Web漏洞扫描

相关厂商:安全文档

漏洞作者: NCK_上官

提交时间:2012-07-31 14:56

修复时间:2012-07-31 14:56

公开时间:2012-07-31 14:56

漏洞类型:安全文档

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-07-31: 积极联系厂商并且等待厂商认领中,细节不对外公开

2012-07-31: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

随着Web2.0时代的来临,后又推向Web3.0,Web安全开 始备受瞩目,对于白帽来说,测试时使用的工具越方便、全面、迅速越好。下面推荐一个工具Burp Suite,其功能包括HTTP包的截获及修改,扫描,网站爬行,爆破,注入检测等功能。下面就讲解一下Burp Suite的用法(大牛绕过)

详细说明:

Burp suite 是利用本地代理结果所传送的数据包,运行之前需要安装JAVA环境,当然网上转来转去的天花乱坠的教程很多,可是有用的地方很少,而有些人还在网上去卖这些工具的使用教程,实在无法忍受。

关于Burp suite 我准备分别对数据包截获修改,网站扫描,网站爆破,注入检测做分开讲解。

本次就来说一下Burp suite强悍的扫描功能。

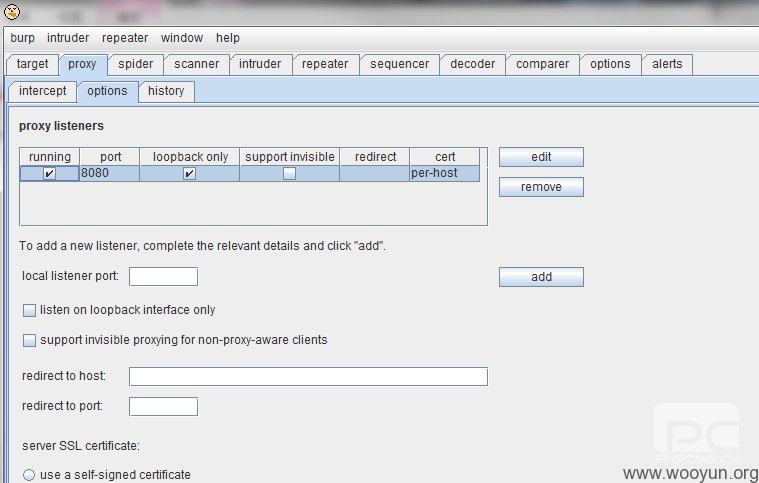

首先,来设置下代理

此端口可以随意设置,不影响其他通信就OK

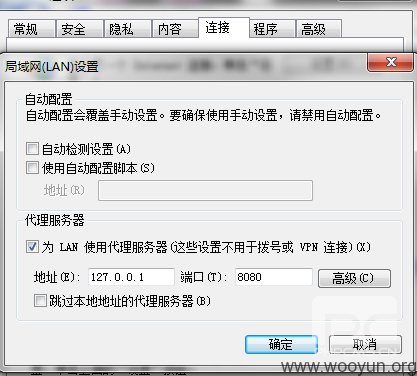

接着,我们用本地浏览器通过此代理进行网络访问。

这样 Bruf 就可以截获网页数据包了

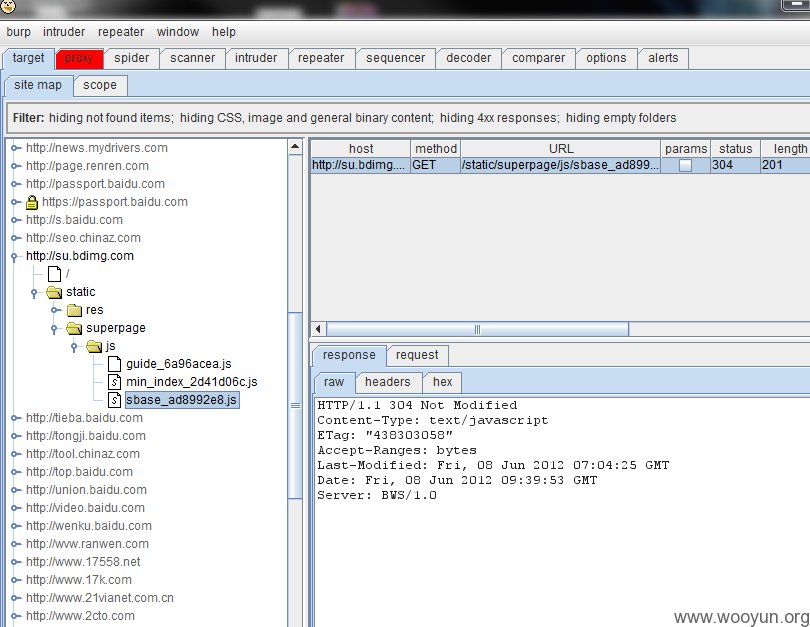

浏览下baidu试试效果,如下图

可见,所有通过百度的数据包都已经被截获了,而且在截获的过程中爬行了相关域名下路径,可以再截获数据包的时候进行改包和发送,forward或者drop,这个就先不说了,此次重点是扫描,点击scanner可以看到下面有四个选项,结果,扫描队列,存活的扫描线程和选项

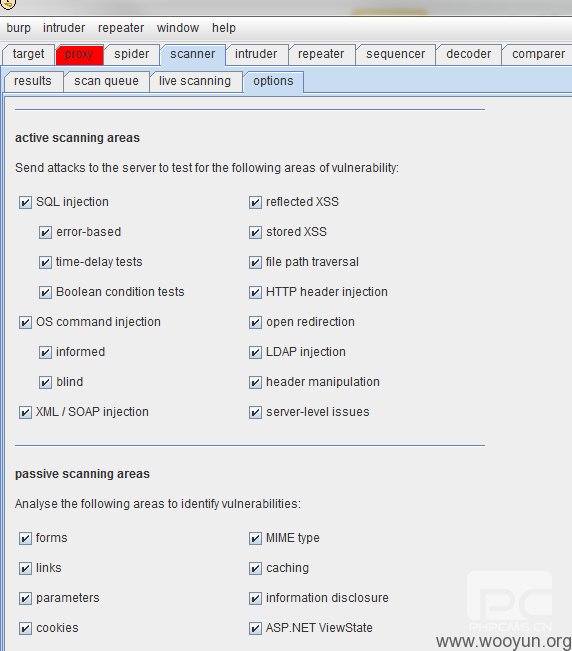

不用理会我那个红色的proxy,那是其他网页传输数据就会提示,在active scanning中可以随自己的想法来设置,在选项中可以设置你想要去扫描的类型

想扫什么选什么,不然速度很慢,当然,此时已经是自动(主动)扫描模式,你所打开网页后所截获的数据的url都会被扫描到

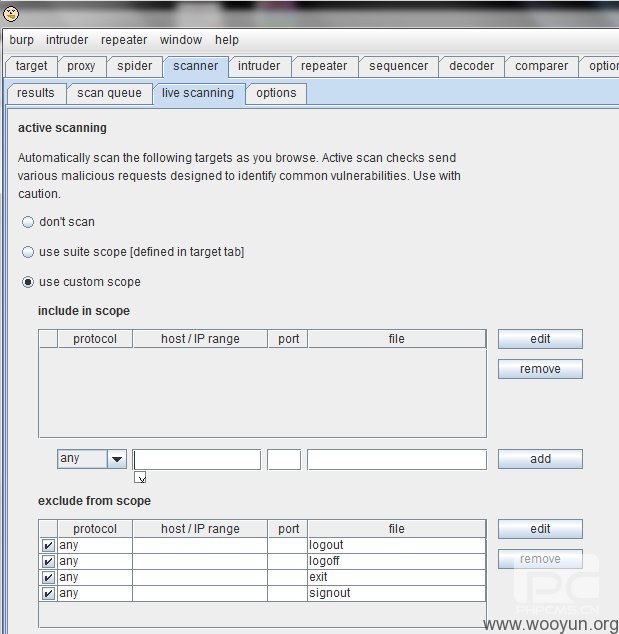

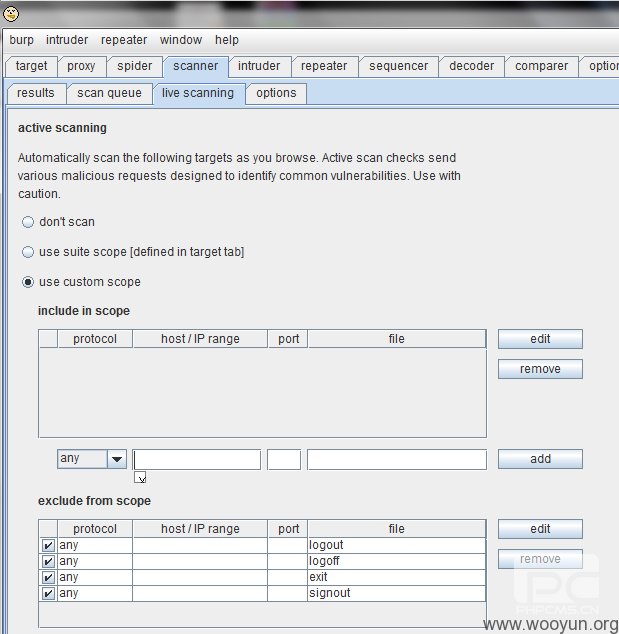

在这里也可以设置你想定义的扫描范围,暂不做演示,我选择第二项,来扫描我所选择的网页

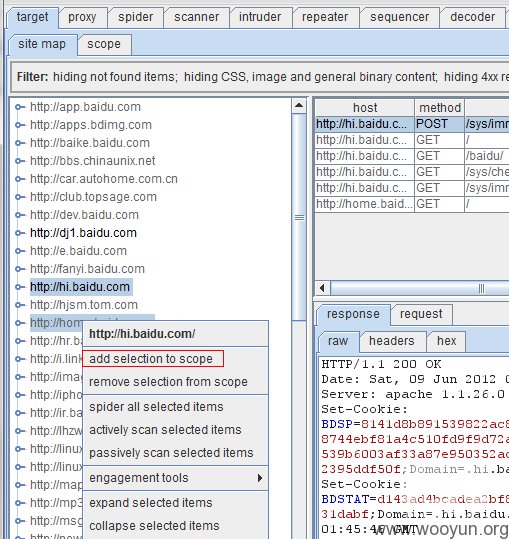

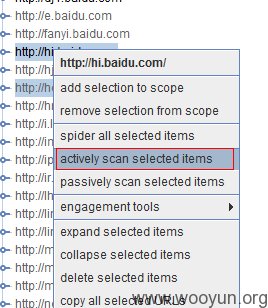

OK,那么现在我们回到target,在截获的URL中选择你想扫描的(也可以CTRL+A)全选,右键加入到scope里

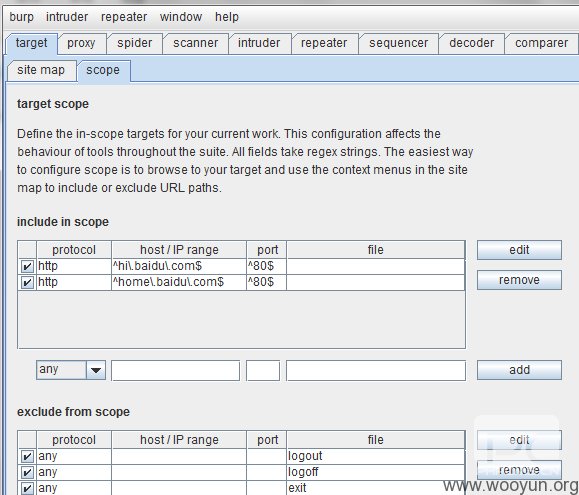

在看scope

能看到都是用正则来判断的,其实这里面大可以自己来写想要获取的url正则,比如以任意字符开头,后面包含baidu.com都可以,这就要看自己的正则水平了。

下面我们回到sitemap来扫描这两个站试试

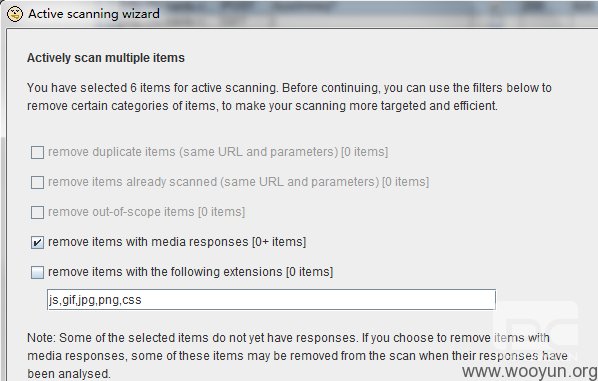

当你自定义扫描范围的时候,上面的两个选项才会变成可选,这次我所演示的是单一的扫描,但是不要忘记,定义扫描范围,要在scanning中live scanning中设置。

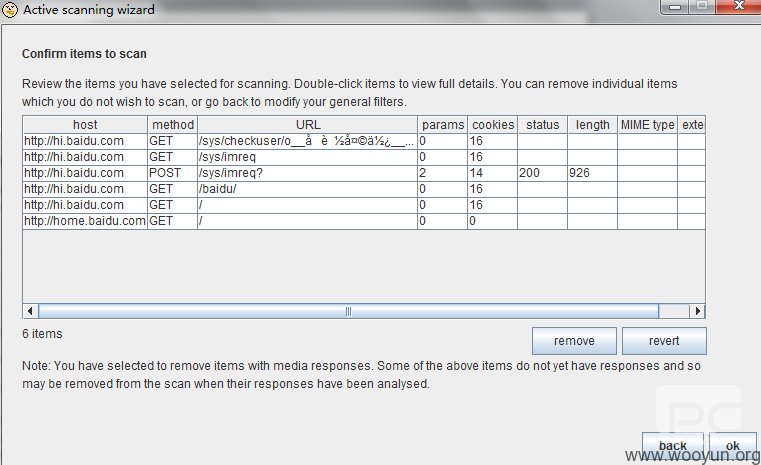

Next之后可以看到我们所得到的url,点击OK 开启扫描

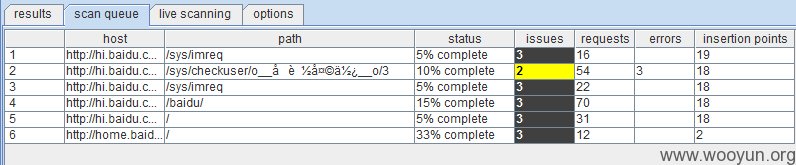

回到scan queue中可以看到扫描线程和状态,估计我这个也扫不出来什么,我刚把所有的扫描项目都选上了,还是要慢慢的等。

等待的这段时间我在说点别的,其实对于这样的检测,可以推荐大家多使用appscan和WVS之类的软件,但我个人还是比较喜欢这个,不用安装,小巧方便,扫描的类型及范围都可自定义。而且速度快。效果还算不错,功能也多。

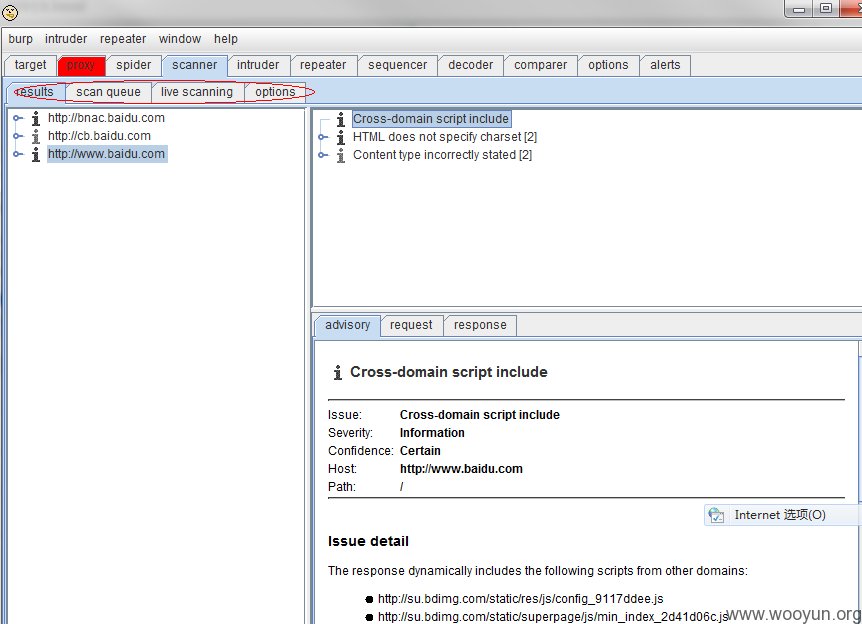

OK,扫好了

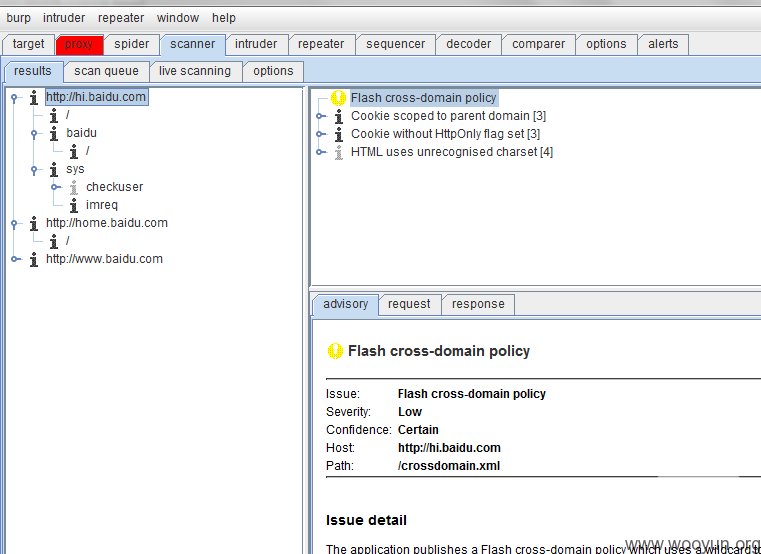

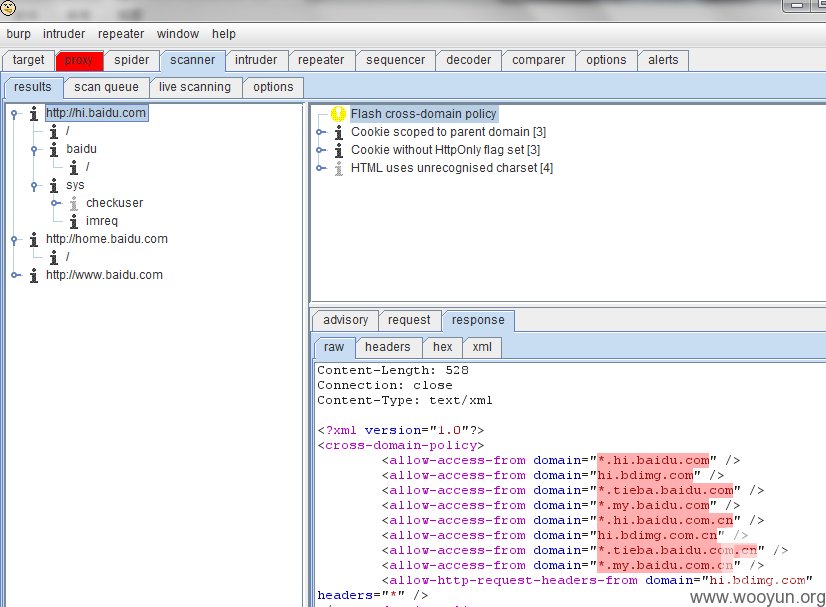

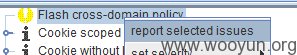

左边的是域名及扫描的树状结构,右边是具体的问题分析及数据包,可以看到hi的域名有跨域文件,看下具体的

还好是有限制的,高危的会显示为红色,黄色的是普通问题,还有就是?,需要自己来判断是否是问题或者漏洞

可以再这里看到

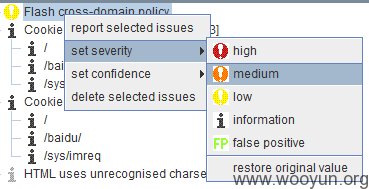

如果有误报,可以将其标记,以后相同的问题就不会再报了

这个结果是可以输出的

至于输出什么样的格式我就不演示了,大家都是大牛,没必要,一路NEXT,选择输出就OK

好了基本上这块就差不多了,关于数据包截取改包,暴力破解,下次再说,在做这个的时候其实已经把网站爬行的地方演示了,但是这一个小小的JAVA程序,却还有很多其他的功能,下次有空在发出来给大家分享。

因为平时工作很忙,只能挑空余的时间来写点东西,分享分享,肯定会有不全面的地方,会的请飘过,不会的看看大家一起学习学习。

下次会和大家分享burp的其他使用方法和功能。

漏洞证明:

Burp suite 是利用本地代理结果所传送的数据包,运行之前需要安装JAVA环境,当然网上转来转去的天花乱坠的教程很多,可是有用的地方很少,而有些人还在网上去卖这些工具的使用教程,实在无法忍受。

关于Burp suite 我准备分别对数据包截获修改,网站扫描,网站爆破,注入检测做分开讲解。

本次就来说一下Burp suite强悍的扫描功能。

首先,来设置下代理

此端口可以随意设置,不影响其他通信就OK

接着,我们用本地浏览器通过此代理进行网络访问。

这样 Bruf 就可以截获网页数据包了

浏览下baidu试试效果,如下图

可见,所有通过百度的数据包都已经被截获了,而且在截获的过程中爬行了相关域名下路径,可以再截获数据包的时候进行改包和发送,forward或者drop,这个就先不说了,此次重点是扫描,点击scanner可以看到下面有四个选项,结果,扫描队列,存活的扫描线程和选项

不用理会我那个红色的proxy,那是其他网页传输数据就会提示,在active scanning中可以随自己的想法来设置,在选项中可以设置你想要去扫描的类型

想扫什么选什么,不然速度很慢,当然,此时已经是自动(主动)扫描模式,你所打开网页后所截获的数据的url都会被扫描到

在这里也可以设置你想定义的扫描范围,暂不做演示,我选择第二项,来扫描我所选择的网页

OK,那么现在我们回到target,在截获的URL中选择你想扫描的(也可以CTRL+A)全选,右键加入到scope里

在看scope

能看到都是用正则来判断的,其实这里面大可以自己来写想要获取的url正则,比如以任意字符开头,后面包含baidu.com都可以,这就要看自己的正则水平了。

下面我们回到sitemap来扫描这两个站试试

当你自定义扫描范围的时候,上面的两个选项才会变成可选,这次我所演示的是单一的扫描,但是不要忘记,定义扫描范围,要在scanning中live scanning中设置。

Next之后可以看到我们所得到的url,点击OK 开启扫描

回到scan queue中可以看到扫描线程和状态,估计我这个也扫不出来什么,我刚把所有的扫描项目都选上了,还是要慢慢的等。

等待的这段时间我在说点别的,其实对于这样的检测,可以推荐大家多使用appscan和WVS之类的软件,但我个人还是比较喜欢这个,不用安装,小巧方便,扫描的类型及范围都可自定义。而且速度快。效果还算不错,功能也多。

OK,扫好了

左边的是域名及扫描的树状结构,右边是具体的问题分析及数据包,可以看到hi的域名有跨域文件,看下具体的

还好是有限制的,高危的会显示为红色,黄色的是普通问题,还有就是?,需要自己来判断是否是问题或者漏洞

可以再这里看到

如果有误报,可以将其标记,以后相同的问题就不会再报了

这个结果是可以输出的

至于输出什么样的格式我就不演示了,大家都是大牛,没必要,一路NEXT,选择输出就OK

好了基本上这块就差不多了,关于数据包截取改包,暴力破解,下次再说,在做这个的时候其实已经把网站爬行的地方演示了,但是这一个小小的JAVA程序,却还有很多其他的功能,下次有空在发出来给大家分享。

因为平时工作很忙,只能挑空余的时间来写点东西,分享分享,肯定会有不全面的地方,会的请飘过,不会的看看大家一起学习学习。

下次会和大家分享burp的其他使用方法和功能。

修复方案:

版权声明:转载请注明来源 NCK_上官@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝