漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0226583

漏洞标题:不小心闯进1905某站后台/我发誓真的是不小心

相关厂商:M1905.COM

漏洞作者: 黑骑士

提交时间:2016-07-06 14:10

修复时间:2016-07-11 19:00

公开时间:2016-07-11 19:00

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-07-06: 细节已通知厂商并且等待厂商处理中

2016-07-06: 厂商已查看当前漏洞内容,细节仅向厂商公开

2016-07-11: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

不小心闯进1905某站后台,权限高得吓人,我发誓真的是不小心!!!我是无辜的。。。

故事非常曲折,原本想去找注入,顺带看了下逻辑漏洞,结果不小心进后台了。。。ORZ

本人为更改任何系统设置,未盗取任何系统信息,躺枪的账号已设置为强密码

详细说明:

http://yun.1905.com

原本看到这个站有过注入就想转转,然后发现重置密码页面好像有点意思

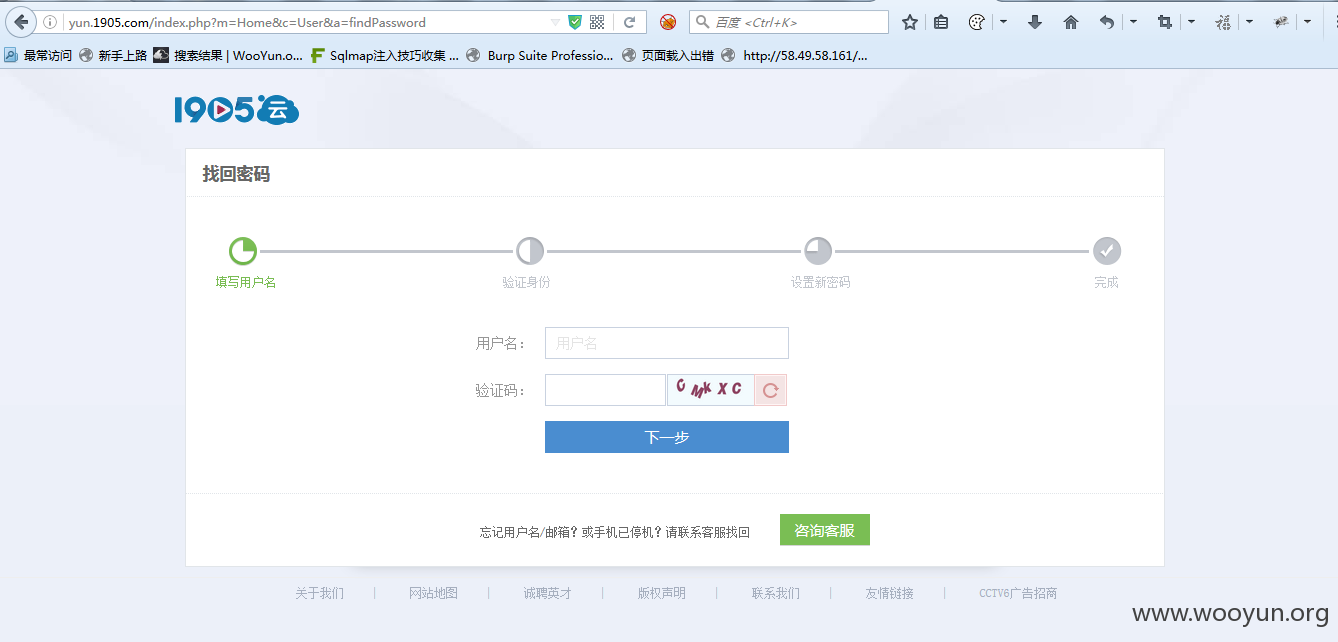

http://yun.1905.com/index.php?m=Home&c=User&a=findPassword

注册个账号分析下数据包感觉闻到了cookie混淆的味道

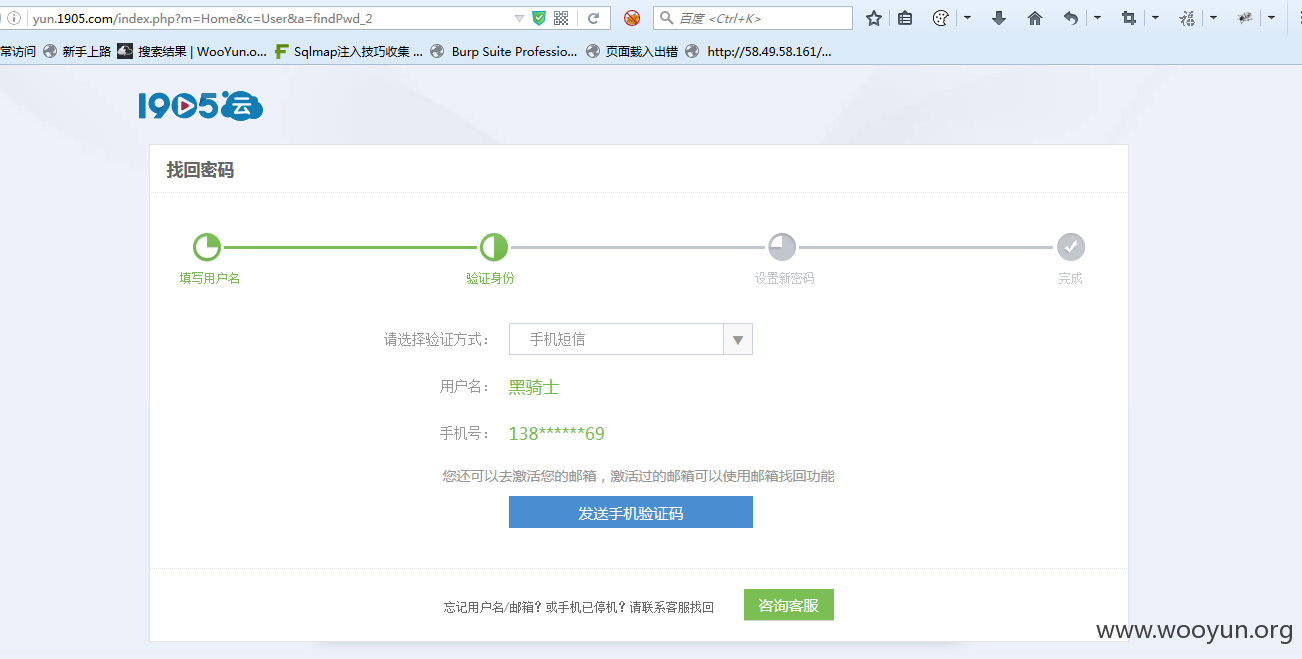

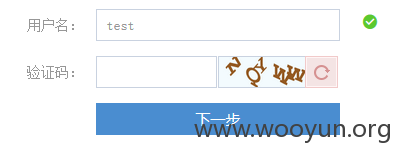

使用我的账号进行正常找回密码流程获取验证码,停留在输入验证码页面

这时在同一浏览器打开新的网页,用被害账号test进行正常找回流程停止输入手机验证码页面

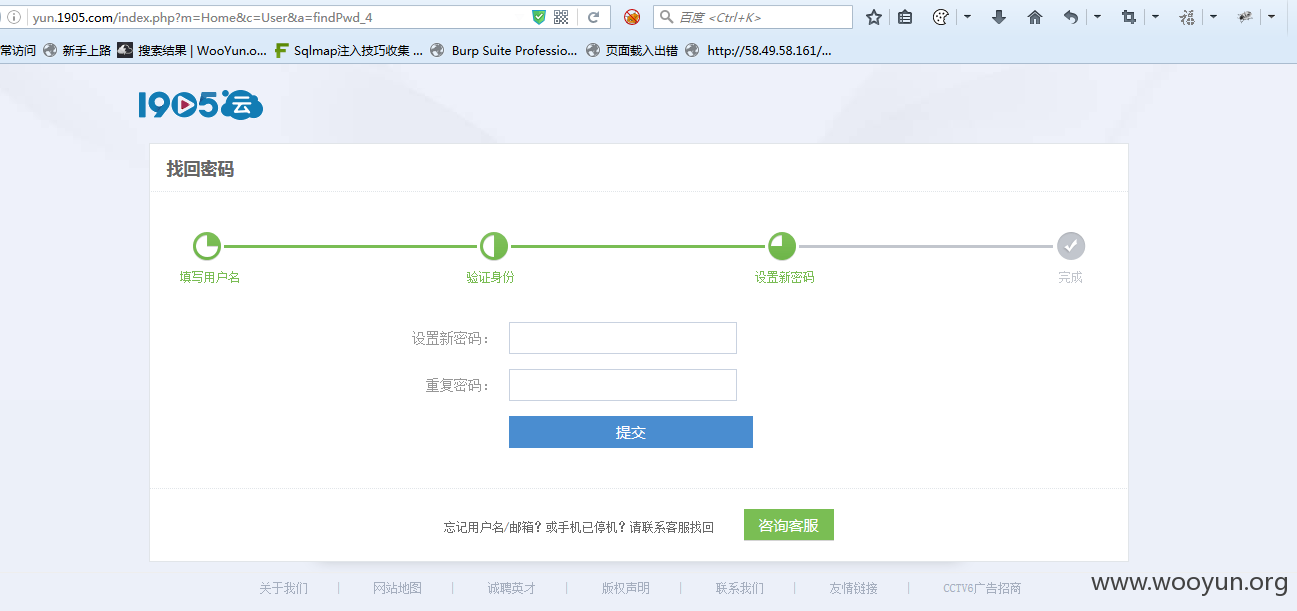

然后在我的账号的新密码页面输入新密码

提交后收到200返回包重置成功,test的密码被重置了!!

这里是因为验证码与cookie绑定而两账号此时cookie相同造成了混淆

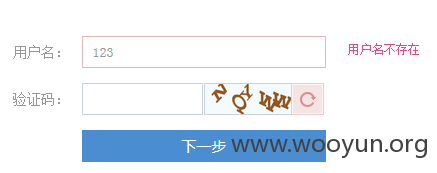

这里强烈批评该网站不会报错模糊化处理,这是我进入后台的关键

此处不经过验证码便可以猜解用户名,我就这样找到了test这个用户,以为这么随便的名字肯定是个没人用的客户,就拿他做了测试,谁知登陆时出现了下图!!!

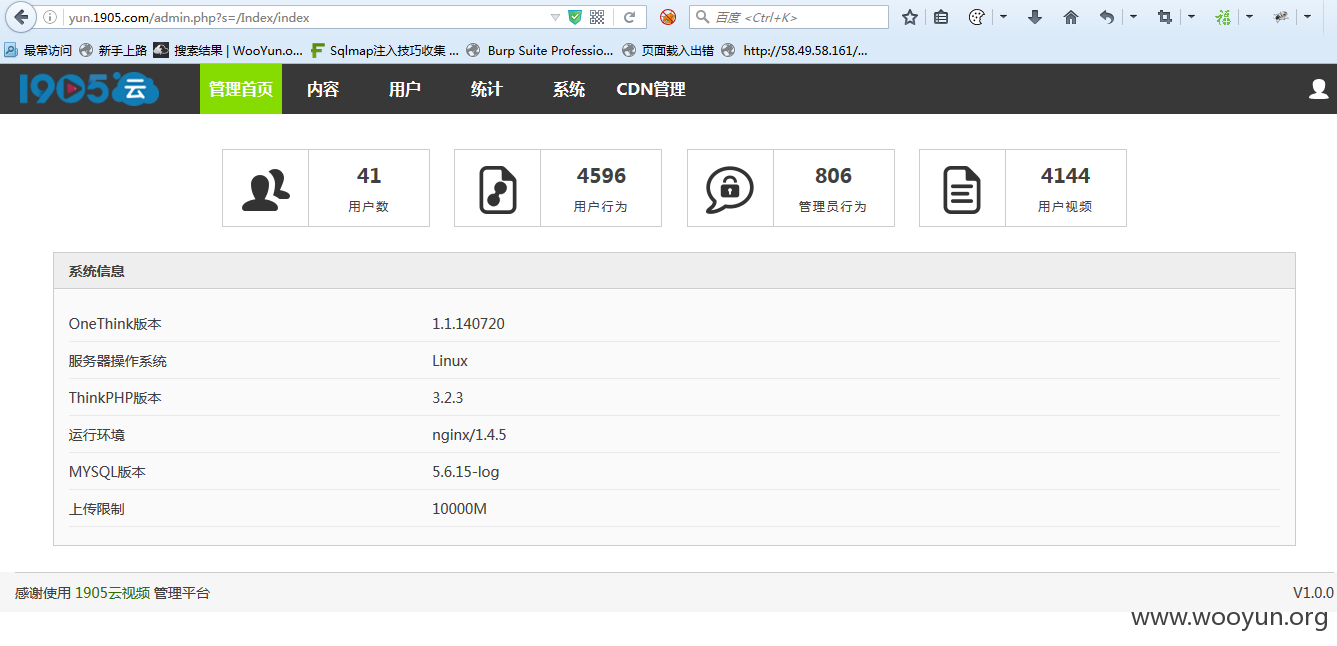

居然是管理员!!!

既然前台不让登陆,那就找一下后台

试验到http://yun.1905.com/admin.php时发现Duang的一下跳到了后台!

http://yun.1905.com/admin.php?s=/Public/login

是你逼我来这的啊,不是我的错

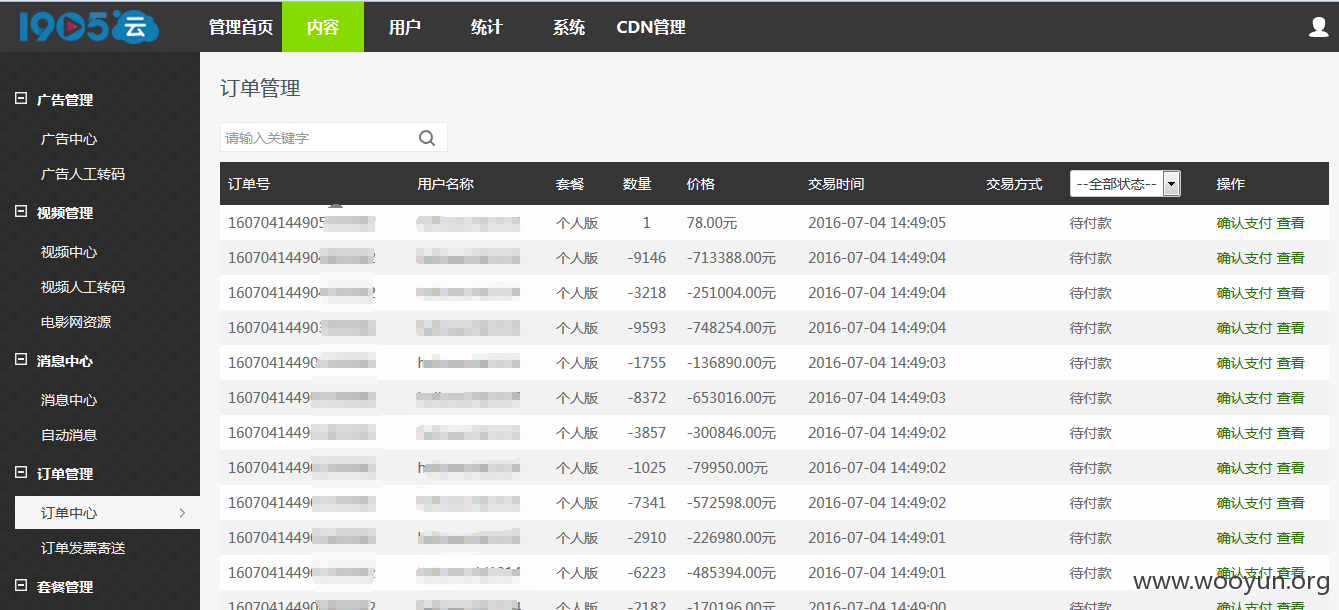

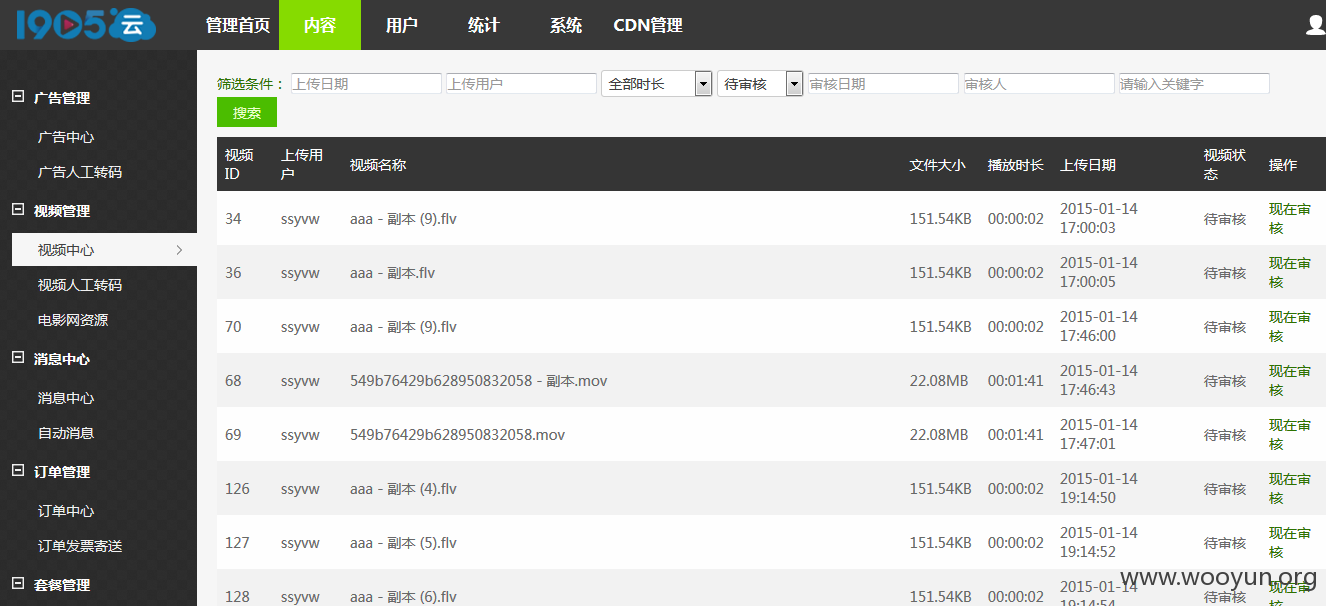

登陆一看,权限好高,编辑其他管理员,管理用户审核视频啥都能干

漏洞证明:

修复方案:

报错模糊化,管理员密码找回取消改由人工认证,取消后台自动跳转,修复找回密码逻辑漏洞

版权声明:转载请注明来源 黑骑士@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2016-07-11 19:00

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

暂无