漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0214212

漏洞标题:衡水驾校某系统命令执行/可登录终端探测内网

相关厂商:衡水驾校

漏洞作者: 路人甲

提交时间:2016-05-30 12:25

修复时间:2016-07-17 11:50

公开时间:2016-07-17 11:50

漏洞类型:命令执行

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-05-30: 细节已通知厂商并且等待厂商处理中

2016-06-02: 厂商已经确认,细节仅向厂商公开

2016-06-12: 细节向核心白帽子及相关领域专家公开

2016-06-22: 细节向普通白帽子公开

2016-07-02: 细节向实习白帽子公开

2016-07-17: 细节向公众公开

简要描述:

rt

详细说明:

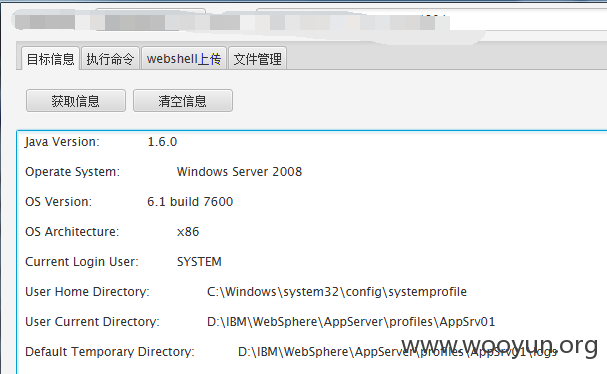

可以直接写shell

D:\IBM\WebSphere\AppServer\profiles\AppSrv01\installedApps\WIN-SVRHHR34EEJNode01Cell\hswsyyEar.ear\hswsyy.war\

也可直接提权 3389 改了端口 tasklist netstat 可以找到

就不加用户登录验证了

net view 内网主机还不少

漏洞证明:

-------------------------------------------------------------------------------

\\1IEAINW4L3LJYQZ

\\HSCGS-4S-DATA

\\HSCGS-4S-WEB

\\HSJJ-KSJG-DATA 琛℃按浜よ鏀槦鑰冭瘯鐩戠鏁版嵁搴撴湇鍔″櫒

\\HSJJ-KSJG-WEB 琛℃按浜よ鏀槦鑰冭瘯鐩戠搴旂敤鏈嶅姟鍣�

\\HSSERVER01

\\HSSERVER03

\\IBMJZ

\\IBMXSERVER

\\IBMXSERVERAADFF

\\IBMXSERVERH

\\INM

\\JJZD-SERVER-201

\\JYJG02

\\JYJGBY01

\\JYJGBY02

\\JYJGBY03

\\LST_HSJJZD2

\\PC-201208251728

\\SERVER

\\SERVER1

\\WIN-6AFE45V0JAK

\\WIN-J1L570GTVC7

\\WIN-JEQ659O86FE

\\WIN-LHMOO0EDS7Q

\\WIN-SVRHHR34EEJ

\\WINDOWS-6KTF3A8

\\WINDOWS-J7KGDUA

\\XINFENGKAOSHICH

\\Z651EVV2IA4SMAS

鍛戒护鎴愬姛瀹屾垚銆�

=================================================================

修复方案:

java反序列化

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2016-06-02 11:46

厂商回复:

CNVD未直接复现所述情况,暂未建立与网站管理单位的直接处置渠道,待认领。

最新状态:

暂无