漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0213969

漏洞标题:四川省30所高校官方APP任意账户密码重置/上万大学生姓名/手机/教务处账号密码等信息泄漏

相关厂商:成都知立达科技有限公司

漏洞作者: 阿凡达

提交时间:2016-05-29 11:57

修复时间:2016-07-16 14:20

公开时间:2016-07-16 14:20

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-05-29: 细节已通知厂商并且等待厂商处理中

2016-06-01: 厂商已经确认,细节仅向厂商公开

2016-06-11: 细节向核心白帽子及相关领域专家公开

2016-06-21: 细节向普通白帽子公开

2016-07-01: 细节向实习白帽子公开

2016-07-16: 细节向公众公开

简要描述:

自己学校在用,顺手发现…… 然后就顺带友情检测了一下

详细说明:

1、任意账户密码修改

忘记密码->抓包->发现包没有任何加密,短信的验证码也只有4位,没有时间限制,没有token,爆破之

为了测试我把官方帐号 密码改成了 avatar

2、泄漏学生姓名、手机号、所在高校、学院、班级、性别、教务处帐号、教务处密码

3、强改任意用户的昵称

修改用户名直接抓包 没有多余验证,此条危害不大只用作恶作剧了,不过如果有人批量搞的话可能就会严重点

4、任意UID查信息(可批量遍历)

UserID排到20W+ 但实际大概有6W+用户

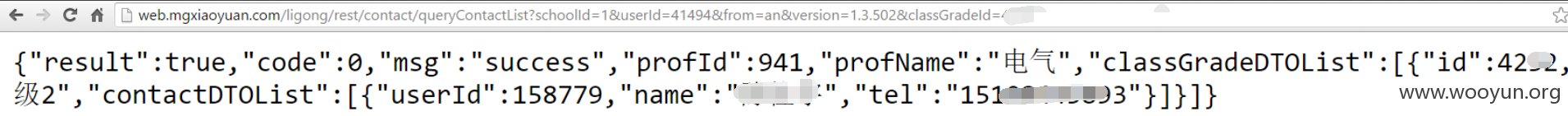

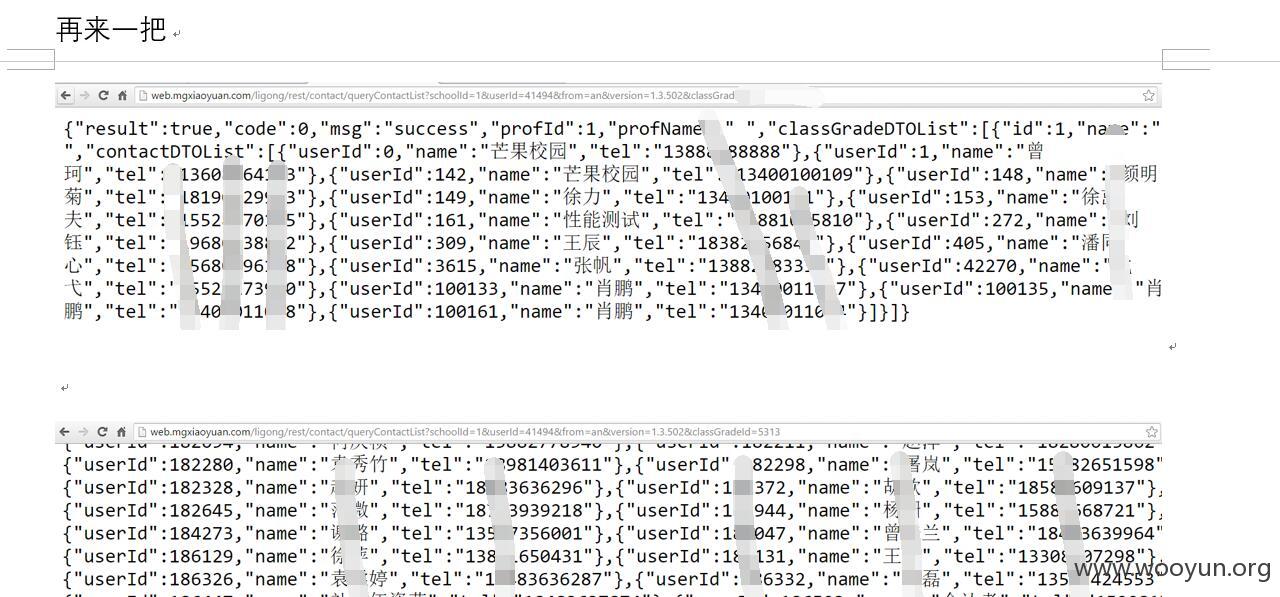

5、查通讯录(整个专业的联系ID、姓名和联系方式)

XXXX为遍历,我测试最大是6509(未准确验证)

先随便查个

在教务处又能获得其他很多数据……我就不继续深入了……

写poc 批量验证,(代码太丑我就不发了 原理上面说了)

有效信息 69114个用户(算测试)(未深入验证)

受影响高校

漏洞证明:

修复方案:

你们比我更专业,去年社团去成都软件园的时候,我觉得那里环境好好啊!!

版权声明:转载请注明来源 阿凡达@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2016-06-01 14:14

厂商回复:

CNVD确认所述情况,已经转由CNCERT向教育网应急组织通报,由其后续协调网站管理单位处置.

最新状态:

暂无