漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0197156

漏洞标题:wifi安全之海魔方getshell(影响多个站点)

相关厂商:himofi.com

漏洞作者: 千机

提交时间:2016-05-18 09:02

修复时间:2016-07-03 09:30

公开时间:2016-07-03 09:30

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-05-18: 细节已通知厂商并且等待厂商处理中

2016-05-19: 厂商已经确认,细节仅向厂商公开

2016-05-29: 细节向核心白帽子及相关领域专家公开

2016-06-08: 细节向普通白帽子公开

2016-06-18: 细节向实习白帽子公开

2016-07-03: 细节向公众公开

简要描述:

武汉海传信息技术有限公司是一家专业从事互联网/移动互联网产品研发和服务的科技型公司,坚持自主研发的路线和优质服务的理念,与国内领先的路由系统进行战略合作,是武汉智慧城市WiFi合作发展重要项目,提供硬件和云服务平台相结合的优质产品和服务,为用户提供专业的Wi-Fi网站综合解决方案,致力于成为中国 第一家Wi-Fi网站专业解决方案提供商。

详细说明:

海魔方某处getshell。因为貌似对方服务器开启了保护模式,shell不能执行命令,危害有限。干脆我就把过程写详细点,看能不能上首页

先是用子域名扫描发现了一个后台域名

然后呢试了各种弱口令都没成功,于是看到右下角有个申请试用的按钮

虽然说是1到3天内审核通过,不过我刚提完申请就把账号发我了

在认证页里面有个上传图片的地方

试了下都能上传shell,过程是曲折的

上传图片的问题在于他只在前端验证了文件的后缀名是不是jpg的,并没有在后台验证

但是如果只是把shell的后缀改成jpg然后去上传的话会提示上传失败

因此的话只能上传php图片一句话木马才行

然后找了半天都没找到php图片马

于是自己制作一个

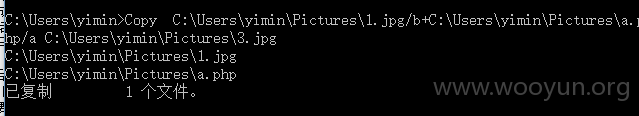

先弄个php一句话叫a.php。然后随便找个图片,用cmd的copy命令来合成

如果以默认模式合成的图片马依旧不能够上传

图片要用二进制读取,php文件要ascii码读取。然后合成的图片才上传成功

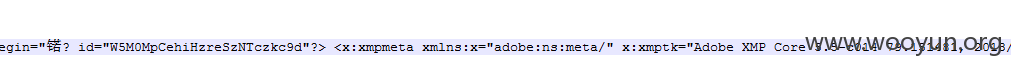

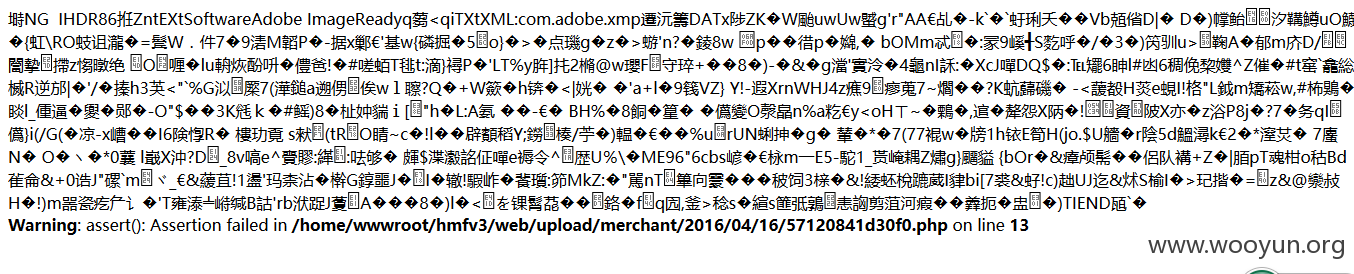

上传过程中抓包将后缀改成php就可以了。但是php会提醒执行错误

原来是这种合成的话会在图片里加一堆貌似是adobe的什么代码,

我也不知道这是什么,貌似就是这玩意影响了php一句话执行的。

把这些删了就好了。

shell地址为

密码是feiji

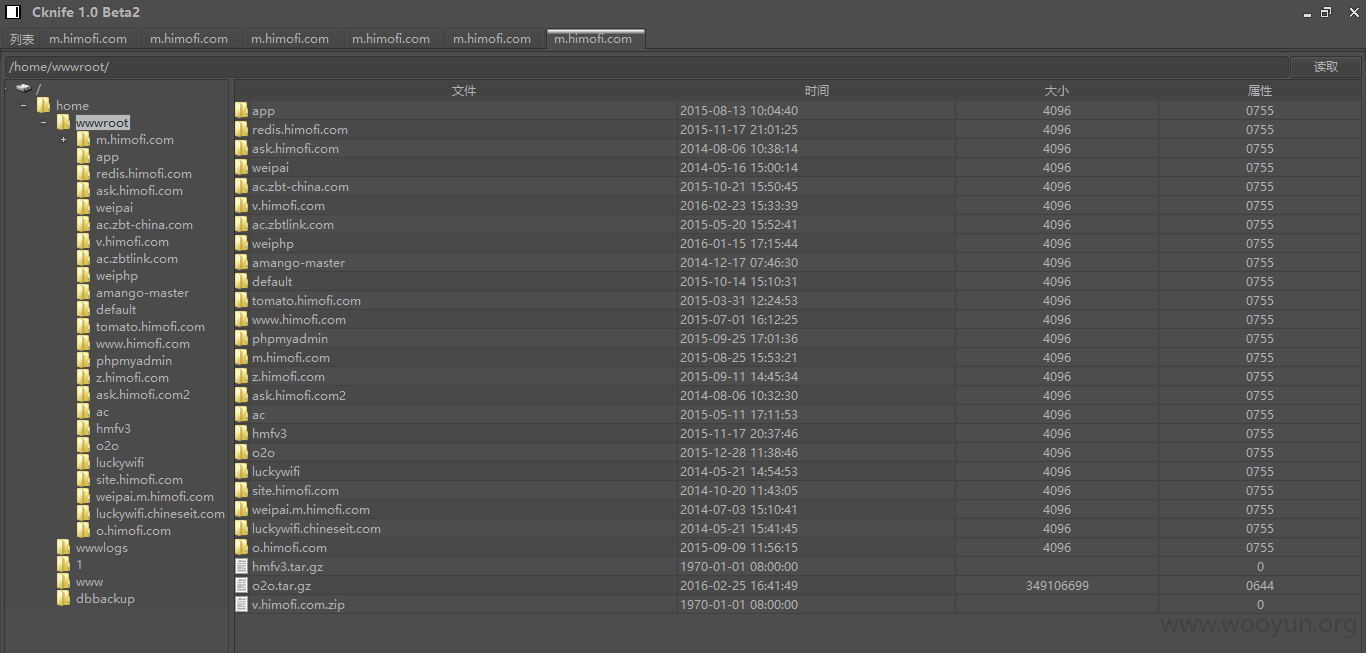

24个站都能看到源代码和配置文件

可是蛋疼的就是,,不能执行命令,菜刀说啥子对方开启了保护模式,命令执行失败

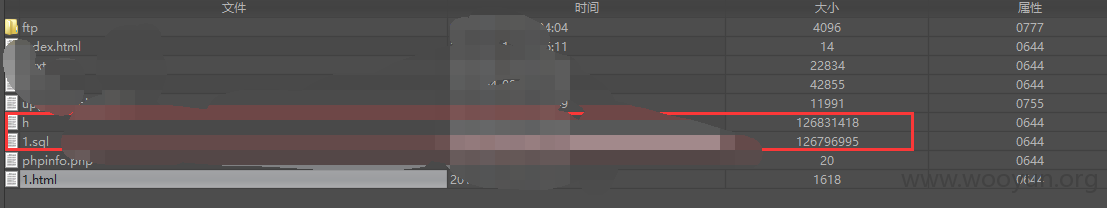

找到一个备份数据库,貌似挺大的,反正我没下载成功。。

漏洞证明:

修复方案:

限制上传接口

版权声明:转载请注明来源 千机@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2016-05-19 09:20

厂商回复:

感谢

最新状态:

暂无