漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0195252

漏洞标题:极验验证某站可getshell进内网影响11w用户(含账号/密码/邮箱/手机)

相关厂商:极验验证

漏洞作者: 路人甲

提交时间:2016-04-12 06:19

修复时间:2016-05-27 17:10

公开时间:2016-05-27 17:10

漏洞类型:应用配置错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-04-12: 细节已通知厂商并且等待厂商处理中

2016-04-12: 厂商已经确认,细节仅向厂商公开

2016-04-22: 细节向核心白帽子及相关领域专家公开

2016-05-02: 细节向普通白帽子公开

2016-05-12: 细节向实习白帽子公开

2016-05-27: 细节向公众公开

简要描述:

经常光顾的一家理发店,三天两头去洗头,时间久了就熟了,周年庆店里有充值活动,我主动要求办卡他们各种理由说办不了,后来发现别人办都给办,有点生气,就没在去,再后来听说那家理发店关门跑路了…

详细说明:

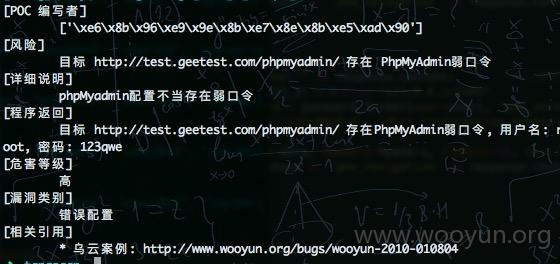

通过对子域名遍历扫描发现了http://test.geetest.com/存在phpmyadmin以及wordpress。加上兑换回来的插件扫了一遍,居然发现被扫出来了弱口令

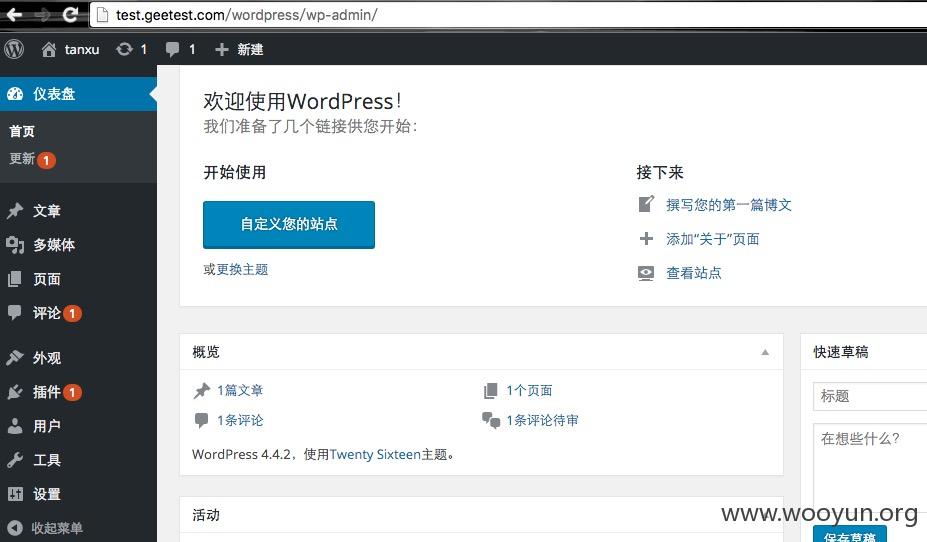

然后再利用这个密码也进入了wordpress的后台

漏洞证明:

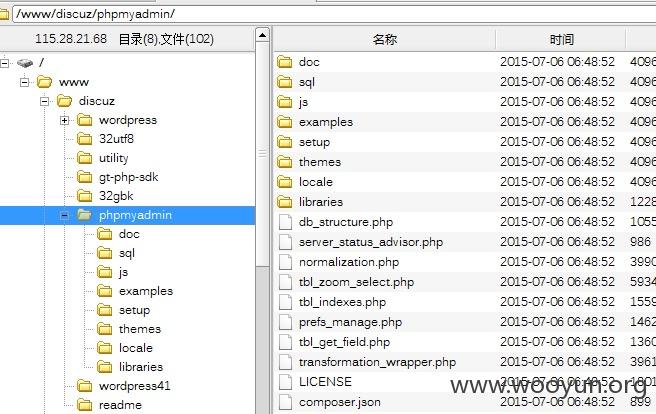

利用上面的弱口令获取了webshell。

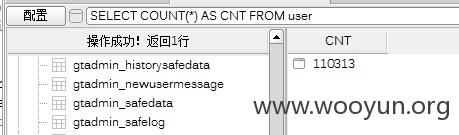

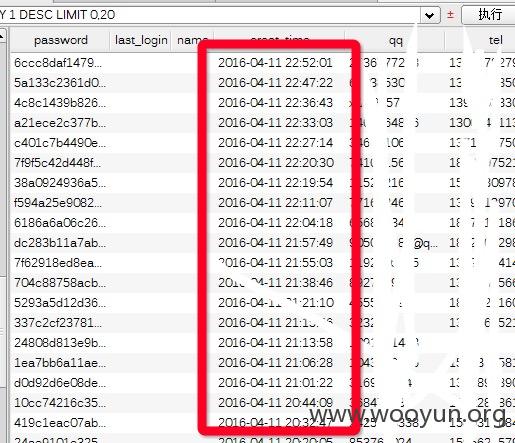

翻了下,居然翻到了很多有意思的东西,比如11W的用户

包含了用户的(账户/密码/qq/手机号)这些基本信息

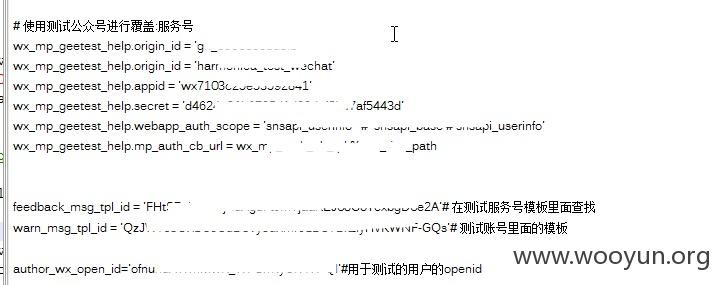

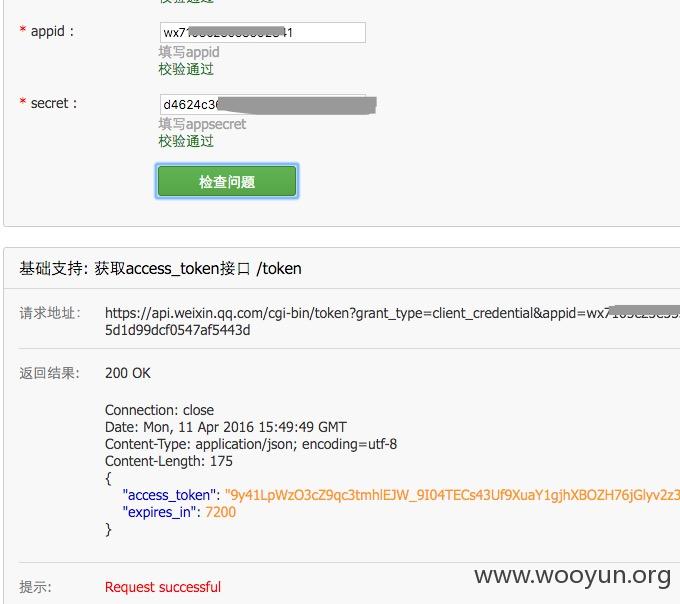

微信公众号

居然还可以使用的

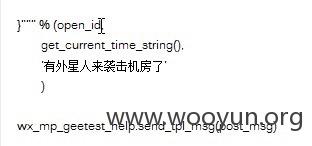

接口验证通过.还有可爱的程序员

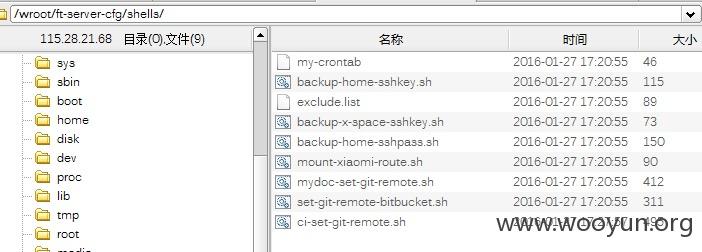

这么怕,还是回到火星上去吧.好多备份同传的脚步

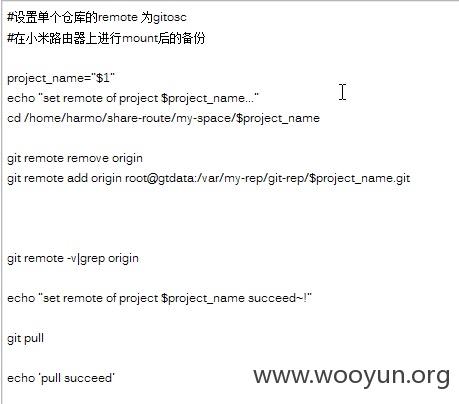

有小牧路由的..

如果把小米路由一起给撸了.这个后果不堪设想。不继续了内网了..

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2016-04-12 17:07

厂商回复:

非常感谢你提交这个漏洞,我们现在正在进行修复。

最新状态:

暂无