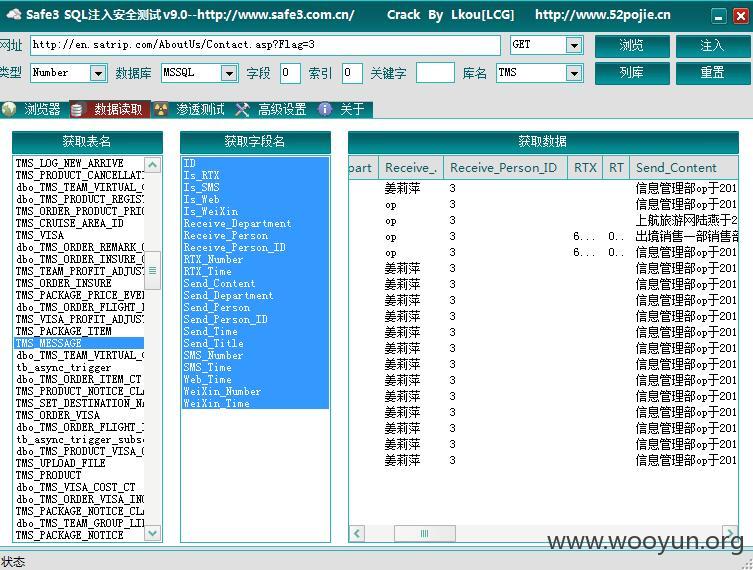

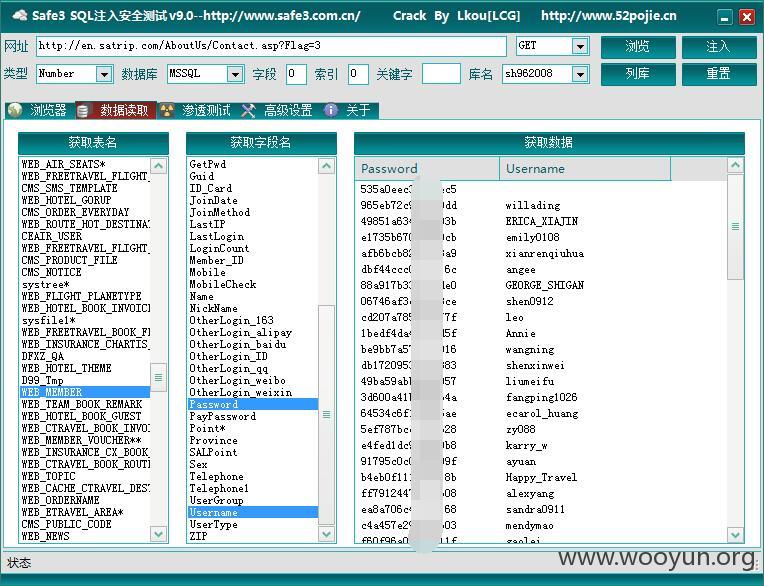

注入地址:http://en.satrip.com/AboutUs/Contact.asp?Flag=3 注入参数Flag

这个英文站注入点太多了,厂商没用就更新下或者换掉吧。

此处随便拿这个注入地址进行注入,共34个数据库。

这里选择

该数据库进行操作

列表名

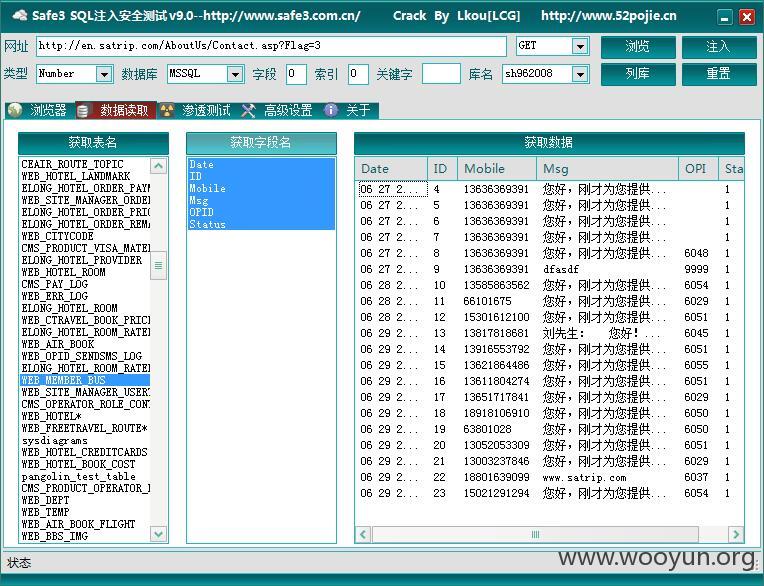

里面信息很多,翻了好久,然后在web_member翻到N多用户账号信息,通过得到的password解密后在主站登录发现都可以登录!!!!

具体该裤子是之前的还是现在的无法查证, 厂商自行评估。

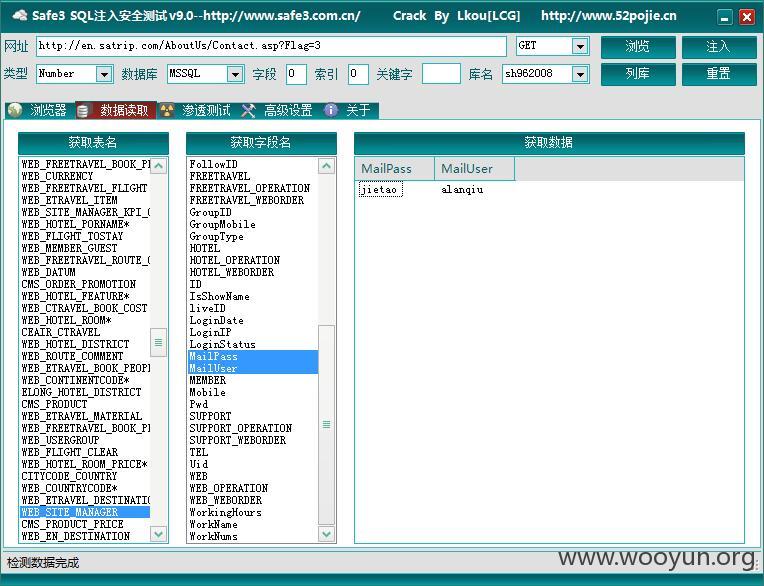

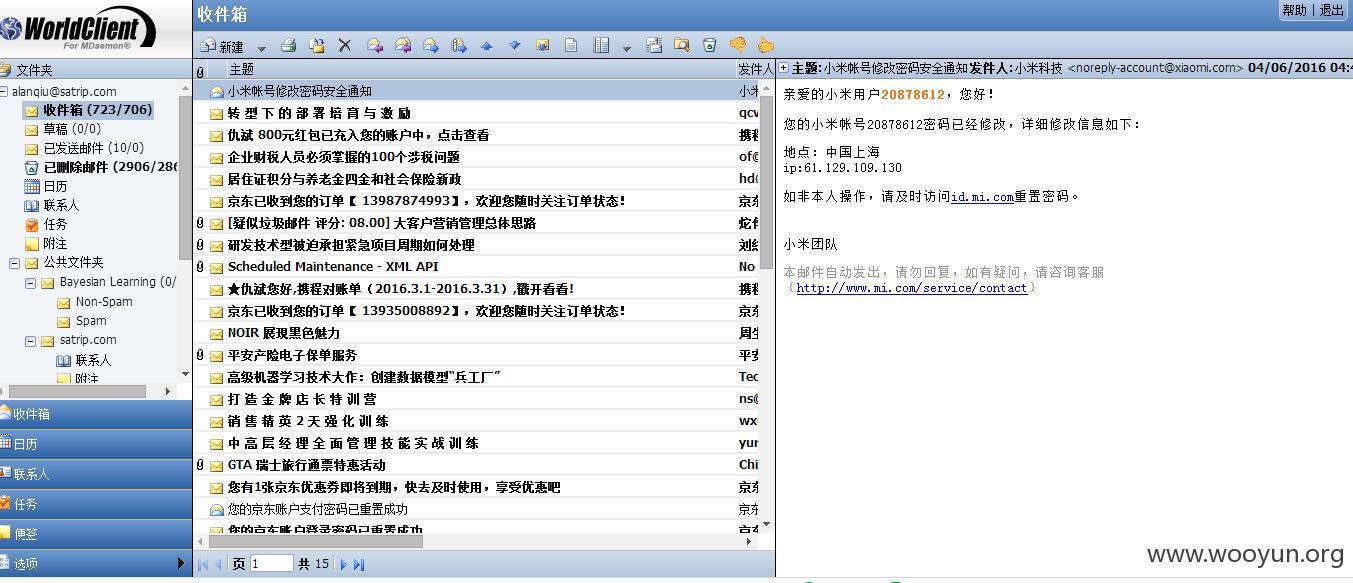

另外一个危害较大的是疑似你们家运维的邮箱帐号密码被我翻出来了,还想去新网重置下密码发现不是用你们公司的邮箱注册的,目测是用aliyun的邮箱。

邮箱帐号:[email protected] 密码 jietao 这密码强度实在不敢恭维。涉及该运维人员小米、京东账号。

另外你们公司的appstore账号:

,应该可以替换你们家的app吧??