漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0190212

漏洞标题:中兴某网关设备通用型命令执行(无需登录)

相关厂商:中兴通讯股份有限公司

漏洞作者: 路人甲

提交时间:2016-03-29 10:23

修复时间:2016-06-27 11:30

公开时间:2016-06-27 11:30

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-03-29: 细节已通知厂商并且等待厂商处理中

2016-03-29: 厂商已经确认,细节仅向厂商公开

2016-04-01: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2016-05-23: 细节向核心白帽子及相关领域专家公开

2016-06-02: 细节向普通白帽子公开

2016-06-12: 细节向实习白帽子公开

2016-06-27: 细节向公众公开

简要描述:

中兴某网关设备通用型命令执行

详细说明:

混乌云之pwnsh4d0w(与freebuf不同)

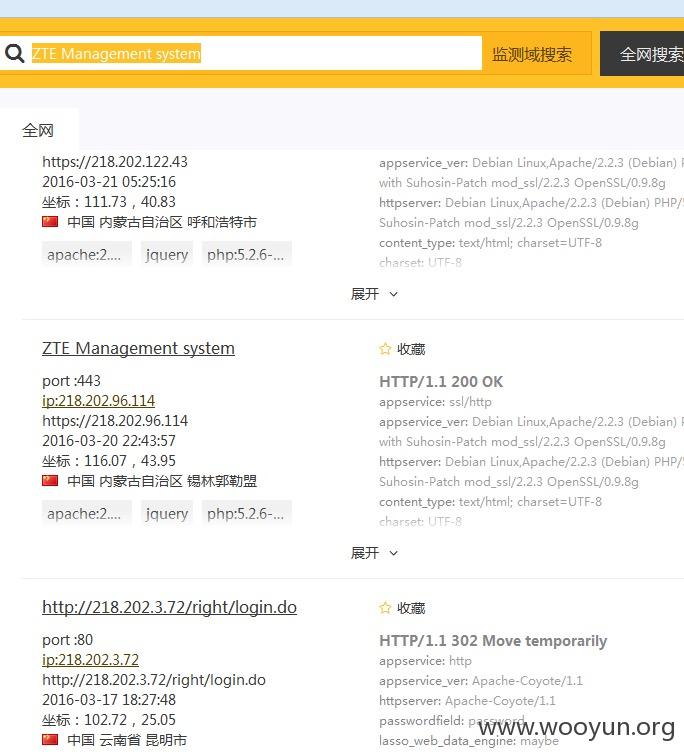

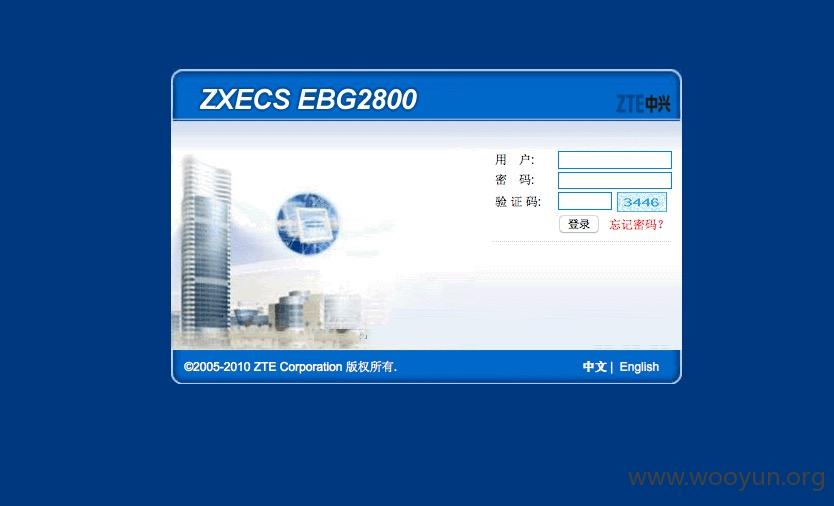

设备型号为:ZTE Management system

可通过傻蛋搜索

在sys_backuprestore.be.php中

通过上枚漏洞读到该文件内容

这个函数只要$filename1不为空,以及后面匹配$filename1名字即可

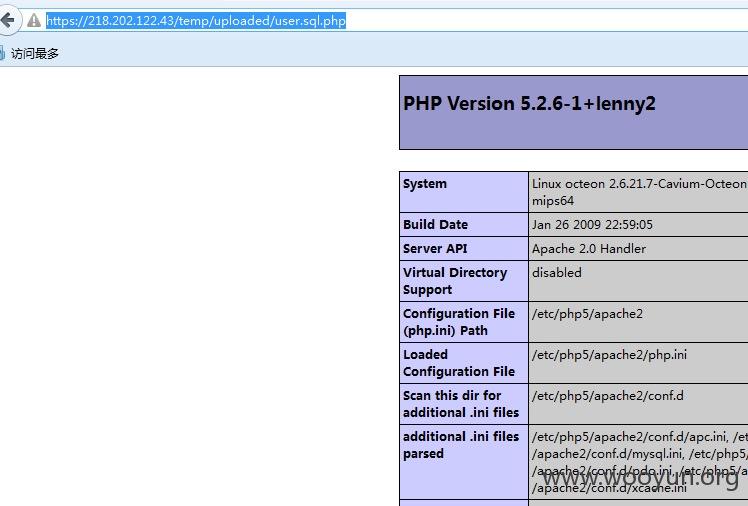

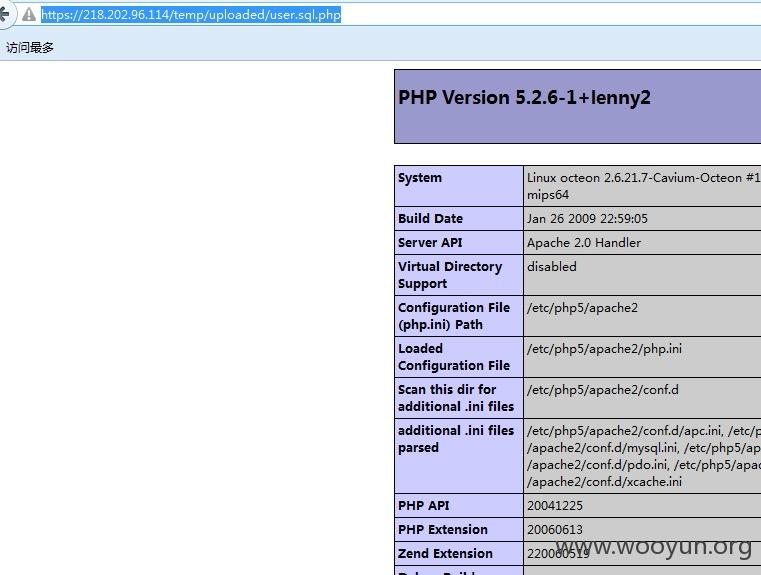

但是$filename1名字要匹配user,又要匹配.sql ,这里很容易通过,所以我们只要构造好user.sql这样的文件即可获取一个shell.

保存路径又是自定义好的/temp/uploaded/

所以写form表单即可

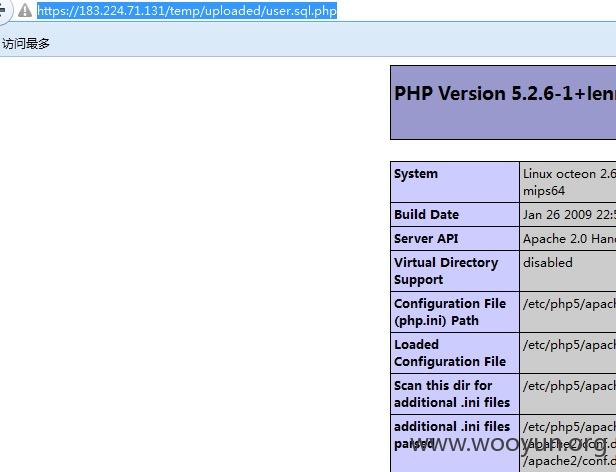

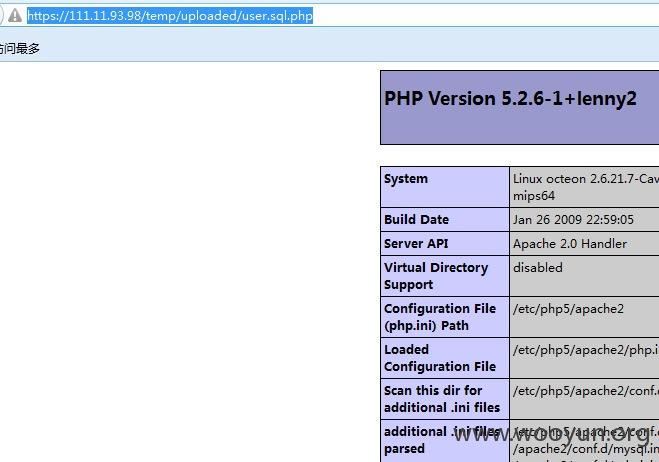

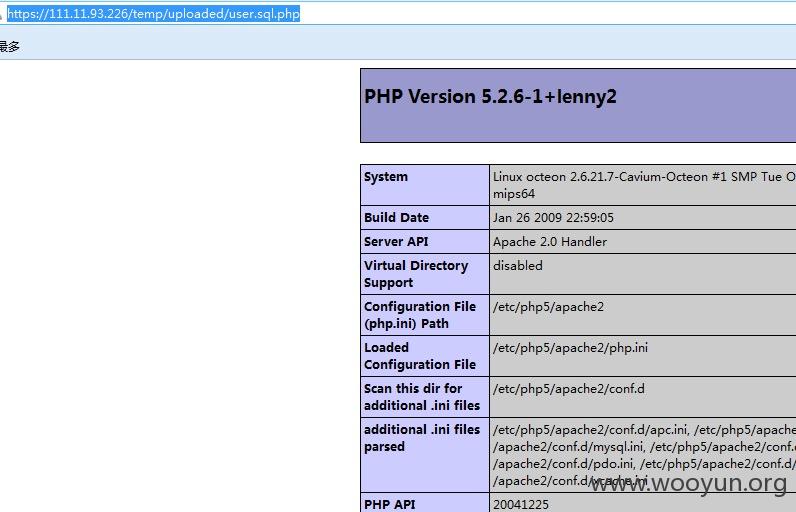

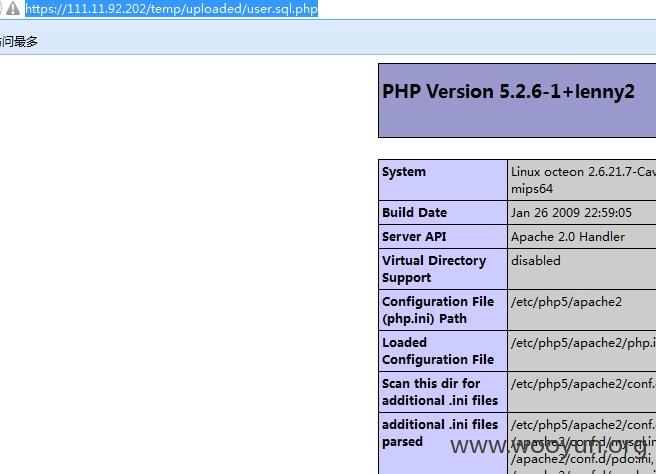

**.**.**.**/temp/uploaded/user.sql.php

**.**.**.**/temp/uploaded/user.sql.php

**.**.**.**/temp/uploaded/user.sql.php

**.**.**.**/temp/uploaded/user.sql.php

**.**.**.**/temp/uploaded/user.sql.php

**.**.**.**/temp/uploaded/user.sql.php

案例非常多

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

漏洞证明:

混乌云之pwnsh4d0w(与freebuf不同)

设备型号为:ZTE Management system

可通过傻蛋搜索

在sys_backuprestore.be.php中

通过上枚漏洞读到该文件内容

这个函数只要$filename1不为空,以及后面匹配$filename1名字即可

但是$filename1名字要匹配user,又要匹配.sql ,这里很容易通过,所以我们只要构造好user.sql这样的文件即可获取一个shell.

保存路径又是自定义好的/temp/uploaded/

所以写form表单即可

**.**.**.**/temp/uploaded/user.sql.php

**.**.**.**/temp/uploaded/user.sql.php

**.**.**.**/temp/uploaded/user.sql.php

**.**.**.**/temp/uploaded/user.sql.php

**.**.**.**/temp/uploaded/user.sql.php

**.**.**.**/temp/uploaded/user.sql.php

案例非常多

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

**.**.**.**

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2016-03-29 11:25

厂商回复:

感谢提交~

最新状态:

暂无